تخزين السجلات من قبل المزود. ما يعرفه مزود خدمة الإنترنت عنك. ما هي البيانات التي سيحفظها المشغلون؟

وافقت الحكومة الروسية على قواعد تخزين البيانات لمشغلي الهواتف المحمولة ومقدمي خدمات الإنترنت "من أجل منع الجرائم وتوفير تدابير إضافية للحماية من الإرهاب".

ما هي البيانات التي سيخزنها المشغلون؟

ووفقا للوثيقة، سيتعين على مشغلي الهاتف المحمول تخزين جميع "الرسائل النصية للمستخدمين والمعلومات الصوتية والصور والأصوات والفيديو وغيرها من رسائل المستخدمين"، ومقدمي الإنترنت ومنظمي نشر المعلومات على الإنترنت (الرسل ومنتديات الإنترنت و خدمات البريد الإلكتروني) - جميع رسائل البريد الإلكتروني.

كما لوحظ كبير المحللين في الجمعية الروسية للاتصالات الإلكترونية (RAEC) كارين كازاريان، يقدم القرار المعتمد أقصى فترة تخزين ممكنة للرسائل ولا يحد من الحد الأقصى لحجم تخزين المعلومات.

"في الوقت الحالي، يجب على منظم نشر المعلومات (ORI، أي شركة إنترنت) تخزين جميع بيانات المستخدم لمدة ستة أشهر. يجب على مشغلي الاتصالات تخزين جميع المعلومات الصوتية وحركة المرور على الإنترنت في حدود مبلغ معين لمدة شهر. حاليًا، يتم تنظيم فترات الاحتفاظ بالمعلومات من خلال القوانين واللوائح الحكومية. يقول كازاريان: "بالنسبة لمشغلي الاتصالات، تم نقل المواعيد النهائية لحركة المرور على الإنترنت إلى الأول من أكتوبر حتى يمكن العمل على تقنيات التخزين".

كما علق Megafon لـ AiF.ru، اعتبارًا من 1 أكتوبر، سيُطلب من المشغلين وموفري الإنترنت تخزين حركة المرور على الإنترنت لمدة 30 يومًا.

"بالنسبة للمشغلين، تمت الموافقة على تاريخ البدء لتخزين المعلومات في وقت سابق من قبل الحكومة ولم يتغير. وقالت خدمة Megafon الصحفية: "اعتبارًا من 1 يوليو، سيبدأ المشغلون في تخزين حركة المرور الصوتية، واعتبارًا من 1 أكتوبر، حركة مرور الإنترنت".

منذ أكتوبر، طُلب من مزودي خدمة الإنترنت تخزين حركة مرور المستخدم لمدة 30 يومًا. وعلى وجه الخصوص، سيُطلب من مقدمي الخدمات تخزين الرسائل النصية والمعلومات الصوتية والصور والأصوات ومقاطع الفيديو الخاصة بالمستخدمين. ووفقا لخبير الإنترنت أنطون ميركوروف، فإن القانون سيعمل بشكل انتقائي. "أما بالنسبة لمتطلبات مزودي خدمة الإنترنت، فلن تعمل. هذا القانون سيكون انتقائيا وليس للجميع. وسيختار مزودو الإنترنت لأنفسهم ما يريدون تخزينه. يقول ميركوروف: "بطبيعة الحال، لن يقوموا بتخزين كل الموسيقى، لأن الإنترنت لدينا سيكلف ملايين الدولارات شهريًا".

لا يمتلك العديد من المشغلين حتى الآن أنظمة التخزين اللازمة للتعامل مع كل حركة المرور. في الوقت الحالي، يمكن للمشغلين الكبار فقط العثور على الأموال والامتثال بطريقة أو بأخرى لمتطلبات القانون. "الشيء الرئيسي المطلوب الآن من مزودي الإنترنت هو أن تظل المعلومات المخزنة التي يتم نقلها عبر الشبكة موجودة على الإنترنت. سيتم تخزين المعلومات على وحدة تخزين الخادم، والتي يعتمد حجمها على كمية المعلومات المرسلة الرئيس التنفيذي لمزود شركة SMART Telecom أندريه سوخودولسكي.

من سيكون له حق الوصول إلى البيانات؟

فقط الهيئات التي تنفذ أنشطة التحقيق التشغيلية وتضمن الأمن هي التي يمكنها الوصول إلى البيانات: وزارة الشؤون الداخلية، وجهاز الأمن الفيدرالي، وجهاز المخابرات الخارجية (SVR)، وجهاز الأمن الفيدرالي (FSO)، ودائرة السجون الفيدرالية (FSIN)، دائرة الجمارك الفيدرالية (FCS) بناءً على قرار المحكمة.

فن. 64 القانون الاتحادي للاتحاد الروسي "بشأن الاتصالات" بتاريخ 07.07.2003 N 126-FZ

هل أنت مشغل اتصالات؟

المادة 2 من القانون الاتحادي للاتحاد الروسي "بشأن الاتصالات" بتاريخ 07.07.2003 N 126-FZإذن أنت لست عاملاً. والمشغل هو المضيف فليحتفظ به. هذا كل شيء بشكل عام - باختصار، إذا لم تدخل في التفاصيل.

أنا أيضًا كنت أميل في البداية إلى الاعتقاد بأنني لست مشغل اتصالات.

لقد طلبت خادمًا افتراضيًا مخصصًا هنا imhoster.net

انظر إلى شروط العرض.وأكثر من ذلك. أنا أدير منتدى - في الواقع، أقدم للناس التواصل - فرصة التواصل عليه.

نعم. دعونا نتخطى هذه النقطة.

أفكر في الأسوأ.

ما هي العواقب المترتبة على حذف السجلات بالكامل؟

تم نشر رسالة حول بيع الأطفال في المنتدى.

العنوان: "أنا أبيع طفلي"لكنها كانت رسالة مزحة.

ماذا لو رجعنا إلى النسخة التي قدمتها بنفسي لهذا الإعلان من أجل السخرية من أعضاء المنتدى؟

حسنًا، لنبدأ بأي نوع من الموقع هو؟

المنتدى؟ أنت ملزم بإزالة كل الفضلات غير القانونية منه، وهذا أمر منطقي. أنت لا تدين لأحد بأي شيء بعد الآن.الوضع باختصار.

تم نشر رسالة (أنا أبيع طفلي).

وبعد ذلك قام العديد من الأشخاص بإلغاء اشتراكهم في هذا الموضوع.

ثم تقدم أحدهم بشكوى إلى الشرطة بشأن هذا الإعلان وبدأت الإدارة في التحقيق في هذا الأمر.

بعد شهر من نشر الرسالة، تلقيت اتصالاً من الإدارة يطلب معلومات المستخدم.

لقد قمت بحذف المستخدم وحذف الرسالة وحذف السجلات.

لقد قاموا بفحص هذا الأمر برمته (الرسالة) وهو الآن مخزن معهم.

والآن يقولون لي إنني مضطر لتخزين السجلات.

لقد اتصلت بالمضيف وأخبرني أيضًا أنه يجب علي الاحتفاظ بالسجلات.لقد حذفت الرسالة بعد أن اتصلوا بي. سجلات أيضا. (لم أكن أريد أي بواسير إضافية).

ما هي عواقب حذف السجلات؟

وما الذي يهدد الشخص الذي نشر على سبيل المزاح رسالة في أحد المنتديات حول بيع طفل؟1. أن لا يكون مشغل اتصالات. لا ينطبق عليها القانون الاتحادي والمراسيم والأوامر المختلفة والأشياء الأخرى المطبقة على مشغل الاتصالات.

بطريقة ما لا أريد أن أقتبس الكثير، في مقال القانون الاتحادي الثاني "بشأن الاتصالات" كل شيء مكتوب حول من هو وفي أي الحالات. ثم ننظر إلى المادة 64.verryut، كيف يتم ذلك "رسميًا"؟ أمر استدعاء؟

عن طريق الهاتف.

في البداية، كانت المكالمة من منطقة مختلفة تمامًا في روسيا.

واليوم ذهبت إلى الإدارة المحلية "K" حيث قدمت كل التوضيحات.

يبدو أن كل شيء قد تم حله.

مرحبًا.

لقد عبرت بطريق الخطأ المسارات مع عنصر التحكم "K". طلبوا مني المساعدة في التحقيق.

تم نشر محتوى مشبوه من أحد الزوار على موقعي.

وقد حظي هذا المحتوى باهتمام كبير ليس فقط للزوار، بل أيضًا لإدارة "K".

لقد اتصلوا بي عبر الهاتف والبريد الإلكتروني وطلبوا مني أن أرسل لهم جميع البيانات المتعلقة بهذا الشخص (تسجيل الدخول وكلمة المرور وعنوان IP).

ونظرًا لقلة تعليمي، أخذت هذا المحتوى وحذفته وجميع السجلات من الخادم أيضًا. لقد حذفته حتى لا أزعجك.

وفقا لقانون الاتصالات، يجب تخزين السجلات على الخادم لفترة زمنية معينة.

أخبرني، كم من الوقت يجب تخزين السجلات وما هي عقوبة حذفها بالكامل؟

أنا مهتم فقط بإجابات الأشخاص المتعلمين، وليس الأشخاص الذين سمعوا أي شيء!

أنت لا تدين لأحد بأي شيء. أنت مسؤول المجال ومالك حساب الاستضافة (مستأجر الخادم)، ولست مسؤولاً عن تصرفات المستخدم. SORM، كما تمت الإشارة إليه بشكل صحيح، ينبغي توفيره لمقدمي خدمات الاتصالات. ماذا لو لم يتم الاحتفاظ بالسجلات على الخادم على الإطلاق؟ ماذا بعد؟ وإذا تم تعطيل الكشف عن IP، فماذا بعد؟ ماذا لو كنت تستطيع الكتابة دون تسجيل؟ هل يعرف "K" عن الوكلاء؟ أنفاق VPN؟

كان لدينا شيء مماثل في مدينتنا. قام مالك المنتدى بحذف المشاركة، ولكن تم عرضها بالفعل.

الرجل الذي قال إن قطاع الطرق بحاجة إلى التدمير، ولكن بكلمات خاطئة، مُنح سنة. لم يكن هناك شيء لصاحب المنتدى.

حسنا، كان هناك شيء مماثل في جبال الأورال. عن حرق رجال الشرطة الآن.

بشكل عام، اطلب الأسباب القانونية كتابيًا.

وتذكر أن مسؤولي المجال لم يكن لهم أي علاقة بالأمر على الإطلاق.

من السهل العثور على الأساطير حول موظفي الشركات المزودة الذين يراقبون حركة العملاء بدافع الملل أو الربح على الإنترنت. ولكن هل هو كذلك؟ دعنا نتعرف على ما يعرفه مقدم الخدمة عنك حقًا.

كيف الأخ الأكبر يراقبك

يُطلب من مقدمي الخدمة في الاتحاد الروسي تحليل حركة مرور المستخدم للتأكد من امتثالها للتشريعات الروسية. على وجه الخصوص، تنص المادة 1.1 من القانون الاتحادي الصادر في 7 يوليو 2003 رقم 126-FZ (بصيغته المعدلة في 5 ديسمبر 2017) "بشأن الاتصالات" على ما يلي:

يلتزم مشغلو الاتصالات بتزويد الهيئات الحكومية المعتمدة التي تقوم بأنشطة التحقيق التشغيلية أو ضمان أمن الاتحاد الروسي، بمعلومات حول مستخدمي خدمات الاتصالات وخدمات الاتصالات المقدمة لهم، بالإضافة إلى المعلومات الأخرى اللازمة لأداء المهام الموكلة إليهم. هذه الهيئات، في الحالات التي تحددها القوانين الفيدرالية.

وبطبيعة الحال، لا يقوم المزود نفسه بتخزين حركة المرور. ومع ذلك، فإنه يقوم بمعالجتها وتصنيفها. يتم تسجيل النتائج في ملفات السجل.

يتم تحليل المعلومات الأساسية تلقائيًا. عادة، يتم عكس حركة مرور المستخدم المحدد على خوادم SORM (أدوات لإجراءات التحقيق التشغيلي)، والتي تسيطر عليها وزارة الشؤون الداخلية، FSB، وما إلى ذلك، ويتم إجراء التحليل هناك.

يعد المخزن المؤقت لتخزين البيانات الدوري جزءًا لا يتجزأ من أنظمة SORM-2 الحديثة. يجب أن يقوم بتخزين حركة المرور التي تمر عبر الموفر خلال الـ 12 ساعة الماضية. تم تنفيذ SORM-3 منذ عام 2014. والفرق الرئيسي بينهما هو التخزين الإضافي، الذي يجب أن يحتوي على أرشيف مدته ثلاث سنوات لجميع الفواتير وسجلات الاتصال.

كيفية قراءة حركة المرور باستخدام DPI

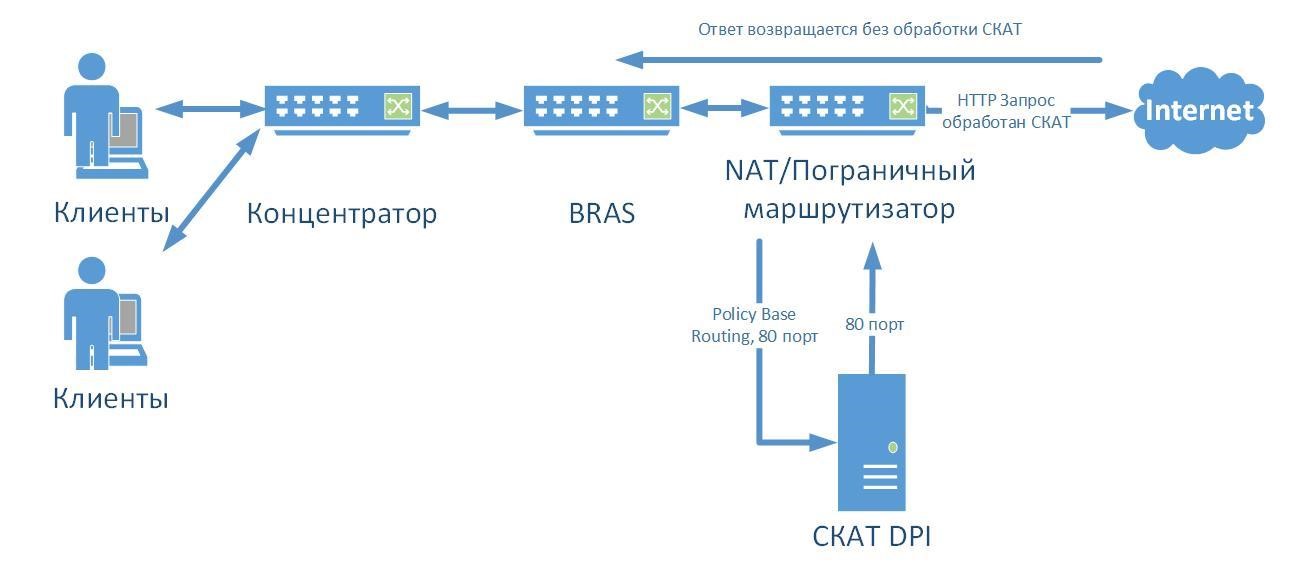

مثال على الرسم التخطيطي من خبراء خدمات القيمة المضافة (VAS Expert).

مثال على الرسم التخطيطي من خبراء خدمات القيمة المضافة (VAS Expert).

يمكن استخدام DPI (الفحص العميق للحزم) كجزء من SORM أو بشكل منفصل. هذه هي الأنظمة (عادةً أنظمة الأجهزة والبرامج - الأجهزة ذات البرامج الخاصة) التي تعمل على الإطلاق باستثناء المستويات الأولى (المادية، البت) لنموذج شبكة OSI.

في أبسط الحالات، يستخدم مقدمو الخدمة DPI للتحكم في الوصول إلى الموارد (على وجه الخصوص، إلى صفحات المواقع من القائمة "السوداء" لـ Roskomnadzor بموجب القانون الاتحادي رقم 139 بشأن تعديلات قانون "حماية الأطفال من المعلومات الضارة بالأطفال" صحتهم ونموهم "أو السيول). ولكن، بشكل عام، يمكن أيضًا استخدام الحل لقراءة حركة المرور الخاصة بك.

ويقول معارضو DPI إن الحق في الخصوصية منصوص عليه في الدستور، وأن التكنولوجيا تنتهك الحياد الصافي. لكن هذا لا يمنعنا من استخدام التكنولوجيا عمليا.

تقوم DPI بسهولة بتحليل المحتوى الذي يتم نقله عبر بروتوكولات HTTP وFTP غير المشفرة.

تستخدم بعض الأنظمة أيضًا الاستدلال - وهي علامات غير مباشرة تساعد في تحديد الخدمة. وهي، على سبيل المثال، الخصائص الزمنية والعددية لحركة المرور، بالإضافة إلى تسلسلات البايتات الخاصة.

الأمر أكثر صعوبة مع HTTPS. ومع ذلك، في طبقة TLS، بدءًا من الإصدار 1.1، والذي يُستخدم غالبًا اليوم للتشفير في HTTPS، يتم نقل اسم المجال الخاص بالموقع بنص واضح. بهذه الطريقة، سيتمكن المزود من معرفة النطاق الذي قمت بزيارته. لكنه لن يعرف ماذا فعلوا هناك بدون المفتاح الخاص.

على أية حال، لا يقوم مقدمو الخدمة بفحص الجميع

انه غالى جدا. لكن من الناحية النظرية يمكنهم مراقبة حركة مرور شخص ما عند الطلب.

ما لاحظه النظام (أو الرفيق الرائد) يتم عادةً فحصه يدويًا. ولكن في أغلب الأحيان لا يكون لدى الموفر (خاصة إذا كان موفرًا صغيرًا) أي SORM. يتم البحث عن كل شيء والعثور عليه بواسطة الموظفين العاديين في قاعدة بيانات تحتوي على سجلات.

كيف يتم تعقب السيول

عادةً ما يتبادل عميل التورنت والمتعقب البيانات عبر بروتوكول HTTP. هذا بروتوكول مفتوح، مما يعني، انظر أعلاه: عرض حركة مرور المستخدم باستخدام هجوم MITM، والتحليل، وفك التشفير، والحظر باستخدام DPI. يمكن للموفر فحص الكثير من البيانات: متى بدأ التنزيل أو انتهى، ومتى بدأ التوزيع، وكم حركة المرور التي تم توزيعها.

من الصعب العثور على Siders. في أغلب الأحيان، في مثل هذه الحالات، يصبح المتخصصون أنفسهم أقرانهم. من خلال معرفة عنوان IP الخاص بالبذر، يمكن للنظير إرسال إشعار إلى الموفر باسم التوزيع، وعنوانه، ووقت بدء التوزيع، وعنوان IP الخاص بالبذر، وما إلى ذلك.

في روسيا، أصبح الأمر آمنا في الوقت الحالي - جميع القوانين تحد من إمكانيات إدارة المتتبعين وغيرهم من موزعي المحتوى المقرصن، ولكن ليس المستخدمين العاديين. ومع ذلك، في بعض الدول الأوروبية، فإن استخدام السيول محفوف بغرامات باهظة. لذا، إذا كنت مسافرًا إلى الخارج، فلا يتم القبض عليك.

ماذا يحدث عند زيارتك للموقع

يرى الموفر عنوان URL الذي فتحته إذا قام بتحليل محتويات الحزم التي تتلقاها. يمكن القيام بذلك، على سبيل المثال، باستخدام هجوم MITM (هجوم "الرجل في الوسط").

من محتويات الحزم، يمكنك الحصول على سجل البحث، وتحليل سجل الطلب، وحتى قراءة المراسلات وتسجيلات الدخول باستخدام كلمات المرور. إذا كان الموقع يستخدم بالطبع اتصال HTTP غير مشفر للحصول على الترخيص. ولحسن الحظ، أصبح هذا أقل شيوعًا.

إذا كان الموقع يعمل مع HTTPS، فإن الموفر يرى فقط عنوان IP للخادم واسم المجال، بالإضافة إلى وقت الاتصال به وحجم حركة المرور. يتم تشفير بقية البيانات، وبدون مفتاح خاص، من المستحيل فك تشفيرها.

ماذا عن عنوان MAC

يرى الموفر عنوان MAC الخاص بك في أي حال. بتعبير أدق، عنوان MAC الخاص بالجهاز الذي يتصل بشبكته (وقد لا يكون هذا جهاز كمبيوتر، بل جهاز توجيه، على سبيل المثال). الحقيقة هي أن الترخيص مع العديد من مقدمي الخدمة يتم باستخدام تسجيل الدخول وكلمة المرور وعنوان MAC.

ولكن يمكن تغيير عناوين MAC الموجودة على العديد من أجهزة التوجيه يدويًا. وعلى أجهزة الكمبيوتر، يتم تعيين عنوان MAC الخاص بمحول الشبكة يدويًا. لذا، إذا قمت بذلك قبل التفويض الأول (أو قمت بتغييره لاحقًا وطلبت إعادة تعيين الحساب إلى عنوان MAC جديد)، فلن يرى الموفر عنوان MAC الحقيقي.

ماذا يحدث إذا قمت بتمكين VPN

إذا كنت تستخدم VPN، يرى المزود أن حركة المرور المشفرة (ذات معامل إنتروبيا مرتفع) يتم إرسالها إلى عنوان IP محدد. بالإضافة إلى ذلك، قد يكتشف أن عناوين IP من هذا النطاق يتم بيعها لخدمات VPN.

لا يمكن للموفر أن يتتبع تلقائيًا أين تذهب حركة المرور من خدمة VPN. ولكن إذا قمت بمقارنة حركة مرور المشترك مع حركة مرور أي خادم باستخدام الطوابع الزمنية، فيمكنك إجراء المزيد من التتبع. إنه يتطلب فقط حلولًا تقنية أكثر تعقيدًا وباهظة الثمن. من الملل، لن يقوم أحد بالتأكيد بتطوير واستخدام شيء من هذا القبيل.

يحدث أن "شبكة VPN" "تسقط" فجأة - يمكن أن يحدث هذا في أي وقت وعلى أي نظام تشغيل. بعد توقف VPN عن العمل، تبدأ حركة المرور تلقائيًا في التدفق بشكل مفتوح، ويمكن للمزود تحليلها.

من المهم أنه حتى إذا أظهر تحليل حركة المرور أن عددًا كبيرًا جدًا من الحزم تتجه باستمرار إلى عنوان IP الذي من المحتمل أن ينتمي إلى شبكة VPN، فلن تكسر أي شيء. لا يُحظر استخدام VPN في روسيا، ويُحظر تقديم مثل هذه الخدمات لتجاوز المواقع المدرجة في "القائمة السوداء" لـ Roskomnadzor.

ماذا يحدث عند تمكين Tor

عند الاتصال عبر Tor، يرى الموفر أيضًا حركة مرور مشفرة. ولن يتمكن من فك رموز ما تفعله على الإنترنت في الوقت الحالي.

على عكس VPN، حيث يتم توجيه حركة المرور عادةً إلى نفس الخادم على مدى فترة طويلة من الزمن، يقوم Tor تلقائيًا بتغيير عناوين IP. وفقًا لذلك، يمكن للموفر تحديد أنك من المحتمل أنك تستخدم Tor استنادًا إلى حركة المرور المشفرة والتغييرات المتكررة في العناوين، ثم يعكس ذلك في السجلات. ولكن بموجب القانون، لن يحدث لك شيء أيضًا.

وفي الوقت نفسه، لا يمكن لأي شخص استخدام عنوان IP الخاص بك على شبكة Tor إلا إذا قمت بتكوين Exit Node في الإعدادات.

ماذا عن وضع التصفح المتخفي؟

لن يساعد هذا الوضع في إخفاء حركة المرور الخاصة بك عن مزود خدمة الإنترنت. من الضروري التظاهر بأنك لم تستخدم المتصفح.

يوم السبت الماضي، تم نشر تعليمات من وزارة الاتصالات، والتي بموجبها، اعتبارًا من 1 يناير 2016، يجب على مقدمي الخدمة تخزين سجل زيارات الموقع الإلكتروني للمستخدمين لمدة عام. طلب موقع Onliner.by من المشغلين الذين يقدمون خدمات الإنترنت التعليق على المعيار الجديد.

تعتبر شركة Beltelecom أن تنفيذ التعليمات مهمة مجدية، ومن الضروري لتنفيذها القيام بالأعمال الفنية التحضيرية.

وأوضح مدير شركة أتلانت تيليكوم إيجور سوكاتش لمراسل Onliner.by أن معظم المتطلبات الموضحة في تعليمات وزارة الاتصالات تم استيفاؤها وفقًا للقوانين المعمول بها من قبل. يتمثل الاختلاف الرئيسي في الوثيقة الجديدة في أنه بدءًا من العام المقبل، سيتعين على مقدمي الخدمة تخزين حجم البيانات المرسلة والمستقبلة فيما يتعلق بكل مورد تمت زيارته وعنوان IP الخاص به.

"في الواقع، يوجه المرسوم المشغلين بشكل مباشر لاستخدام بروتوكول NetFlow على شبكاتهم وتخزين نتائج عمله لمدة عام. يعد هذا البروتوكول كثيف الاستخدام للموارد وقد تم استخدامه بشكل أساسي في فجر الوصول الهائل للإنترنت إلى بيلاروسيا، عندما لم تكن أحجام حركة المرور قابلة للمقارنة بالأحجام الحالية. حاليًا، تخلى العديد من المشغلين عن هذا البروتوكول. يؤدي استخدامه على أجهزة معينة إلى زيادة حمل وحدة المعالجة المركزية بنسبة 50%. وهذا يعني أنه عند تمكين البروتوكول، يجب مضاعفة المعدات النشطة للمشغل. وفي حالة شركة أتلانت تيليكوم، فإننا نتحدث عن استثمار لمرة واحدة يتجاوز المليون دولار.- لاحظ إيجور سوكاتش.

ووفقا له، فإنه من غير المفهوم على الإطلاق كيف يمكن لتوافر المعلومات حول حجم الحركة المرسلة أو المستقبلة إلى مورد معين أن يسهم في تنفيذ قواعد مرسوم رئيس جمهورية بيلاروسيا رقم 6 "بشأن التدابير العاجلة" لمكافحة تهريب المخدرات".

وأعرب إيجور سوكاتش عن أسفه لأن وزارة الاتصالات لم تناقش الوثيقة الجديدة مع ممثلي قطاع الأعمال. "إن معاييرها غير متوقعة تمامًا بالنسبة لنا ولا تتوافق مع أهداف اعتماد هذه الوثيقة. وقد حُرمت الشركات من الفرصة في المرحلة الأولية لإعداد الوثيقة للتعبير عن موقفها منها وتقديم حججها والاستماع إلى حجج وزارة الاتصالات والمعلومات.- أكد مدير شركة أتلانت تيليكوم.

وأكد ممثل مزود آخر في بيلاروسيا، والذي رغب في التحدث دون الكشف عن هويته، أنه بالنسبة للمستخدمين، فإن اعتماد المعايير الجديدة يعني أنهم "لن يتمكنوا الآن من الضياع وسط الزحام، حتى لو كان المزود يستخدم NAT". وأضاف مصدر Onliner.by أن الطلب على البيانات المدرجة في المستند مطلوب بين العملاء - الكيانات القانونية التي ترغب في معرفة المواقع التي يزورها موظفوها بالضبط.

منذ عام 2016، يُطلب من مقدمي الخدمات جمع وتخزين المعلومات حول جميع المواقع التي يزورها عملاؤهم لمدة عام.

1. لماذا نتحدث عن هذا؟

اعتبارًا من 1 يناير 2016، بدأ مقدمو الخدمات البيلاروسيون، وفقًا لمرسوم حكومي، في تخزين معلومات حول المواقع التي يزورها عملاؤهم. على مدار العام، الاسم الأول والأخير للعميل وتاريخ ووقت بدء ونهاية الاتصالات وعناوين IP الداخلية والخارجية والمنافذ (عنوان MAC للإنترنت عبر الهاتف المحمول) للجهاز الطرفي للمشترك واسم المجال أو عنوان IP ومنفذ الشبكة. سيتم تسجيل موقع الإنترنت الذي زاره المستخدم، بالإضافة إلى كمية البيانات المرسلة والمستقبلة.

2. كيف ستعمل "المراقبة" على الإنترنت؟

في الواقع، ستسجل قاعدة بيانات المزود، على سبيل المثال، في 18 يناير 2016، المشترك إيفان إيفانوفيتش إيفانوف (يتم تخزين بيانات جواز السفر مع المشغل عند إبرام العقد) من جهاز كمبيوتر معين وعنوان IP معين خلال ثلاث ساعات من 16 :00 إلى 19:00 تم تنزيل 10 غيغابايت من عنوان IP 188.93.174.78 المنفذ 443، الذي تستخدمه Google.

أو على سبيل المثال، ذهب نفس إيفانوف في 18 يناير 2016 الساعة 11:20 إلى موقع belapan.by (عنوان IP 104.28.3.74)، وبقي هناك لمدة خمس دقائق، وقرأ الأخبار "أوصى البنك الوطني البنوك بالحد من التقلبات". بسعر صرف الروبل."

وهكذا لكل اتصال.

إذا تم تثبيت شبكة Wi-Fi في مكتب أو شقة، حيث يمكن للعديد من الأشخاص الاتصال بها في نفس الوقت، فمن الصعب تحديد من زار موقعًا معينًا بالضبط. في هذه الحالة، سيتم حفظ البيانات المتعلقة بموارد الإنترنت التي تمت زيارتها باسم المشترك الذي أبرم معه المزود اتفاقية.

3. هل سيتمكن المزود من رؤية التعليقات التي أقوم بنشرها وتذكرها؟

إذا قمت بفتح موقع من خلال اتصال https آمن (سيتم رسم قفل أخضر في شريط العناوين)، فلن يرى الموفر الموقع الذي فتحته، وكم من الوقت قضيته هناك، وكم المعلومات التي قمت بتنزيلها. يمكن تشبيه ذلك بساعي البريد الذي يسلم الرسائل لكنه لا يفتحها. إذا قمت بعرض الموقع من خلال اتصال http عادي، فسيرى المزود كل هذه المعلومات بالإضافة إلى محتوى رسائلك وتسجيل الدخول وكلمة المرور لصندوق البريد الخاص بك.

ومع ذلك، حتى قبل دخول المرسوم الجديد حيز التنفيذ، قام مقدمو الخدمات بتزويد وكالات إنفاذ القانون بمعلومات حول المستخدمين الذين يهتمون بهم. هناك حالات معروفة تم فيها تحميل أحد المعلقين المسؤولية عن إهانة شخص ما عبر الإنترنت.

4. ماذا عن الرسائل على شبكات التواصل الاجتماعي؟

إذا كانت إحدى الشبكات الاجتماعية تعمل عبر https (وهذه هي الطريقة التي تعمل بها جميع الشبكات الاجتماعية الشائعة الآن)، فإن الموفر لا يرى رسائلك. وإذا كان عبر http، فيمكن للمزود رؤية جميع الرسائل التي تكتبها وتستقبلها، وكذلك جميع الصور التي تقوم بتحميلها. وليس المزود فقط. وأيضًا مسؤول النظام للشبكة التي تتصل بها. وكذلك مستخدمي شبكة Wi-Fi المتقدمين، إذا كان الوصول بدون كلمة مرور، كما يحدث في المقهى أو المطار.

5. ما هي برامج المراسلة الأكثر أمانًا؟

تقوم جميع برامج المراسلة الفورية الحديثة تقريبًا بتشفير حركة المرور الخاصة بها، ولا يستطيع المزود قراءة محتوى الرسائل. يمكن العثور على مزيد من التفاصيل حول البرامج الأكثر شعبية في الجدول. إذا كان هناك طائر أخضر في عمود "مشفر أثناء النقل"، فهذا يعني أن الموفر لا يمكنه قراءة محادثتك.

برنامج المراسلة الأكثر أمانًا هو الذي يحمل أكبر عدد من العلامات الخضراء في الجدول. هذا، على سبيل المثال، Signal، وكذلك Telegram، ولكن دائمًا مع خيار الدردشة السرية. تعمل هذه الميزة فقط من هاتف ذكي إلى هاتف ذكي. وإذا قمت بإرسال رسائل في الوضع السري، فسيتم تشفير محتوى المحادثة بحيث لا يمكن رؤيتها حتى على خوادم Telegram. تعتبر Skype وViber وWhatsApp، التي تحظى بشعبية كبيرة بين البيلاروسيين، أكثر عرضة لـ "المراقبة".

6. أقرأ مواقع المعارضة. هل سأعاقب؟

ربما، مع اعتماد القرار، سيكون من الملائم أكثر للخدمات الخاصة أن تقوم بتجميع قوائم المواطنين الذين يقرؤون موارد المعارضة. ومع ذلك، لا توجد ولا يمكن أن تتحمل أي مسؤولية عن قيامك بفتح مواقع "Charter'97" أو "Belarusian Partisan" أو مركز حقوق الإنسان "Viasna" الذي تمت تصفيته بقرار من المحكمة. وإلا فإنها ستكون رقابة مباشرة، وهو أمر محظور بموجب الدستور.

7. هل من الممكن الهروب من "مراقبة" مقدم الخدمة؟

يمكنك تثبيت برنامج على جهاز الكمبيوتر الخاص بك يسمح لك بالاتصال بالإنترنت بشكل مجهول. لن يرى المزود المواقع التي تزورها والرسائل التي ترسلها. النظام الأكثر شيوعًا في هذا القطاع هو TOR، ويمكن تثبيته على أي نظام تشغيل تقريبًا. ستكون حقيقة أنك تستخدم برنامج حماية الاتصال مرئية للمزود، ولكن ما تشاهده وتنقله بالضبط سيظل سرًا.

8. هل أحتاج إلى إزعاج واستخدام أدوات إخفاء الهوية؟

بالنسبة لمعظم المستخدمين، لن تؤثر اللائحة الجديدة على عملهم على الإنترنت بأي شكل من الأشكال. افتح سجل المتصفح الخاص بك لمدة شهر. كل هذه الروابط سوف يراها المزود، بما في ذلك المواقع ذات المحتوى الإباحي. ولكن لا توجد مسؤولية عن مشاهدة مثل هذا المحتوى في بيلاروسيا. لا توجد طريقة لحذف أي شيء من "سجل الموفر". يتم تجميع المعلومات وتخزينها لمدة عام. إذا كنت قلقًا من أن شخصًا ما يعرف كل أنشطتك على الإنترنت، فيمكنك تثبيت اتصال VPN أو متصفح TOR.

9. هل يمتلك مقدمو الخدمة القدرة الكافية على تذكر المعلومات الخاصة بكل مستخدم؟

ليس هناك الكثير من المعلومات حول متى أو الموقع الذي زاره المستخدم، مع الأخذ في الاعتبار أن محرك الأقراص الثابتة سعة 1 تيرابايت يكلف 50 دولارًا. إذا كنا نتحدث عن الحفاظ على مراسلات المشتركين على الإنترنت، فهذا سؤال أكثر تعقيدًا. ومع ذلك، فإن اللوائح الحكومية لا تلزم مقدمي الخدمات بتخزين هذه المعلومات.