عنوان IP يخترق كاميرات الفيديو. انظروا إلى كل العيون. كيفية فهم IP وكاميرات الويب وكيفية حماية نفسك

في نهاية أبريل 2016، ظهر مهاجم على شبكة الشبكة، والتي تحولت انهيار كاميرات الويب في معرض الإنترنت على "DVUL" Imagboard. في وقت لاحق إلى محرر "Renta.ru" حول مستخدم آخر "DVCHA"، والتي رسالة مجهولة أخبرت أن البرامج الأكثر تقدما قد تطورت على الصورة، مما يتيح لك اختراق أي كاميرا ويب تقريبا في العالم. ينشر "Lenta.ru" الجزء الأكثر غريبة من مونولوج القراصنة.

حول مؤلف عرض الإنترنت المثقق والمتسللين الآخرين مع DVCHA.

القراصنة الشهيرة لمعرض الويب الخاص به هو الشخص الوحيد الموجود على "مرتين" باستخدام اللمعان. إذا كان شخص ما لا يعرف - هذا محبوب من قبل العديد من مسؤولي الشبكات نظام لإدارة شبكات الكمبيوتر على مسافة. يستخدم الشائعة الشائعة برنامجا مختلفا تماما.

هذا هو بروتفير مكتوب خصيصا (من القوة الغاشمة الإنجليزية، قوة تقريبية - تقريبا. "Tape.ru") للاختيار من كلمات المرور إلى أنظمة كاميرات الويب والمراقبة بالفيديو المسماة "Hikka".

يتم توصيل الكاميرات ومن خلال تطبيق Youosee الشهير. يعطيها نفسها هذه فرصة لأنها تم إنشاؤها لعرض الفيديو من أجهزة نظام المنزل الذكي وكاميرات المراقبة المنزلية. وحتى على "Twiak" الحب لدراسة بيانات المستخدم من خلال اختراق أجهزة توجيه Wi-Fi. عادة ما يمكنك العثور على الأفلام والموسيقى فقط، ولكن في بعض الأحيان تأتي مستندات العمل والبيانات الشخصية.

في تاريخ الصك المفضلة للدرنات - "Hikki".

قبل عام ونصف تقريبا، ظهر الخيط على "Twiets" (فرع مع مناقشة - تقريبا. "Renta.ru")، حيث أوضح لفترة وجيزة كيف كان من السهل اختراق الغرف. ألقى صاحب البلاغ الروابط إلى كاميرات الويب الماسح الضوئي للملكية IP وأنظمة مراقبة الفيديو.

نظرا لأنه كان بسيطا للغاية في تثبيته، ثم بعد ساعات قليلة، سقطت أكوام من لقطات الشاشة والفيديو في مكرس للكاميرات. بالإضافة إلى البحث عن كاميرات عشوائية، استغرق الأمر من نادي الشريط الذي نشر مؤلف مؤلف الخيط الأولي الكثير من الاهتمام. حقيقة أنه أرجأ السجلات فقط ولم يعط أي شخص عنوان IP للمؤسسة، أدى إلى زيادة شعبية تريدا مع الكاميرات. حاول الجميع العثور على شيء مثير للاهتمام.

ساهمت بكرات من شريط التعري في شعبية معالجته مع الكاميرات.

قريبا قريبا، أدرك الناس أنه كان من الصعب التقاط كلمة المرور يدويا وغير منتجة. وبالتالي فإن النسخة الأولى من البروتفورز للاكل كلمات المرور - "Yoba" ظهرت. يتم توصيل البرنامج تلقائيا بالكاميرات الموجودة على قائمة عناوين IP المحددة، وحاولت التقاط كلمة المرور وفي حالة عملية القرصنة التي تصنع شاشة من الكاميرا. صحيح، لقد عملت فقط في مجرى واحد، أخذت صورة فقط من الكاميرا الأولى لكل عنوان IP (وبعد كل شيء، قد يكون هناك عدد قليل هناك)، ولم يتم نشر مؤلفها في الوصول المفتوح مصدر خلقه. بالإضافة إلى ذلك، واحدة من إصدارات "Yoba"، كما اتضح، تحتوي على ترويان، التي تسببت في Battherth (سخط واضح - تقريبا. "Renta.ru") يزرع على "مرتين".

لذلك، ظهرت قريبا "hikka"، والذي يستخدم في كل مكان الآن. بالمقارنة مع Yoca، كان لديها عدد من المزايا: إنها يمكن أن تعمل على الفور في العديد من المواضيع، وقدم لقطات من جميع الكاميرات من عنوان IP واحد، وتم نشر شفرة المصدر الخاصة به على منتدى مطور جيثب. من هذه النقطة، تم سكب المحتوى في المواضيع بواسطة النهر.

بالإضافة إلى ذلك، فإن القرصنة العديد من الكاميرات لم تصنع أي صعوبة. شخصيا، جاءت مرارا وتكرارا كاميرات كلمة المرور "كلمة المرور". أنا لا أعرف حتى ما هو أسوأ - اترك كلمة مرور المصنع أو تغييره هنا. ثم يشكو من المتسللين الشر.

على عدم الكشف عن هويته والشرطة.

نشأت "Twiets" بشكل دوري السؤال: لا تناسب السلطات ذات الصلة. ونتيجة لذلك، اتفق الجميع على أنه من الخارج، لن يتمكن أحد من التعامل مع المتسللين الروس الشريرين. الشخص الذي لا يهتم بعدم الكشف عن هويته ويربط الكاميرات في بلده، - هو نفسه بينوكيو الشر.

صحيح، كانت هناك قصة واحدة، حيث وجدت في بعض الشقة امرأة عارية، من الواضح أن مريض نفسيا، قادها هناك. الأشخاص الذين يروجون، يجب أن يكذب النفسيون في المستشفى، وهنا يقام في المنزل. ربما تريد الشقة الضغط. اكتشفوا على عنوان IP، حيث يقع كل شيء، وقرر Tombler أن يقول كل شيء لإخبار الشرطة. نتيجة لذلك، اختفت الكاميرا من الشقة، لكن الرجل نفسه لم يظهر أكثر في الخيط. كتب شخص ما أنه من المتوقع أن يطلب من مكان الوصول إلى الكاميرا. لكن من الواضح أن هذه مجرد شائعات فقط.

حول الملاحظات الأولى.

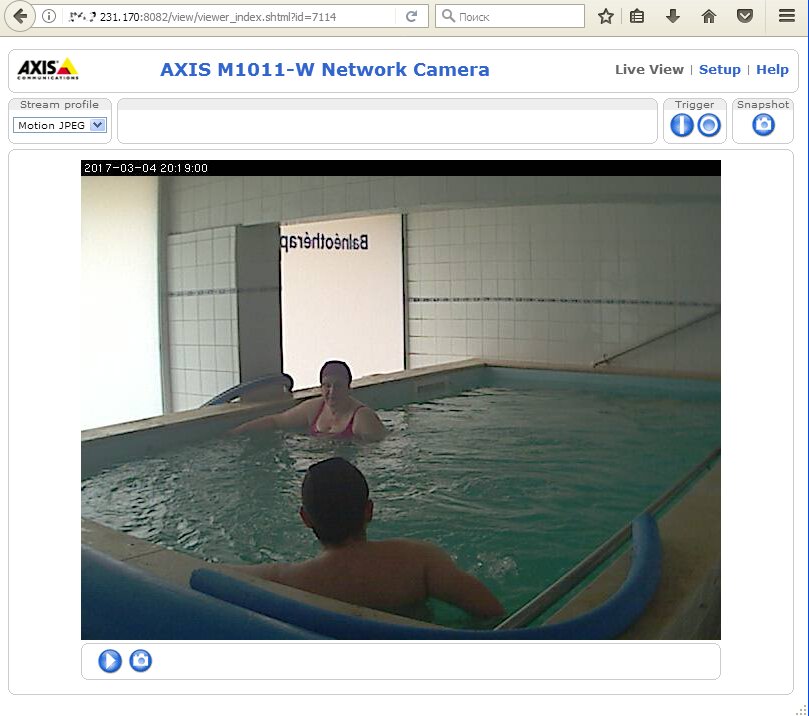

ظهرت مجموعة من لقطات الشاشة والفيديو من أكثر الأماكن غير عادية بسرعة في الخيط. غالبا ما تكون ذات طازجة متصلة بغرف المتاجر ومواقف السيارات والمكاتب والنباتات. غالبا ما تمكنت من رؤية ما كان يحدث في الشقق والمنازل الخاصة. بالمناسبة، من الغريب أنه في بعض الأحيان تم تثبيت الكاميرات هناك في أماكن غير عادية للغاية - على سبيل المثال، في غرف النوم والحمامات والمراحيض. تولى Twaches الحصول على الوصول إلى الآلاف من الكاميرات، ثم وضع بكرات من المتاجر والمكاتب والمستشفيات والسجون.

الكثير من المدارس ورياض الأطفال جاء. تم مشاهدة كاميرات المستشفى، كان من الممكن مشاهدة العمليات الجراحية العيش. بضع مرات في معالجتها حتى وضعت سجلات من خلايا السجن في أمريكا وتايلاند، وكذلك لقطات من قاعة المحكمة في روسيا. هناك قفص للمتهم ومكان القاضي.

في الواقع، حجم كاميرات القرصنة مذهلة ببساطة. في جوهرها، يتم فحص المسح، ثم يتم تنفيذ اختيار كلمات المرور من قبل بلدان كاملة، ومن آلاف الكاميرات، ثم اختر الأكثر إثارة للاهتمام. في المواضيع الطازجة، يتم إلقاء قوائم 10 آلاف كاميرا في روسيا، وتفتخر البعض بحقيقة أن لديهم الوصول إلى 70 ألف كاميرات في موسكو وحدها.

بالمناسبة، قبل بدء القرصنة الجماعية، كانت "Twiets" سلسلة أوريتش من المواضيع مع مراقبة مقهى واحد في بودولسك. كانت هناك كاميرا مثبتة، والصورة التي تم نقلها إلى خدمة التوتير. نتيجة لذلك، تحولت حياة المؤسسة إلى سلسلة ويب حقيقية، وأعطت جميع العمال والعملاء أسماءهم الخاصة، ومجهول محلي (مستخدمي DVCHA - تقريبا. "Tape.ru") أحب أن تمشي هناك وعلى غير محسوس لنقلها إلى أخرى الزوجي. العديد من أولئك الذين تناولوا كاميرات القرصنة أرادوا في البداية العثور على هذا المقهى بالضبط، لأن هناك توقفوا عن البث مع مرور الوقت.

على أكثر الحالات غير متوقعة والراقية.

ربما حدث أعلى قصة مع الكاميرات في Tolyatti. افتكف أحد أنصل عن نتائج إصدار "Hikki" وتعثرت على غرفة من بيت الدعارة. في حد ذاته، هذا ليس جديدا، مثل هذه الكاميرات تأتي كثيرا، ولكن بعد ذلك تم وضعها أعلى من السرير، وكان الفيديو مع الصوت. نتيجة لذلك، قرر الرجل تنظيم البث، أنشأ موضوعا على "مرتين" وتدفق منظم فورا من العديد من الخدمات. منذ الاباحية في كل مكان ممنوع، تحركت الدفق باستمرار.

قام بهلوان واحد بث مباشرة من الكاميرا، وآخرين زوجين آخرين لإعادة إرسال الفيديو - مباشرة من Brothel! لطخ الجمهور في العديد من الخدمات، وساعدت بعض الوقت في عدم إيلاء اهتمام الإدارة. في ذروة العرض شاهدت حوالي تسعة آلاف شخص.

العثور على الفتيات مع الفيديو على الفور تقريبا، وجد ملفات التعريف الخاصة بهم والهواتف على موقع خدمات الجنس. بدأ الفانيون على الفور في الاتصال بهم، ودعا peranker evgeny volnov الشهيرة. معظمهم يضربون اللامبالاة الكاملة للفتيات: إنهم لا يهتمون تماما بالكاميرا وحقيقة البث نفسه، ولم تقلق حتى أن عملائهم يظهرون في جميع أنحاء الإنترنت. ذهبت البث لعدة ساعات، ولكن في النهاية جاء القواد وإيقاف الكاميرا.

وكان هناك أيضا حالة مضحكة عندما تضمن الجنود الأوكرانيون تكوين فخ شعبية من الكاميرا "على شريطي اختياري من DPR" ولاحظ رد فعلهم. في وقت واحد، كان هناك فيديو شائع جدا على "مرتين".

كيف تحمي نفسك من القرصنة.

واقية، من حيث المبدأ، بسيط جدا: تحتاج فقط إلى وضع كلمة مرور موثوقة. إنه ليس من الضروري تماما أن يخترع شيئا غير عادي. الاسم واللقب المكتسب باللغة الروسية مع تخطيط اللغة الإنجليزية المضمنة بالفعل الحماية من هذه الاخراصنة.

تلتقط كلمة المرور "Hikka" كلمات المرور في قاموس خاص، وتقريبا جميع الذين يستخدمونها، حاول أولا قيادة عناوين IP من خلال قائمة صغيرة من كلمات المرور الأكثر شيوعا. عادة في هذا والتوقف. قليل جدا بعد التشغيل الأول تأخذ IP، والذي لم تناسب كلمات المرور، والتحقق منها في القاموس الأكبر.

PS وكيف حالك مع تعقيد كلمات المرور؟

الوصول عن بعد إلى كاميرات الويب والمراقبة هي ممارسة القرصنة البصرية. لا يتطلب ذلك خاصا، مما يتيح لك القيام به بمتصفح ومعالجة غير جيدة. سيصبح الآلاف من العين الرقمية في جميع أنحاء العالم متاحا إذا كنت تعرف كيفية العثور على عناوين IP والضعف.

تحذير

المادة هي طبيعة بحثية. يتم توجيهها إلى أخصائي الأمن وأولئك الذين سيصبحون. مع كتاباتها، تم استخدام قواعد البيانات العامة. لا يوجد محررون ولا المؤلف مسؤولون عن الاستخدام غير الأخلاقي لأي معلومات مذكورة هنا.

مع عيون واسعة النطاق

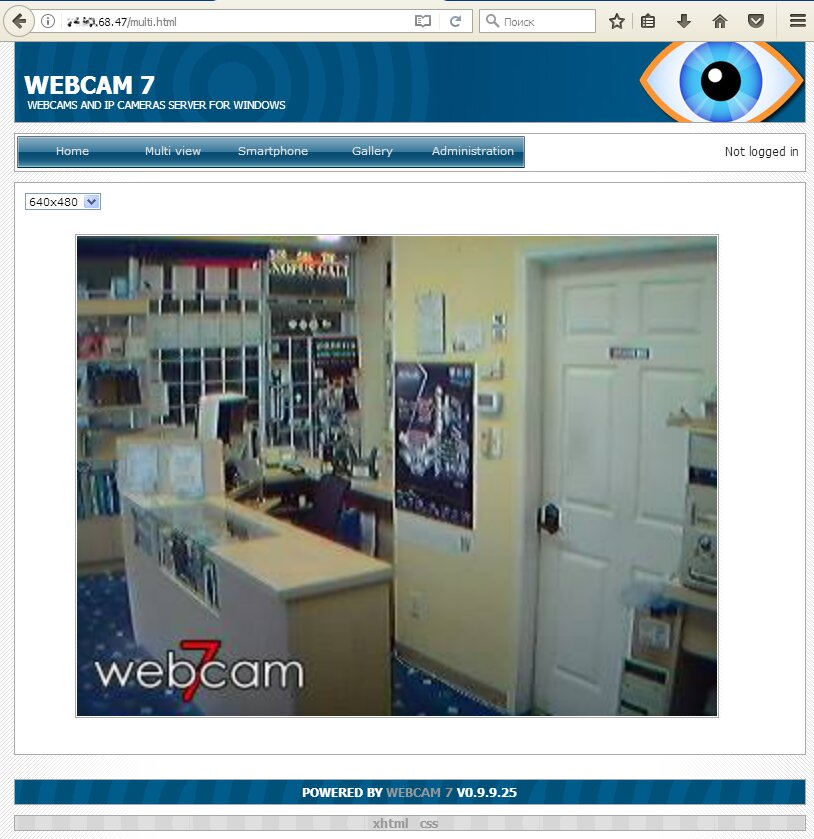

يستخدم مراقبة الفيديو بشكل أساسي للحماية، وبالتالي لا تنتظر الصور البهجة من غرفة السترة الأولى. ربما ستكون محظوظا للعثور بسرعة على بث عالي الدقة من بيت الدعارة النخبة، لكنها ستكون في كثير من الأحيان مناظر مملة من المستودعات المهجورة وقوف السيارات مع دقة VGA. إذا كان هناك أشخاص في الإطار، فهي تنتظر أساسا في الردهة والفواكه في مقهى. ومن المثير للاهتمام أن تشاهد المشغلين وعمل أي روبوتات أنفسهم.

غالبا ما تكون كاميرات IP وكاميرات الويب مرتبكا، على الرغم من أنها جذرية أجهزة مختلفةوبعد غرفة الشبكة، أو كاميرا IP، - ملاحظة ذاتيا كافية. يتم إدارته من خلال واجهة الويب والتحويل بشكل مستقل دفق الفيديو عبر الشبكة. في جوهرها، هذا هو الحواسيب الصغيرة مع نظام التشغيل الخاص به بناء على Linux. واجهة الشبكة يسمح لك إيثرنت (RJ-45) أو Wi-Fi بأداء اتصال مباشر إلى كاميرا IP. في السابق، تم استخدام تطبيقات العميل ذات العلامات التجارية لهذا الغرض، ولكن تتم إدارة معظم الكاميرات الحديثة من خلال متصفح من أي جهاز - على الأقل من جهاز كمبيوتر، حتى من هاتف ذكي. كقاعدة عامة، تكون كاميرات IP متاحة بشكل دائم وغير مباشر. هذا هو ما يستخدمه المتسللون.

كاميرا ويب - جهاز سلبيالتي تدار محليا من جهاز كمبيوتر (USB) أو كمبيوتر محمول (إذا تم بناؤه) من خلال برنامج التشغيل نظام التشغيلوبعد يمكن أن يكون برنامج التشغيل هذا هو نوعين مختلفين: عالمي (مثبت مسبقا في نظام التشغيل ومناسب للعديد من الكاميرات من مختلف الشركات المصنعة) والكتابة لطلب نموذج معين. مهمة هاكر هنا مختلفة بالفعل: لا تتصل بكاميرا الويب، ولكن لاعتراض دفق الفيديو الذي يبثه من خلال برنامج التشغيل. لا يوجد لدى Webcam عنوان IP منفصل وخادم ويب مضمن. لذلك، اختراق كاميرا ويب دائما نتيجة للاختراق الكمبيوتر الذي يتم توصيله. دعونا نؤجل النظرية ونحن عمالنا قليلا.

القرصنة كاميرات المراقبة

لا تعني كاميرات القرار عن القرار أن شخصا ما يستضيف على الكمبيوتر الذي ينظر إليه المالك في دفق الفيديو الخاص بهم. الآن فقط يبدو غير وحده. هذه هي الأهداف الفردية والضوء إلى حد ما، ومع ذلك، حجارة تحت الماء في الطريق إلى ما يكفي.

تحذير

قد يستلزم البلطجة من خلال الكاميرات العقوبة الإدارية والجنائية. عادة ما يتم وصف غرامة، ولكن ليس كل شخص يمكن أن تتخلص بسهولة. خدم ماثيو أندرسون سنة ونصف لكل القرصنة كاميرات الويب باستخدام طروادة. تم منح تكرار إخراجه لمدة أربع سنوات.

أولا، الوصول عن بعد لا يمكن دعم الكاميرا المحددة إلا من خلال بعض المتصفح المعين. يعطي المرء كروم جديدا أو فايرفوكس، بينما يعمل البعض الآخر فقط مع IE القديم. ثانيا، يتم بث مجرى الفيديو على الإنترنت بتنسيقات مختلفة. في مكان ما لعرضه سيحتاج إلى تثبيت البرنامج المساعد VLC، ستحتاج الكاميرات الأخرى مشغل الفلاش.والثالث لن يظهر أي شيء دون الإصدار القديم من جافا أو البرنامج المساعد الخاص بك.

في بعض الأحيان هناك حلول غير صاخبة. على سبيل المثال، يتم تحويل التوت PI إلى خادم مراقبة الفيديو باستخدام Nginx و Broadcast Video عبر RTMP.

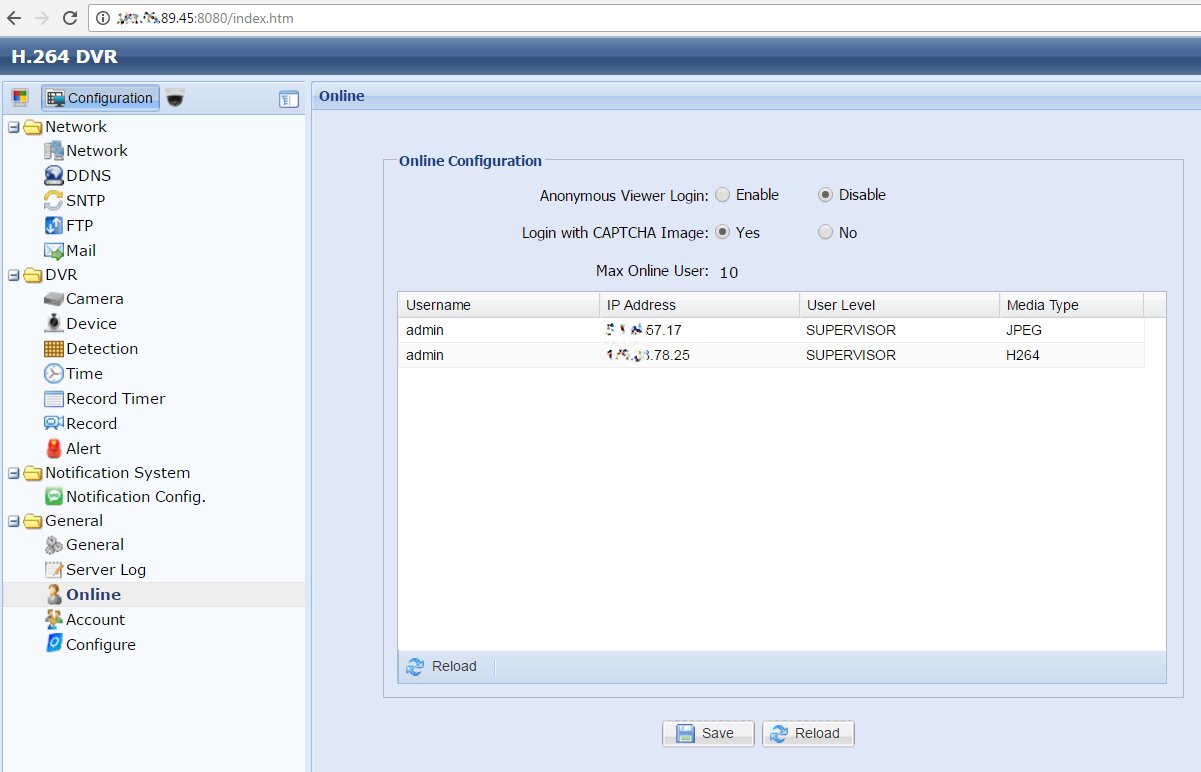

وفقا للخطة، فإن غرفة IP محمية من غزو أسرار: عنوان IP وكلمة مرور حساب IP. في الممارسة العملية، لا يمكن استدعاء عناوين IP سرية. يتم اكتشافها بسهولة عن طريق العناوين القياسية، بالإضافة إلى ذلك، يتم الاستجابة للدائرات على قدم المساواة في طلبات البحث عن الروبوتات. على سبيل المثال، في لقطة الشاشة التالية، يمكن ملاحظة أن مالك الغرفة تعطيل الوصول المجهول إليها وأضاف CAPTCHA لمنع الهجمات الآلية. ومع ذلك، من خلال الرابط المباشر /index.htm، يمكنك تغييرها دون إذن.

يمكن العثور على كاميرات المراقبة الضعيفة عبر Google أو محرك بحث آخر باستخدام طلبات متقدمة. على سبيل المثال:

Inurl: "WVHTTP-01" INURL: "ViewerFrame؟ Mode \u003d" Inurl: "VideoReam.cgi" Inurl: "WebCapture" INURL: "Snap.jpg" Inurl: "Snapshot.jpg" Inurl: "Video.mjpg" ![]()

محرك بحث أنيق آخر على "الإنترنت للأشياء" - Zoomeye. الكاميرات الموجودة في طلبات الجهاز: كاميرا ويب أو جهاز: جهاز الوسائط.

يمكنك أيضا البحث عن الطريقة القديمة، مسح عناوين IP Studenty بحثا عن استجابة مميزة من الكاميرا. يمكنك الحصول على قائمة AyPishniki مدينة معينة في خدمة الويب هذه. هناك أيضا ماسحة ميناء في حال لا تزال لا تملكها.

بادئ ذي بدء، نحن مهتمون بمنفذ 8000 و 8080 و 8888، لأنها غالبا ما تكون الافتراضية. تعلم رقم المنفذ الافتراضي لكاميرا معينة في دليله. رقم تقريبا لا يتغير أبدا. بشكل طبيعي، في أي منفذ يمكنك اكتشاف الخدمات الأخرى، لذلك يجب أن تتضطر نتائج البحث إلى مرشح بالإضافة إلى ذلك.

RTFM!

RTFM! تعرف على نموذج النموذج ببساطة: عادة ما يتم الإشارة إلى صفحة العنوان في واجهة الويب وفي إعداداته.

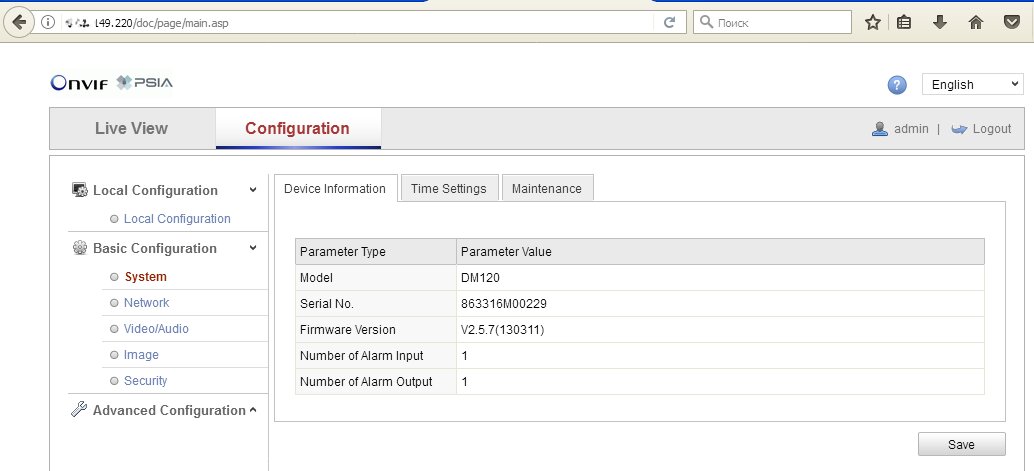

عندما تحدثت في بداية المقال عن إدارة الكاميرات من خلال "تطبيق العميل ذو العلامة التجارية"، قلت برنامج مثل IVMS 4XXX، الذي يأتي مع كاميرات Hikvision. على موقع المطور، يمكنك قراءة دليل الناطق باللغة الروسية إلى البرنامج والكاميرات. إذا وجدت مثل هذه الكاميرا، فمن المحتمل أن تقف كلمة مرور المصنع، وسيوفر ذلك البرنامج الوصول الكامل.

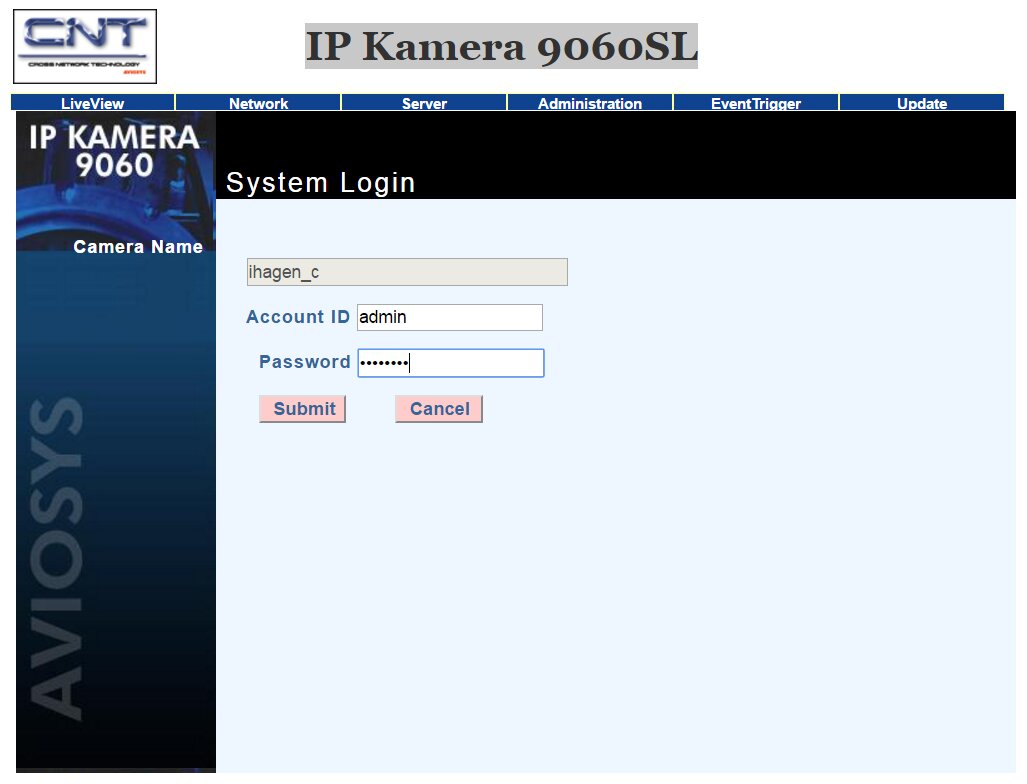

مع كلمات المرور لكاميرات المراقبة، إنه متعة. على بعض كاميرات كلمة المرور ببساطة لا يتم فقدان التفويض بالكامل. على الآخرين، يستحق كلمة المرور الافتراضية، والتي من السهل العثور عليها في الدليل إلى الغرفة. نشر موقع ipvm.com على قائمة تسجيل الدخول وكلمات المرور الأكثر شيوعا نماذج مختلفة كاميرات.

غالبا ما يحدث أن الشركة المصنعة قد تركت مدخل خدمة لمراكز الخدمة في البرامج الثابتة للكاميرا. يبقى مفتوحا حتى بعد تغيير مالك الغرفة كلمة المرور الافتراضية. في الدليل، لم يعد بإمكانك قراءة ذلك، ولكن يمكنك العثور على منتديات مواضيعية.

مشكلة ضخمة هي أنه في العديد من الكاميرات، يتم استخدام نفس خادم الويب Goaad. لديها العديد من نقاط الضعف الشهيرة التي تصنع الشركات المصنعة للكاميرا في عجلة من امرنا إلى التصحيح.

يخضع Goaead، على وجه الخصوص، لتفوق المكدس، والتي يمكن أن يسمى طلب الحصول على HTTP بسيط. يصبح الوضع أكثر تعقيدا من حقيقة أن الشركات المصنعة الصينية تعديل معاد في البرامج الثابتة عن طريق إضافة ثقوب جديدة.

في رمز البرامج الثابتة الأخرى، هناك مثل هذه المصابيح كمنحنيات انتقالية شروطة. يتم فتح مثل هذه الكاميرا الوصول إذا أدخلت كلمة المرور الخاطئة أو ببساطة الضغط على زر "إلغاء" عدة مرات. خلال دراستنا، تم القبض على أكثر من عشرات مثل هذه الكاميرات. لذلك، إذا كنت تعبت من فرز كلمات المرور الافتراضية، فحاول النقر فوق "إلغاء" - هناك فرصة للوصول فجأة.

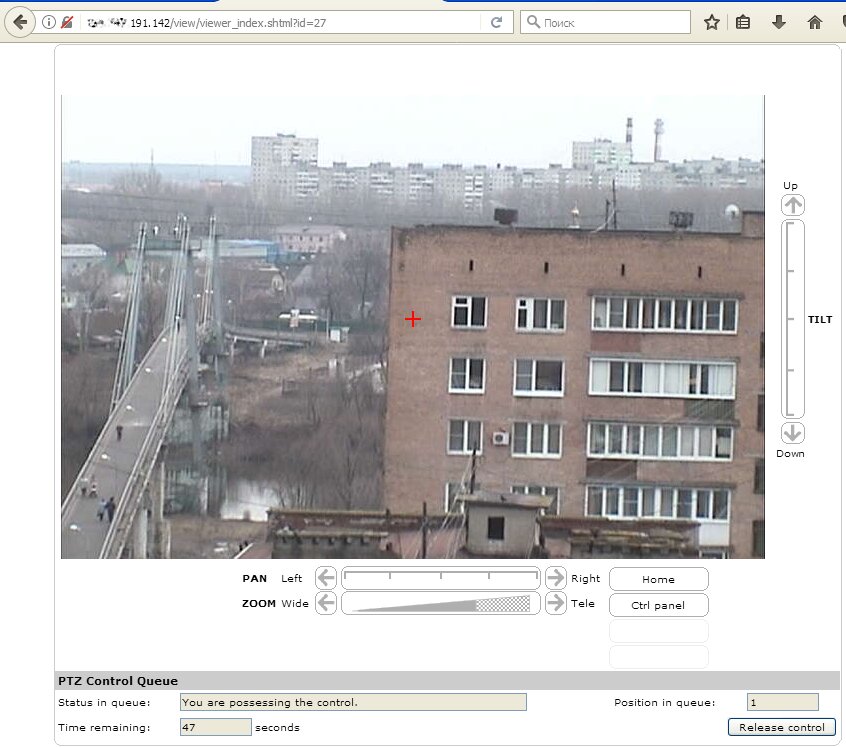

تم تجهيز الغرف المتوسطة والعالية مع السحابات الدوارة. القرصنة، يمكنك تغيير الزاوية وتفقد كل شيء في جميع أنحاء. من المثير للاهتمام أن تلعب الغرفة التي تسحبها عندما تكون، بالإضافة إلى ذلك، إنها تحاول إدارة شخص آخر. بشكل عام، يحصل المهاجم السيطره الكامله الكاميرا مباشرة من متصفحك، فقط عن طريق الاتصال بالعنوان المطلوب.

عندما يتحدثون عن الآلاف من الكاميرات الضعيفة، أريد تفكيك واحد على الأقل. أقترح أن تبدأ مع الشركة المصنعة Foscam الشهيرة. هل تتذكر، تحدثت عن مداخل الخدمة؟ حتى هنا الكاميرات Foscam وغيرها الكثيرون هم. بالإضافة إلى حساب المسؤول المدمج، ينصح بكلمة المرور التي يوصى بتعيينها عند تشغيل الكاميرا لأول مرة، هناك حساب آخر - مشغل. كلمة المرور الافتراضية فارغة، ونادرا ما يمكن لشخص ما تغييره.

بالإضافة إلى ذلك، كاميرات Foscam هي عناوين معروفة للغاية بسبب تسجيل القالب. بشكل عام، يبدو مثل xxxxxx.myfoscam.org:88، حيث أول اثنين XX هو حروف اللاتينية، والأربعة المقبل هو رقم التسلسل بتنسيق عشري.

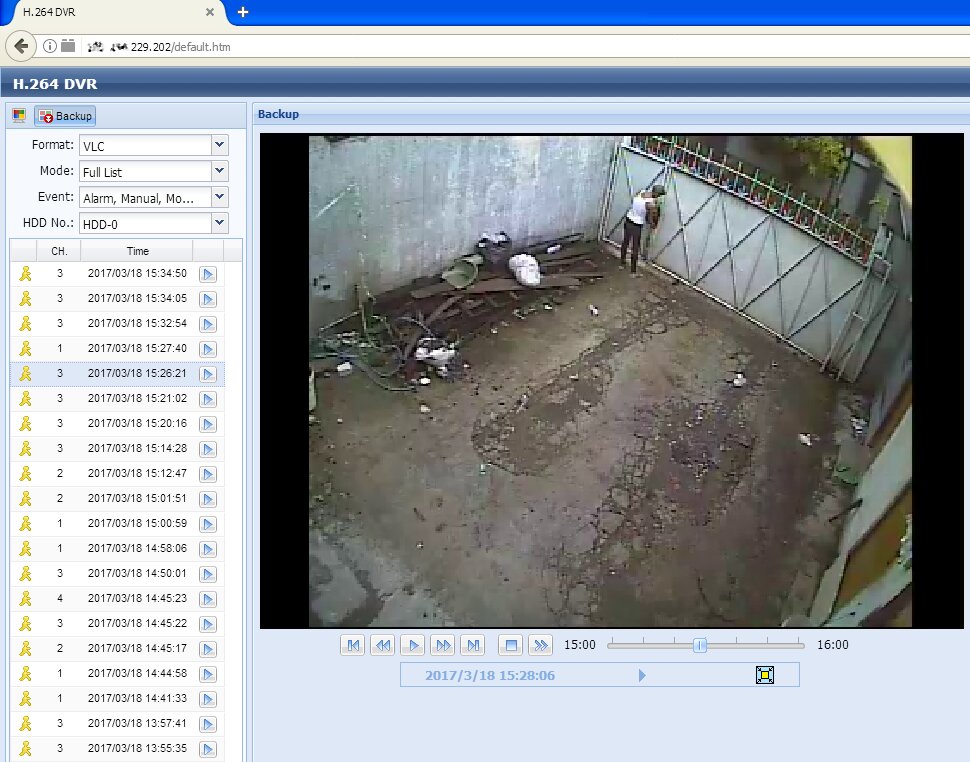

إذا كانت الكاميرا متصلة بمسجل فيديو IP، فلا يمكنك مراعاتها عن بعد في الوقت الفعلي فقط، ولكن أيضا لعرض السجلات السابقة.

كيف كاشف الحركة

تم تجهيز كاميرات المراقبة الاحترافية مع جهاز استشعار إضافي - كاشف الحركة، والذي يعمل حتى في الظلام الكامل بفضل جهاز استقبال الأشعة تحت الحمراء. إنه أكثر إثارة للاهتمام الإضاءة الدائمة قيد التشغيل باستمرار، لأنه لا demask الكاميرا ويسمح لها بقيادة ملاحظة خفية. الناس دائما متوهجة في نطاق الأشعة تحت الحمراء القريبة (على الأقل يعيشون). بمجرد إصلاح المستشعر الحركة، تتضمن وحدة التحكم التسجيل. إذا كانت الضوئية تشير إلى ضوء منخفض، يتم تشغيل الإضاءة الخلفية بالإضافة إلى ذلك. والضبط في وقت التسجيل، عندما فوات الأوان ليغلق من العدسة.

كاميرات رخيصة أبسط. ليس لديهم جهاز استشعار حركة منفصل، وبدلا من ذلك يستخدم مقارنة بالأطر من كاميرا الويب نفسها. إذا كانت الصورة مختلفة عن السابق، فهذا يعني أن شيئا ما قد تغير في الإطار ومن الضروري كتابة ذلك. إذا لم يتم إصلاح الحركة، فسيتم حذف سلسلة الإطار ببساطة. أنه يوفر مساحة وحركة المرور والوقت على الفيديو اللولق اللاحق. يتم تكوين معظم أجهزة كشف الحركة. يمكنك ضبط عتبة الزناد حتى لا تقوم بتسجيل أي حركة أمام الكاميرا، وتكوين تنبيهات إضافية. على سبيل المثال، أرسل SMS والصورة الأخيرة من الكاميرا على الفور إلى الهاتف الذكي.

يعد كاشف حركة البرنامج أدنى إلى حد كبير من الأجهزة وغالبا ما يصبح سبب الحادث. في سياق أبحاثه، صادفت كاميرتين تم إرسالهما بشكل مستمر عن طريق التنبيهات وتسجيل غيغابايت من "المقرض". تحولت جميع الإنذارات إلى أنها خاطئة. تم تثبيت الغرفة الأولى خارج بعض المستودعات. ألقت على شبكة ويب، وكان يرتجف في الريح وتقليل كاشف الحركة. كانت الكاميرا الثانية موجودة في المكتب مقابل ومضات الرحلة. في كلتا الحالتين، كان عتبة الزناد منخفضة للغاية.

كسر كاميرا الويب

غالبا ما يطلق على كاميرا الويب التي تعمل من خلال برنامج تشغيل عالمي متوافق مع UVC (من فئة فيديو USB - UVC). اختراق الكاميرا UVC أبسط لأنه يستخدم بروتوكولا قياسيا وثيقا جيدا. ومع ذلك، في أي حال، للوصول إلى كاميرا ويب، سيتعين على المهاجم التحكم أولا في التحكم في الكمبيوتر الذي يتم توصيله إليه.

من الناحية الفنية الوصول إلى كاميرات الويب على أجهزة كمبيوتر Windows لأي إصدار وتفريغ من خلال برنامج تشغيل الكاميرا، فلاتر DirectDraw وبرامج الترميز VFW. ومع ذلك، لا يطلب من المتسلل المبتدئ أن يخوضوا جميع هذه التفاصيل إذا لم يكتب BackDoor متقدم. يكفي أن تأخذ أي "الفئران" (الفئران - أداة المسؤول عن بعد) وتعديلها قليلا. أدوات الإدارة عن بعد اليوم هو مجرد الكثير. بالإضافة إلى الخوات المسنين المختارة مع جنة VX، هناك أيضا أدوات مساعدة قانونية تماما، مثل Ammyy Admin أو LiteManager أو Luninglinglink أو Viewer Team أو Radmin. كل ما يحتاجه اختياريا يجب تغييره فيه هو تكوين طلبات الاستقبال التلقائي ل الاتصال عن بعد وقابلة للطي النافذة الرئيسية. حالة أخرى لأساليب الهندسة الاجتماعية.

يتم تحميل الفئران المعدلة من التعليمات البرمجية من قبل ضحية على طول رابط التصيد أو الزحف على جهاز الكمبيوتر الخاص بها بنفسها من خلال أول ثقب تم اكتشافه. حول كيفية أتمتة هذه العملية، راجع المقال "". بالمناسبة، كن حذرا: معظم الإشارات إلى "برامج لكاميرات القرصنة" أنفسها تصيد أنفسهم ويمكن أن تقودك إلى تنزيل Malvari.

المستخدم الخاص لديه معظم الوقت كاميرا الويب غير نشطة. عادة ما يحذر إدراجه من الصمام، ولكن حتى مع مثل هذا التنبيه، يمكنك إجراء مراقبة خفية. كما اتضح، يمكن تعطيل إشارة نشاط كاميرا ويب حتى إذا كانت قوة مصفوفة LED و CMOS مترابطة جسديا. لقد تم بالفعل مع Weight Webcams المدمج في MacBook. كتب وسيط باحثو Chekoui من جامعة جون هوبكنز فائدة تدير مستخدم بسيط واستغلال مشكلة عدم حصانة Cypress Controller، يحل محل برامجها الثابتة. بعد البدء في ضحية Iseeyou، يحصل المهاجم على القدرة على تشغيل الكاميرا دون حرق نشاط مؤشره.

يتم العثور على نقاط الضعف بانتظام في ميكروكنترولر الأخرى. جمعت أخصائي بريبس مجموعة كاملة من مثل هذه الاستغلال وأظهرت أمثلة لاستخدامها. تقريبا جميع الضعف التي تم العثور عليها تم العثور عليها 0day، ولكن من بينها كانت معروفة جيدا، والتي كانت الشركات المصنعة ببساطة لن تخلص منها.

إن طرق تسليم المباحث تصبح أكثر وأكثر، وهي من الصعب على نحو متزايد اللحاق بها. الفيروسات في كثير من الأحيان الحبوب أمام تعديل ملفات PDFلديك الشيكات المثبتة مسبقا عند التحقق ملفات كبيرة ولا يمكنهم التحقق من المكونات المشفرة من Malvari. علاوة على ذلك، أصبح تعدد الأشكال أو تعويض الحمل القتالي المستمر هو القاعدة، لذلك غادر تحليل التوقيع منذ فترة طويلة إلى الخلفية. تنفيذ طروادة، الذي يفتح الوصول عن بعد إلى كاميرا الويب، أصبح اليوم بسيطا بشكل استثنائي. هذا هو واحد من المرح الشعبي بين المتصيدون والأطفال النصي.

تحويل كاميرا ويب في غرفة الملاحظة

يمكن تحويل أي كاميرا ويب إلى مظهر من كاميرا IP إذا قمت بتثبيت خادم مراقبة فيديو على الجهاز متصل به. على أجهزة الكمبيوتر، يستخدم العديد من العديد من webcamxp قديم لهذه الأغراض، وكميات كاميرا ويب جديدة أكثر قليلا وبرامج مماثلة.

للهواتف الذكية هناك برامج مماثلة - على سبيل المثال، العين البارزة. يمكن لهذا البرنامج حفظ الفيديو إلى استضافة السحابة، وتحرير الذاكرة المحلية للهاتف الذكي. ومع ذلك، هناك ما يكفي من الثقوب في هذه البرامج ونظام التشغيل أنفسهم، لذلك غالبا ما تكون كاميرا الويب التي تمكنت من صدع أنفسهم أكثر صعوبة من كاميرات IP مع البرامج الثابتة ثقب.

الهاتف الذكي كوسيلة للمراقبة

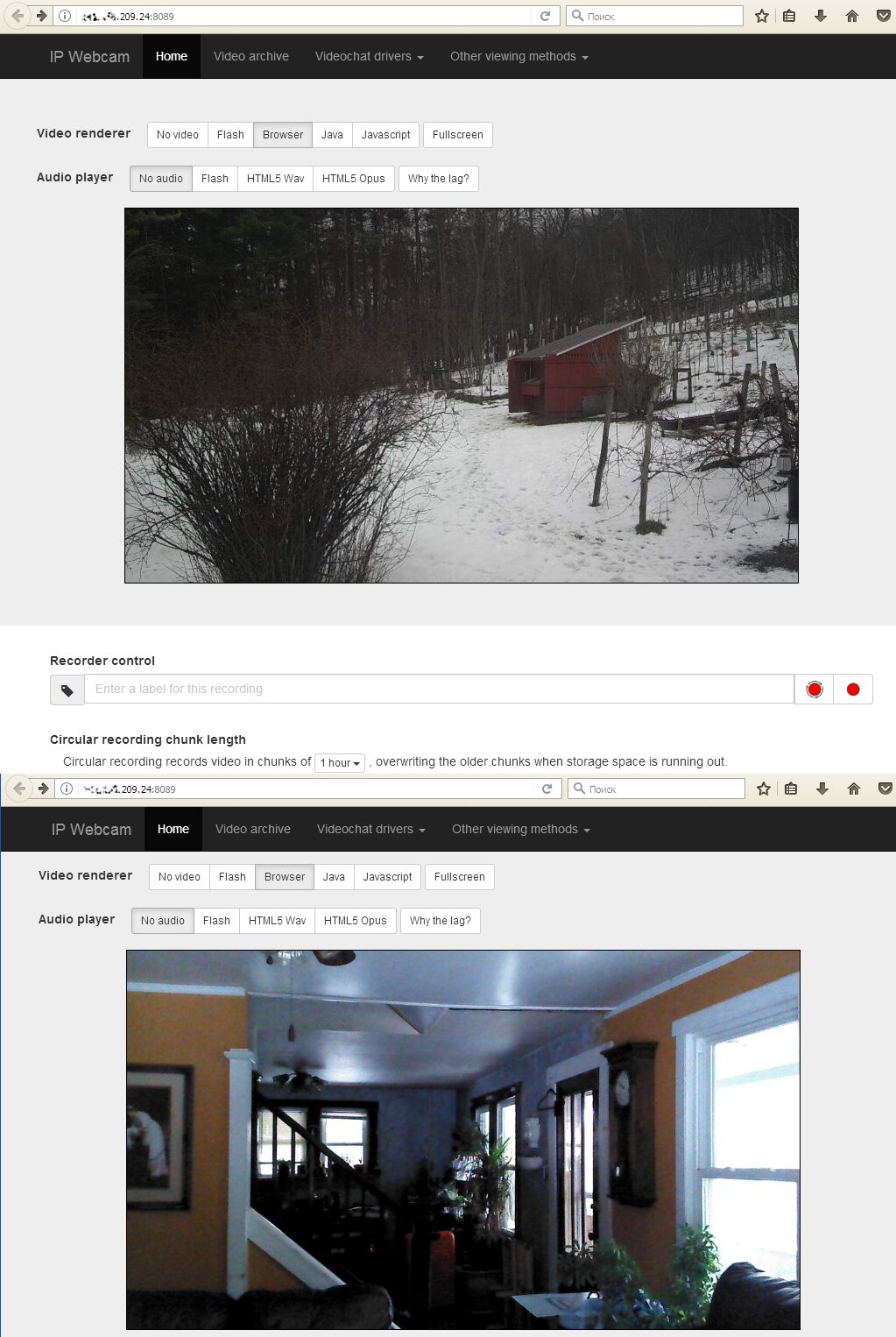

في مؤخرا غالبا ما يتم تعديل الهواتف الذكية القديمة والأجهزة اللوحية للمراقبة بالفيديو المنزلية. غالبا ما يضعون خادم أندرويد Webcam - تطبيق بسيط يبث دفق الفيديو مع الكاميرا المدمجة على الإنترنت. يقبل طلبات المنفذ 8080 ويفتح لوحة التحكم في الصفحة مع اسم السماعة /REMOTE.HTML. بعد ضربه، يمكنك تغيير إعدادات الكاميرا ومشاهدة الصورة مباشرة في نافذة المتصفح (مع أو بدون صوت).

عادة ما تظهر هذه الهواتف الذكية صورا مملة إلى حد ما. من المثير للاهتمام بالكاد تنظر إلى كلب النوم أو على السيارة المتوقفة بالقرب من المنزل. ومع ذلك، خادم أندرويد Webcam و تطبيقات مماثلة يمكنك استخدام خلاف ذلك. بالإضافة إلى الكاميرات الخلفية، فإن الهواتف الذكية لديها أمامي. لماذا لا ندرجها؟ ثم سنرى الجانب الآخر من مالك الهاتف الذكي.

حماية ضد زقزقة

أول ما يحدث للعقل هو معظم الناس بعد إظهار كاميرات القرصنة الخفيفة هي التمسك بها بشريط. يعتقد مالكي كاميرا الويب مع ستارة أن مشكلتهم المزروعة لا تهم، وبأمانة. كما يتم التخلي عنها، لأنه، باستثناء العدسة، تحتوي الكاميرات على ميكروفون.

مكافحة الفيروسات والمجمعات الأخرى حماية البرمجيات استخدم الارتباك في المصطلحات لتعزيز منتجاتها. إنهم يخيفون إحصائيات Hack الكاميرا (التي هي مثيرة للإعجاب حقا إذا قمت بتمكين كاميرات IP)، وأنها توفر حلا للتحكم في الوصول إلى كاميرات الويب، وقيمتها تقنيا.

يمكن تحسين حماية كاميرا IP أموال بسيطة: عن طريق تحديث البرامج الثابتة وتغيير كلمة المرور والمنفذ وإيقاف التشغيل حسابات بشكل افتراضي، بالإضافة إلى تشغيل تصفية عناوين IP. على اية حال، هذا غير كافي. العديد من البرامج الثابتة قد حيرة من الأخطاء التي تتيح لك الوصول دون أي تفويض - على سبيل المثال، من خلال العنوان القياسي لصفحة الويب مع LiveView أو لوحة الإعدادات. عندما تجد البرامج الثابتة ثقب أخرى، أريد تحديثه عن بعد!

اختراق كاميرا ويب - شيء آخر. هو دائما الجزء العلوي من جبل الجليد. عادة بحلول الوقت الذي تلقاه المهاجم الوصول إليه، تمكن بالفعل من خفض الأقراص المحلية، وسرقة الحسابات لجميع الحسابات أو إنشاء جزء كمبيوتر من البوتنيت.

نفس kaspersky. أمن الإنترنت يمنع الوصول غير المصرح به فقط إلى دفق الفيديو الخاص بكاميرا الويب. لا يعوق Hakwar لتغيير إعداداته أو تشغيل الميكروفون. تقتصر قائمة النماذج المحمية بها رسميا رسميا على Microsoft و Logitech Webcam. لذلك، تنظر ميزة "حماية كاميرا الويب" فقط كإضافة.

مواقع زقزقة

مشكلة منفصلة هي الهجمات المرتبطة بتنفيذ التحكم في الوصول إلى الكاميرا في المتصفحات. تقدم العديد من المواقع خدمات الاتصالات باستخدام الكاميرا، لذلك طلبات الوصول إليها وميكروفون مدمج مدمج في المتصفح عشر مرات في اليوم. الميزة هنا هي أن الموقع يمكنه استخدام البرنامج النصي الذي يفتح Pop-Unks (نافذة إضافية في الخلفية). يتم إعطاء نافذة ابنة هذه تصاريح الوالدين. عند إغلاق الصفحة الرئيسية، لا يزال الميكروفون على الخلفية. لهذا السبب من ذلك، يكون البرنامج النصي ممكنا، حيث يعتقد المستخدم أنه أنهى المحادثة، وفي الواقع، يستمر المحاور (أو شخص آخر) في سماعها.

مبتدئين. علاوة على ذلك، فإنهم يستمتعون بهذه الطريقة لعدة سنوات، ولكن الانتباه إلى أنها بدأت مؤخرا نسبيا.

على سبيل المثال، قبل عامين، اتضح ذلك على الإنترنت، يمكنك العثور على فيديو بث موقع الويب من الآلاف من كاميرات الويب في 250 دولة حول العالم. كما اتضح، حقق المستخدمون من أجزاء مختلفة من الأرض نفس الخطأ الذي سمح للمتسللين بإخراج أجهزتهم: لم يغيروا كلمات المرور الافتراضية أو اختاروا مجموعات ضعيفة للغاية مثل 12345.

اختراق أجهزة الكمبيوتر الكمبيوتر مع ضارة تطبيقات مجانيةتثبيت Hacker لهم نظام Lungonlyink Linuority Linklink مصمم للإدارة عن بعد شبكات الحاسبوبعد بمساعدتها، تلقى الوصول الكامل إلى أجهزة الكمبيوتر من الضحايا، بما في ذلك كاميرا الويب والميكروفونات.

انتباه! إذا أضرب الكمبيوتر المحمول نفسه على المؤشر بالقرب من كاميرا الويب، فأنت على الأرجح مختلطا! http://t.co/nvrpuh08n5.

- Kaspersky Lab (Kaspersky_ru)