وجدت الحماية من فيروس بيتيا. Petya Virus: حماية، علاج، إزالة، فك التشفير

نشر مطور مكافحة الفيروسات الأمريكي Symantec توصيات حول مكافحة فيروس Petya، والتي في 27 يونيو ضرب أجهزة الكمبيوتر من العديد من الشركات والمؤسسات. التعليمة بسيطة جدا: يجب على المستخدم إنشاء ملف يسمى Perfc في "المفكرة"، ضعه في مجلد ويندوز على محرك الأقراص C، يمكنك محاكاة عدوى الكمبيوتر: عندما يدخل الفيروس النظام، فإنه يبحث عن هذا الملف، وعندما يجدها، يتوقف عن العمل.

خبراء تكنولوجيا المعلومات: سوف تساعد الوجه من فيروس Petya على تقليد العدوى

قدمت الشركة المصنعة لبرنامج مكافحة الفيروسات Symantec (USA) توصيات لمكافحة فيروس فيروس بيتيا، وتضرب الآلاف من أجهزة الكمبيوتر في جميع أنحاء العالم. أوصى موظفو الشركة بالمستخدمين تقليد العدوى عن طريق إنشاء ملف PERFC في برنامج "المفكرة" ووضعه في مجلد Windows على محرك الأقراص C. عندما يدخل الفيروس النظام، فإنه يبحث عن هذا الملف، والعثور عليه توقف عن العمل، يكتب kommersant.

تحدث سيمانتيك عن آلية حماية فيروس Petya

تحدث المزود العالمي الرائد لحلول الأمن السيبراني ومنع تسرب بيانات سيمانتيك عن آلية الحماية من فيروس Petya، والتي هاجمت شركة 27 يونيو الشركة في جميع أنحاء العالم. أثر الفيروس على روسيا وأوكرانيا.

إكسب الفيروس الطارد يهاجم أجهزة الكمبيوتر في جميع أنحاء العالم

نشر المطور الأمريكي لبرنامج Symantec لمكافحة الفيروسات توصيات كيفية تجنب الإصابة بفيروس Petya-Virus-Virus، الذي هاجم يوم الثلاثاء في الشركات الروسية والأوكرانية والوكالات الحكومية، ثم انتشر في بلدان أخرى. يعمل البرنامج الضار على مبدأ Wannacry الإرشادي المثلي، واللباء الواسع النطاق الذي حدث في شهر مايو، ويتطلب أيضا استرداد قدره 300 دولار في مكافئ بيتكوين.

تعليمة حماية الكمبيوتر من Petya.a Virus

من الجدير بالذكر أنه يمكنك إنشاء ملف في "المفكرة" المعتاد، ولكن من المستحسن أن يجعله فقط لقراءة أن الفيروس لا يمكنه إجراء تغييرات عليه.

قدم سيمانتيك طريقة سهلة للحماية ضد فيروس بيتيا

أصدرت الشركة الأمريكية Symantec، المتخصصة في برنامج مضاد للفيروسات، توصيات بسيطة لمكافحة فيروس فيروس Petya، والذي هاجم نظام الشركات في عدد من البلدان في العالم في 27 يونيو. نظرا لأن الشركة تكتب على سقسقةها للحماية من الفيروس، فأنت بحاجة إلى إنشاء ملف يسمى PERFC ووضعه في مجلد Windows على مجلد C. Publication، يتحقق الفيروس النظام من أجل العدوى، ومثل هذا الملف يحاكيه.

وجدت وسيلة لحماية جهاز الكمبيوتر الخاص بك من فيروس خطير جديد

صرح المتحدث باسم مايكروسوفت في روسيا كريستينا دافيدوفا ل Ria Novosti بأن المنشط يستخدم عدة طرق لتوزيعها، بما في ذلك الشخص الذي استخدم فيروس Wannacry في مايو.

عرضت سيمانتيك قرارا لمكافحة الفيروسات - الابتزاز Petya.a

شركة أمريكية سيمانتيك، التي تتخصص في أمن المعلومات، عرضت قرارا لمكافحة الفيروسات - الابتزاز Petya.a، الذي ضرب أمس عددا من الشركات الأوكرانية والروسية.

يقول خدمة الصحافة: "تحقق Petya من وجود العدوى السابقة من خلال البحث عن اسم ملفها، عادة ما يكون C: \\ Windows \\ Perfc".

وقال المتخصصون كيفية حماية ضد فيروس بيتيا

وقال سيمانتيك، المتخصص في تطوير البرمجيات في مجال الأمن السيبراني، كيف لحماية من الكمبيوتر فيروس بيتياوبعد من أجل حماية جهاز الكمبيوتر الخاص بك من الفيروس، مما أدى إلى ضرب الآلاف من أجهزة الكمبيوتر في روسيا وأوكرانيا ودول أخرى، من الضروري إنشاء مظهر أن جهاز الكمبيوتر مندهش بالفعل، كما يقول المتخصصون.

أصدرت الشركة المصنعة الأمريكية لبرنامج مكافحة الفيروسات التوصية Symantec توصيات لمكافحة فيروسات Petya-Virus، الذي ضرب عشية نظام العديد من الشركات والوكالات الحكومية في جميع أنحاء العالم. وفقا للتعليمات، يحتاج المستخدمون إلى محاكاة عدوى الكمبيوتر من خلال إنشاء ملف PERFC في برنامج "المفكرة" ووضعه في مجلد Windows على محرك الأقراص C. عندما يدخل الفيروس النظام، فإنه يبحث عن هذا الملف و بعد أن وجدت ذلك، توقف العمل.

نشرت سيمانتيك طريقة لتدمير فيروس بيتيا

الشركة الأمريكية Symantec متخصصة في إصدار برنامج مكافحة الفيروسات المنشورة توصيات حول مكافحة فيروس Petya. وفقا للتعليمات، باستخدام برنامج المفكرة، يجب عليك إنشاء ملف Perfc ووضعه في مجلد Windows على القرص مع التشغيل تثبيت النظام. عندما يدخل الفيروس النظام، فسيجد تلقائيا الملف المحدد وتوقف العمل.

29 يونيو، 2017

تقف برامج مكافحة الفيروسات على جهاز كمبيوتر تقريبا كل مستخدم تقريبا، ولكن في بعض الأحيان يظهر طروادة أو فيروس، وهو قادر على التجول حول أفضل حماية وإصابة جهازك، وما هو أسوأ - تشفير البيانات الخاصة بك. هذه المرة، كان الفيروس هو Troyan-Encoder "Petya" أو، كما يطلق عليه أيضا، "Petya". توزيع خطوات التوزيع هذا التهديد مثير للإعجاب للغاية: في غضون يومين يمكنهم "زيارة روسيا وأوكرانيا وإسرائيل واستراليا والولايات المتحدة وجميع الدول الأوروبية الرئيسية وليس فقط. في الأساس، ضرب مستخدمي الشركات (المطارات ومحطات الطاقة والصناعات السياحية)، لكنهم أصيبوا وأشخاص عاديين. على نطاقها وأساليب التأثير، فإنه يشبه بشدة للإثارة مؤخرا.

يجب عليك بلا شك أن تحمي جهاز الكمبيوتر الخاص بك بلا شك حتى لا تصبح ضحية لأحصنة طروادة جديدة "بيتر". في هذه المقالة، سأخبرك أنه من أجل فيروس "Petya"، لأنه ينطبق على كيفية الحماية من هذا التهديد. بالإضافة إلى ذلك، سوف نطرق إلى قضايا حذف معلومات طروادة وفك التشفير.

ما هو فيروس "بيتي"؟

للحصول على بداية، يجب أن نفهم ما هو بيتيا. فيروس بيتيا ضار البرمجياتوهو نوع طروادة "Ransomware" (الابتزاز). تم تصميم هذه الفيروسات لتوزيع مالكي الأجهزة المصابة من أجل تلقي الاسترداد منها للبيانات المشفرة. على عكس Wanna Cry، لا تهتم Petya بتشفير الملفات الفردية - فورا تقريبا "يختار" أنت جميعا hDD كل.

الاسم الصحيح للفيروس الجديد هو petya.a. بالإضافة إلى ذلك، يدعو Kaspersky إلى ذلك Notpetya / Expetr.

وصف فيروس "Petya"

بعد إدخال جهاز الكمبيوتر الخاص بك يعمل أنظمة ويندوز، بيويا تشفير عمليا على الفور mft. (جدول الملف الرئيسي - جدول ملف المنزل). ماذا يجيب هذا الجدول؟

تخيل القرص الصلب الخاص بك هو الأكثر مكتبة كبيرة في الكون كله. أنه يحتوي على مليارات الكتب. فكيف تجد الكتاب المناسب؟ فقط باستخدام دليل المكتبة. هذا الكتالوج الذي يدمر بيتيا. وبالتالي، فقد تفقد كل الفرصة للعثور على أي "ملف" على جهاز الكمبيوتر الخاص بك. لتكون أكثر دقة، بعد ذلك بعد "العمل" Petit، ستذكر القرص الثابت لجهاز الكمبيوتر الخاص بك المكتبة بعد إعصار، مع قصاصات من الكتب تحلق في كل مكان.

وبالتالي، على النقيض من ذلك تريد أن تبكي، التي ذكرتها في بداية المقال، Petya.a لا تشفير ملفات منفصلة، الإنفاق على هذا الوقت المثير للإعجاب - يختار لك كل الفرصة للعثور عليها.

بعد كل التلاعب بها، يتطلب الأمر من مستخدمي الفدية - 300 دولار أمريكي، والتي يجب نقلها إلى حساب بيتكوين.

من الذي أنشأ فيروس بيتيا؟

عند إنشاء فيروس Petya، استغلال ("ثقب") في Windows يسمى "eternalblue" يشارك في Windows يسمى "Eternalblue". أصدرت Microsoft تصحيحا "يغلق" هذا الثقب قبل بضعة أشهر، ومع ذلك، لا يستخدم بعد النسخة المرخصة من Windows وتعيين جميع تحديثات النظام، لأنها صحيحة؟)

تمكن خالق Petit من استخدام الإهمال للمستخدمين من الشركات والخاصة وكسبه. لا تزال شخصيته غير معروفة (ويرد أن تكون معروفة)

كيف ينطبق فيروس Petya؟

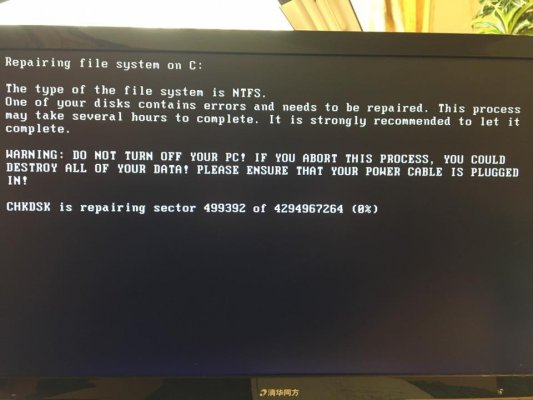

فيروس Petya غالبا ما ينطبق تحت ستار الاستثمارات رسائل البريد الإلكتروني وفي الأرشيف مع القراصنة المصابة من قبل. في المرفق، قد يكون هناك أي ملف تماما، بما في ذلك الصورة أو MP3 (يبدو وكأنه لمحة أول). بعد تشغيل الملف، سيتم إعادة تشغيل جهاز الكمبيوتر الخاص بك والفيروس أن يقوم بفحص القرص على أخطاء CHKDSK، وفي هذه اللحظة سترى السجل القابل للتمهيد لجهاز الكمبيوتر الخاص بك (MBR). بعد ذلك سترى جمجمة حمراء على شاشة جهاز الكمبيوتر الخاص بك. من خلال النقر على أي زر، يمكنك الوصول إلى النص الذي ستقدم فيه لدفع ثمن فك تشفير ملفاتك وترجم المبلغ المطلوب على محفظة Bitcoin.

كيف تحمي نفسك من فيروس بيتيا؟

- الأهم والأهم من ذلك - خذ القاعدة لتثبيت التحديثات الخاصة بك نظام التشغيل! هذا مهم بشكل لا يصدق. افعل ذلك الآن، لا تؤجل.

- الاستفادة من إيلاء اهتمام كبير لجميع الاستثمارات المرفقة بالرسائل، حتى لو كانت الحروف من الأشخاص المألوفين. في وقت الوباء، من الأفضل استخدام مصادر البيانات البديلة.

- قم بتنشيط خيار "إظهار ملحقات الملفات" في إعدادات OS - حتى تتمكن من رؤية التمديد الحقيقي للملفات.

- قم بتشغيل "التحكم في حساب المستخدم" في إعدادات Windows.

- من الضروري تثبيت واحدة من تجنب العدوى. ابدأ بتثبيت التحديث لنظام التشغيل، ثم قم بتثبيت مكافحة الفيروسات - وسوف تكون بالفعل أمان أكثر من ذي قبل.

- تأكد من جعل "النسخ الاحتياطي" - حفظ جميع البيانات المهمة على محرك أقراص صلب خارجي أو سحابة. بعد ذلك، إذا قام فيروس Petya باختراق جهاز الكمبيوتر الخاص بك وتشفير جميع البيانات - فستكون سهلا بسهولة لتنسيق القرص الصلب وتثبيت تحديث نظام التشغيل.

- تحقق دائما من أهمية قواعد بيانات مكافحة الفيروسات مكافحة الفيروسات. كل شىء الفيروسات الجيدة الرسم البياني حول التهديدات والتفاعل لهم في الوقت المناسب، تحديث توقيعات التهديد.

- تثبيت فائدة Kaspersky Anti-Ransomware المجانية. سوف تحميك من فيروسات التشفير. لا ينقذك تثبيت هذا البرنامج من الحاجة إلى تثبيت مكافحة الفيروسات.

كيفية إزالة petya virus؟

كيفية إزالة فيروس Petya.a من القرص الثابت الخاص بك؟ هذا سؤال مثير للاهتمام للغاية. الحقيقة هي أنه إذا حظر الفيروس بالفعل بياناتك بالفعل، فسيكون ذلك، في الواقع، لا شيء. إذا كنت لا تخطط لدفع الابتزاز (لا يستحق القيام به) ولن تحاول استعادة البيانات على القرص في المستقبل، فهي كافية لإنشاء تنسيق القرص وإعادة تثبيت نظام التشغيل. بعد ذلك، لن يكون هناك أثر من الفيروس.

إذا كنت تشك في أن الملف المصاب موجودا على القرص الخاص بك - قم بفحص القرص الخاص بك أحد أو تثبيت Kaspersky Anti-Virus وإجراء مسح نظام كامل. أكد المطور أنه في قاعدة بيانات التوقيعات هناك بالفعل معلومات حول هذا الفيروس.

Decifranger Petya.a.

petya.a تشفير بياناتك عن طريق خوارزمية مقاومة جدا. على ال هذه اللحظة لا يوجد حل لفك تشفير المعلومات المحظورة. لا سيما المرء أن يحاول الوصول إلى البيانات في المنزل.

مما لا شك فيه أننا نحلم جميعا بالحصول على decryptor المعجزة (decryptor) petya.a، ولكن ببساطة لا يوجد حل من هذا القبيل. ضرب الفيروس العالم قبل بضعة أشهر، ولكن الدواء لفك تشفير البيانات التي يشفهرها وغير موجودة.

لذلك، إذا لم تصبح بعد ضحية فيروس Petya - استمع إلى المشورة التي أعطيتها في بداية المقال. إذا كنت لا تزال تفقد السيطرة على بياناتك - فأنت لديك عدة طرق.

- دفع النقود. اجعلها لا معنى لها!اكتشف الخبراء بالفعل أن هذه الخالق الفيروسات لا يستعيد، ولا يمكن استعادتها، بالنظر إلى تقنية التشفير.

- اسحب محركا ثابتا من جهازك، وضعه بلطف في خزانة وحصاد ظهور وحدة فك الترميز. بالمناسبة، يعمل Kaspersky Lab باستمرار في هذا الاتجاه. أجهزة فك التشفير المتاحة موجودة على موقع الويب لا فدية.

- قرص تنسيق وتثبيت نظام التشغيل. ناقص - سيتم فقد جميع البيانات.

Petya.a فيروس في روسي

في روسيا وأوكرانيا، تعرضت أكثر من 80 شركة تتعرض للهجوم والمصابين في وقت كتابة المقال، بما في ذلك كبير مثل "باشنا" وروزت. عدوى البنية التحتية مثل الشركات الكبيرة يتحدث عن خطورة فيروس petya.a. ليس هناك شك في أن بنطال طروادة سوف يستمر في الانتشار عبر إقليم روسيا، لذلك يجب أن تهتم بسلامة بياناتك واتبع النصيحة التي قدمت في المقال.

Petya.a و Android، iOS، Mac، Linux

العديد من المستخدمين قلقون من - "هل يمكن لفيروس Petya أصيب أجهزتهم بموجب إدارة أندرويد و ios. الإحساس لتهدئةهم - لا، لا يمكن. إنه مصمم فقط لمستخدمي Windows. الأمر نفسه ينطبق على جماهير Linux و Mac - يمكنك النوم جيدا، لا شيء يهددك.

استنتاج

لذلك اليوم ناقشنا بالتفصيل فيروس جديد petya.a. لقد فهمنا ما هو Troyan وكيف يعمل، لقد تعلمت كيفية حماية نفسك من العدوى وإزالة الفيروس حيث تأخذ decryptor. بيتيا. آمل أن تكون المقال ونصائحي مفيدة لك.

رئيس مشاريع أمن المعلومات من Integrator System Krok Pavel Luzik على صفحتها في موقع التواصل الاجتماعي الفيسبوك. تعليمات مشتركة لاستعادة البيانات عند مهاجمة Petit:

إذا تم استخدام تخزين بيانات منفصل لبيانات نظام التشغيل الرئيسية (C: /) وقواعد البيانات وغيرها من البيانات (D: /)، فمن الضروري إجراء الإجراء التالي:

1) تعطيل محركات الأقراص الصلبة من جهاز للخطر

2) قم بتوصيل محركات الأقراص الثابتة بمحطة معزولة لا تخرج شبكه محليه وشبكة الإنترنت

3) إجراء تحليل المتصل الأقراص الصلبة، في وجود بيانات غير مشفرة، قم بعمل نسخة احتياطية للوسيلة القابلة للإزالة للمعلومات، مع الانفصال اللاحق لوسائل الإعلام من المحطة المعزولة

4) أعد تثبيت نظام التشغيل على الجهاز المحروض، وإعادة توصيل قاعدة البيانات واستعادة ملفات التكوين

5) يجب أن تنفذ استرداد البيانات في المراحل، مع مراعاة إمكانية إعادة الإصابة بالجهاز (على عكس Wannacry، بقي Petya في حالة غير معاملة لتجنب استجابة الوحدات المهمة لمحركات مكافحة الفيروسات)

cyberason.

يجادل الخادم نفسه بأن هذه الطريقة تعمل مع احتمال 98٪.

في وقت لاحق، أكد العثور على الباحث على الخبراء التقنيات الإيجابية والموثوقة و EMSISOFT.

سيمانتيك.

أصدرت الشركة المصنعة الأمريكية لبرنامج مكافحة الفيروسات أن سيمانتيك أصدرت توصيات لمكافحة فيروس فيروس بيتيا، حيث تلتزم بنفس الموقف كزملاء من التقنيات السيبرانية والإيجابية.

وفقا للتعليمات، يحتاج المستخدمون إلى تقليد العدوى عن طريق إنشاء ملف في البرنامج "المفكرة" perfc. ووضعها في المجلد شبابيك على القرص جيموبعد عندما يدخل الفيروس النظام، فإنه يبحث عن هذا الملف، وعثر عليه، توقف عن العمل. لا يوجد توسيع اسم الملف في الدليل ج: \\ windows \\ لا ينبغي أن يكون.

التقنيات الإيجابية.

تؤكد التقنيات الإيجابية أن القرص الثابت لملف PERFC يمكن منعه من خلال أداء Petya.a.

- قم بتثبيت تحديثات OS والبرامج التطبيقية. إيلاء اهتمام خاص لتركيب التحديثات MS17-010.

- إذا كان ذلك ممكنا، تعطيل SMB V.1 خدمة أو تحظر نقل البيانات منافذ TCP. 139 و 445.

- تعطيل إطلاق الملفات المسماة Perfc.dat.

- لفت انتباه الموظفين إلى القواعد عمل آمن مع البريد الإلكتروني وخطر فتح استثمارات غير معروفة، وخاصة الملفات القابلة للتنفيذ.

- تحقق من أداء النظام احتياطي النسخ معلومة.

بسبب البرنامج الضار يستخدم خوارزميات تشفير التشفير الثابتة، ملف فك التشفير حاليا غير ممكن. يدرس خبراء مختبرات Kaspersky إمكانية إنشاء أداة فك ترميز، والتي سيكون من الممكن فك شفرة البيانات.

يراقب "المحطة الحسابية الرقمية" التحديثات في توصيات المدافعين عن البنية التحتية الحاسمة. سيتم تحديث الأخبار كما وردت المعلومات.

[تحديث 28 يونيو، 2017]

Petya و Misha هي أفضل الأصدقاء. عادة ما يفعلون كل شيء معا. ونعم - أنت لا تقرأ قصة خرافية للأطفال الصغار، ولكن مدونة Kaspersky Lab's Blog. لذلك، Petya و Misha هو Troyans - الابتزاز الذين يعملون في زوج ويتم توفيرهم في حزمة تثبيت واحدة.

إذا قرأت باستمرار مدونتنا واتبع الأمن السيبراني في العالم، فأنت تعرف بالفعل عن بيتي. في هذا الربيع، نشرنا وظيفتين - في أحدهم أوضحنا أن هذا هو للتشفير وكيف يعمل، وفي حالة أخرى أخبروا عن المقهوج للحصول على مصادقة مستخدم Twitter LeoStone. مما يسمح لك بفك تشفير الملفات التي حصلت عليها petya.

"Petya" من البداية كانت خلق غير عادي: على عكس أحصنة طروادة أخرى، يقوم بتشفير عدم وجود ملفات ذات امتدادات محددة، والجدول الرئيسي للملفات، وبالتالي صنع الكل القرص الصلب غير مناسب تماما للاستخدام. لذلك، لدفع الفداء، يحتاج الضحايا "Petit" إلى كمبيوتر آخر.

تلبية هذه بيتيا. Petya هو تشفير النياج الجدول الرئيسي للملفات على القرص. لا تكون بيتيا! https://t.co/hks24hclko.

لإحباطه القذرة، يحتاج "الحيوانات الأليفة" بحقوق المسؤول. إذا كان المستخدم لا يمنحها لأحصنة طروادة، فانقر فوق الزر المقابل، تصبح Petya عاجزة. من الواضح أن مبتدئ طروادة لم يناسبها، وتوصلوا إلى "الحيوانات الأليفة" من شريك - ميشا.

Petit و Misha لها اختلافات رئيسية. يمكن أن تحرم Petya ضحية القرص الثابت بالكامل، في حين أن Misha تشفير فقط بعض الملفات. من ناحية أخرى، يحتاج بيتيا إلى حقوق المسؤول، لكن "ميش" - لا. قرر أبناء الأشرار أنه من هذا الزوجين سيخرج شركاء ممتازين، يكمل بعضهم البعض.

ميشا تشبه Trojan التقليدي من الابتزاز. يستخدم المعيار AES لتشفير البيانات على كمبيوتر الضحية. تنص مدونة بلوق Bleping على أن Trojan يضيف امتدادا من أربعة أحرف إلى اسم الملف المشفهر. وبالتالي، على سبيل المثال، يصبح الملف "test.txt" "test.txt.7gp3".

الآن، إذا لم تتمكن Petya على امتيازات المسؤولين، فسيتم تثبيت Misha على السيارة المصابة. مثل هذه الحالات: https://t.co/vhxu63qasb

ميشا لديه شهية لا يمكن تعويضها - إنه يشفير كمية هائلة ملفات مختلفة، بما في ذلك i.exe. وبالتالي، فإن Trojan الجديد لا يسمح للمستخدمين بتشغيل أي برنامج على الكمبيوتر. استثناء واحد: أثناء عملية تشفير "Misha" يتجاهل مجلد ومواد Windows التي تحتوي على ملفات المستعرض. بعد الانتهاء من الحبوب، يخلق Misha ملفين يحتويان على تعليمات الدفع الفدية. يتم استدعاؤهم مثل هذا: Your_Files_are_Encrypted.html و Uk_files_are_Encrypted.txt.

تدخل Petya و Misha أجهزة الكمبيوتر الخاصة بالضحايا الذين يستخدمون البريد الإلكتروني المزخرف على رسائل من المرشحين مع "ملخص" في الاستثمار. على سبيل المثال، تم اكتشاف طروادة في الملف باستخدام اسم Pdfbewerbungsmappe.exe (من الألمانية، يمكن ترجمة هذا "تطبيق PDF للعمل"). باستخدام اللغة الألمانية باسم الملف وكيف يتم توزيع البرامج الضارة، اقترح: الغرض من المجرمين هم شركات وشركات الناطقة باللغة الألمانية.

بعد أن تحاول الضحية فتح ملف .EXE الذي يحتوي على زوجين غير قابل للشفافين، ستظهر نافذة التحكم في خدمة التحكم في حساب المستخدم على الشاشة وتسأل عما إذا كان المستخدم يريد تقديم برنامج امتياز البرنامج هذا.

مهما كان المستخدم الذي يختاره، فقد فقد بالفعل: إذا كان يرد "نعم،"، فإن القرص الثابت الخاص به سيستغرق "بيتر"، إذا "لا"، إذا "لا"، فستقوم ملفاته بسرقة ميشا.

كما قلنا، الشقيق الأصغر "petit" - النوع الجشع: كهادة فدية، فإنه يتطلب ما يقرب من 2 بيتكوين (1.93)، وهو ما يعادل حاليا حوالي 875 دولار.

تجدر الإشارة إلى أن منشئو ديو سيئ من غير المرجح أن تأتي من البلدان الناطقة باللغة الروسية: على الرغم من أن كل من أحصنة طروادة هي أسماء روسية، في اسم "ميشا" الأصلي ميسشا، وليس ميشا. تشير الرسالة "C" في الوسط إلى أن مؤلفي الكاتب ليسوا على دراية بقواعد سرطان الأسماء الروسية.

لسوء الحظ، لم يأت أحد بأداة من شأنها أن تساعد ضحايا ميشا. هناك طريقة لاستعادة الملفات المعالجة باستخدام Petya، ولكن هذا سيتطلب جهاز كمبيوتر احتياطي وجرب كمبيوتر.

حتى لا تصبح ضحية "بيتيت" أو ميشا أو بعض "Vasi" الجديد، نوصي أن تتبع:

1. يفعل النسخ الاحتياطي, وغالبا ما تكون ممكنة وأكثر بعناية. إذا كنت تأخذ ملفاتك في الوقت المناسب، يمكنك إرسال CyberWordshots ... حيث تريد.

2. لا تصدق أي شخص وتذكر دائما التهديدات المحتملة. ملخص هذا المرشح لديه Extension.exe؟ ط ط ط، تبدو مشبوهة جدا ... لا تفتحها. من الأفضل أن تكون حذرا من فقدان جميع ملفات العمل.

الأشرار التي أنشأتها Enterler Enterprise Petya Parner Mischa # البرامج

لم يكن لدينا وقت للبقاء على قيد الحياة من الهجوم الأخير Wannacry، مثل 27 يونيو، شبكات الكمبيوتر في جميع أنحاء العالم مرة أخرى من الفيروسات الأخرى الابتزاز، يشار إليها باسم Petya.a. ظهرت المعلومات الأولى حول الهجوم الفيروسي على موارد الإنترنت الأوكرانية، والتي أبلغت عن التهابات. أنظمة الكمبيوتر بعض الشركات المملوكة للدولة في أوكرانيا. كان مبدأ عمل الفيروس مشابه - منعت بشكل ضار تشغيل أجهزة الكمبيوتر ومطالبة 300 دولار في البيتكوين لتفكيك البيانات. في وقت لاحق اتضح أن ضابط التشفير أصاب حوالي مئات الشركات العامة والخاصة في أوكرانيا وروسيا وحول العالم.

أي نوع من الوحش؟

يعتقد معظم المتخصصين أن فيروس Petya.a يشارك في الهجوم، الذي تم اكتشافه في أبريل 2016. على الرغم من مخطط العمل مماثلة للعدوى الخاصة، فإنه لا يرتبط بانكر.أشار رئيس المركز العالمي للبحث وتحليل تهديدات Kaspersky Lab Kostin Raiu (Costin Raiu) إلى أن الفيروس يستخدم توقيع Microsoft رقمي ومثقفي تحت الأصل تطبيق ويندوزوبعد يفترض أن نسخة جديدة galfish petya.a جمعت في 18 يونيو من هذا العام.

بدوره، أعرب مختبر كاسبيرسكي عن شكوك حول حقيقة أن الهجوم ناتج عن فيروس Petya.a أو Petya.c.

"Kaspersky Lab Products تكتشف هذه البرامج الضارة مثل UDS: DangerOundObject.multi.generic. وفقا للبيانات المتاحة حاليا، فإن هذا التشفير لا ينتمي إلى العائلات المعروفة سابقا من البرامج الضارة، "Vyacheslav Zakorzhevsky، رئيس قسم أبحاث مكافحة الفيروسات" Kaspersky Lab.المتخصصون الأجانب المعدلين من الفيروس الملقب Notpetya. مثل Wannacry، فإنه يستخدم الضعف Eternalblue (CVE 2017-0144)، من خلال إدارة أدوات نظام WMI و PSExec. ليس لديه مفتاح بعيد، مثل سلفه في مايو، وهو متطور بكثير، لديه العديد من أساليب التوزيع الآلي.

بمجرد إصابة جهاز كمبيوتر واحد في الشبكة، ينتظر الفيروس بعض الوقت قبل القيام بهجوم، على الأرجح لمزيد من أجهزة الكمبيوتر المتصلة. بعد ذلك، يقوم بتشفير جدول الملف الرئيسي (MFT) بأقراص NTFS المرتبطة محليا، وتغيير سجل التمهيد الرئيسي (MBR) محطة العمل أو يقوم الخادم بإعادة تشغيل الكمبيوتر، وبعد ذلك تعرض الشاشة، فإن الأداة المساعدة Chkdsk تعرض إجراء الأداة المساعدة Chkdsk. خلال هذا الوقت، يستغل إدارة التشفير، مما يبدأ في تشفير محتويات القرص الثابت بأكمله. نتيجة لذلك، يرى المستخدم شاشة القفل بمتطلبات الفداء.

حجم العدوى

الأول مع المشكلة في عمل أنظمة الكمبيوتر، تم اصطدام شركات الطاقة الأوكرانية في العاصمة وفي المناطق. تمكن الفيروس من منع أجهزة الكمبيوتر من بعض البنوك، بما في ذلك "Oschadbank" و "Privatbank"، وبعد ذلك نشر بنك أوكرانيا الوطني تحذيرا رسميا من الانقطاعات الممكنة في عمل النظام المصرفي الأوكراني."نتيجة لذلك، لدى بنوك Kiberatak صعوبات في خدمة العملاء والعمليات المصرفية. الآن في القطاع المالي تعزيز تدابير السلامة والدوار هاكر عطاما جميع المشاركين في السوق المالية. يراقب NBU الوضع وسيقوم بالإبلاغ عن الحالة الحالية للحماية عبر الإنترنت للنظام المصرفي، "من رسالة NBU.

في وقت لاحق أفيد أن الفيروس تم لمسه مشغلو المحمول Kyivstar، LifeCell و Ukrtelecom، خدمة توصيل صريحة جديدة، مصنع Antonov، مطار بوريسبول، Ukrzaliznytsyu، الوزارات، القنوات التلفزيونية، وحتى وصلت إلى مترو كييف، حيث أصيب محطات تجديد السفر. في الوقت نفسه، لم تكن مواقع العديد من الشركات والمؤسسات المملوكة للدولة غير متوفرة. كما تطرق الهجوم إلى Chernobyl NPP، الذي تم تعطيل موقعه أيضا.

![]()

هناك افتراض أن أحد الأسباب العدوى الجماعية هو البرنامج الأوكراني M.E.DOC للبيانات المالية، التي تم تأسيسها في كل منظمة دولة. زعم أن الفيروس لتوزيعه استخدم ضعف البرنامج عند تحديث قاعدته. هذا قد يفسر لماذا عانت أوكرانيا أكثر من أي بلد آخر.

في روسيا، لم يكن حجم الهجوم من قبل فيروس Petya.a / Petya.c كبيرا جدا. أول ضحايا للشركة Rosneft و Bashneft، ولكن ممثلو روزنفوا في وقت لاحق نفوا هذه المعلومات. وذكر البنك المركزي الروسي أن الإخفاقات في عمل النظام المصرفي لم يلاحظ، هناك حالات عزلة فقط من العدوى بفيروس من المؤسسات المالية. كتبت وسائل الإعلام عن الهجوم على البنك "الائتمان المنزلي" وهزم شبكة الكمبيوتر شركة المعدنية EVRAZ. ولوحظ أيضا أن ضحايا هجمات الفيروس هم المريخون، نيفيا، الشركة المصنعة ل Alpen Gold Chocolate - Mondelez International وغيرها من الشركات.

بعد أوكرانيا وروسيا، بدأ الهجوم الفيروسي في الإبلاغ عن وسائل الإعلام الأجنبية، بما في ذلك من بولندا وإيطاليا وألمانيا وإسبانيا وفرنسا والدنمارك وهولندا والهند ودول أخرى. وفقا للخبراء، ضرب الفيروس حوالي مئات الشركات من أوكرانيا وروسيا. لا يزال حجم الآفة باقي الفيروس العالمي محدد.

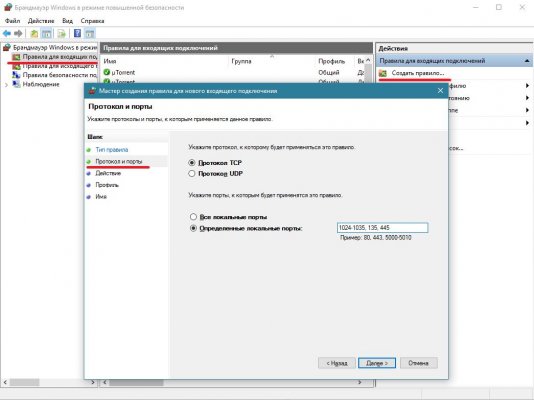

كيفية الحماية من فيروس petya.a / petya.c / notpetya

يعتقد الخبراء أن الفيروس وموزع يتم توزيعه بشكل رئيسي بريد إلكتروني كحرف مع مرفق مرفق. عند فتحه، يقوم الفيروس باستخدام ثغرة أمنية في النظام بتنزيل الملفات الضرورية، وتغيير سجل التمهيد الرئيسي، وتحميل نظام التشغيل وتشفير البيانات على القرص الثابت.لمنع انتشار الفيروس، تحتاج إلى تعطيل بروتوكول SMB V1 / V2 / V3 الخاص بمحطات العمل والخوادم وفقا للتعليمات، أغلق منافذ TCP 1024-1035 و 135 و 445 عن طريق إنشاء القواعد المناسبة للاتصالات الواردة والصادرة في جدار حماية نظام التشغيل أو جهاز التوجيه. بالإضافة إلى ذلك، من الضروري التأكد من تثبيت الكمبيوتر على الكمبيوتر التحديثات الهامة ويندوز الأول مايكروسوفت أوفيس. - من الممكن أنه في المستقبل القريب المعلومات التفصيلية حول نقاط الضعف سيظهر وسيتم إصدار تصحيحات جديدة لجميع إصدارات نظام التشغيل من Microsoft.

على الأنظمة المصابة بالفعل، يمكن للفيروس أن يخلق الملفات التالية:

- ج: \\ windows \\ perfc.dat

- ج: \\ myguy.xls.hta

- ٪ appdata٪ \\ 10807.exe

المستخدمون الذين لديهم مكافحة فيروسات Kaspersky، توصي الشركة بالاتصال بنظام Cloud KSN وتفعيل نظام مراقبة النظام (Watcher System). بالإضافة إلى ذلك، يمكنك استخدام وظيفة Applocker لحظر تنفيذ الملف مع العنوان perfc.dat. حظر أيضا إطلاق الأداة المساعدة PSExec من حزمة SYSINTERNALS.