Ažurirajte za Windows 7 iz novog virusa. Što je wannary dešifriranje0r virus i kako zaštititi od uobičajenog korisnika

Novi virus-Encrypter 2017 žele plakati nastavlja depresivnu procesiju nad mrežom, zaraziti računala i šifrirati važne podatke. Kako se zaštititi od Encryptera, zaštitite Windows iz iznutra - su zakrpe, zakrpe se oslobađaju u dešifriranje i liječenje datoteka?

Novi virus-Encrypter 2017 žele plakati i dalje zaraziti korporativno i privatno računalo. Šteta od virusnih napada ima milijardu dolara. U 2 tjedna, virus za šifriranje zarazilo je najmanje 300 tisuća računala, unatoč upozorenjima i sigurnosnim mjerama.

Virus-Encrypter 2017, koji je obično možete "pokupiti", čini se, na najzapašnijem stranicama, kao što su bankarski poslužitelji s korisničkim pristupom. Skočiti hDD žrtve, šifriranje "naselili su se u mapa sustava System32. Odatle će program odmah isključiti antivirus i ulazi u "autorun". Nakon svakog ponovnog podizanja sustava, program šifriranja pokreće u registru, pokrećući svoje crno poslovanje. Šifriranje počinje preuzimati takve kopije programa poput otkupnine i trojana. Također se često pojavljuje samovažiranje u šifru. Taj se proces može skratiti i može se pojaviti tjednima - sve dok žrtva ne uklanja nestade.

Encrypter je često maskiran pod običnim slikama, tekstualne datoteke, ali suština je uvijek sama - to je izvršna datoteka s proširenjem.exe, .drv, .xvd; Ponekad - knjižnice.dll. Najčešće, datoteka nosi potpuno bezopasno ime, na primjer "dokument. Ili "ili" slika.jpg.", Gdje je proširenje napisano ručno, a istinska vrsta datoteke je skrivena.

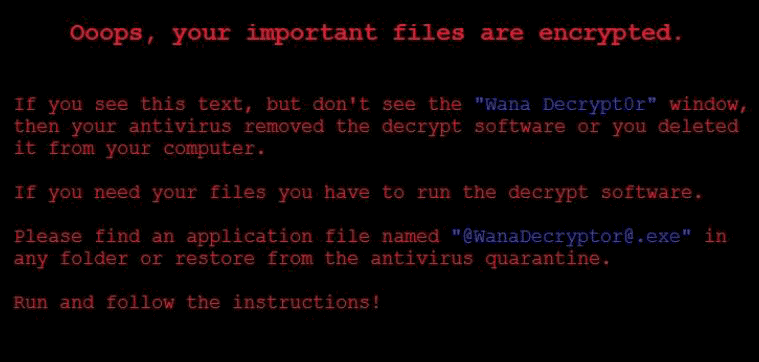

Nakon završetka enkripcije, korisnik umjesto poznatih datoteka vidi skup "slučajnih" znakova u naslovu i iznutra, a proširenje se mijenja na najneočekivanije - .no_more_ransom, .xdata i drugi.

Virus-Encrypter 2017 Želite plakati - kako se zaštititi. Želio bih odmah napomenuti da želite plakati je prilično kolektivni izraz svih virusa šifriratelja i iznuđivača, kao i za u posljednje vrijeme najčešće zaražene računala. Dakle, to će biti o zaštiti od RANSOM Ware Encrypers, koji su veliki skup: razbijanje.Dad, No_more_ransom, XDATA, XTBL, želim plakati.

Kako zaštititi Windows iz Encryptera. Kao što je već objavljeno ranije, wanna krik šifriranje je prodrla u sustav, koristeći, međutim, "patted" ranjivost je vjernalblue putem SMB portova.

Windows zaštita Iz Encrypter 2017 - glavna pravila:

windows Update, pravovremeno prijelaz na licencirani OS (NAPOMENA: XP verzija nije ažurirana)

ažuriranje antivirusnih baza podataka i vatrozida na zahtjev

ograničenje prilikom preuzimanja bilo koje datoteke (slatke "mačke" mogu pretvoriti u gubitak svih podataka)

sigurnosno kopiranje važnih informacija o zamjenjivom prijevozniku.

Virus-Encrypter 2017: Kako izliječiti i dešifrirati datoteke.

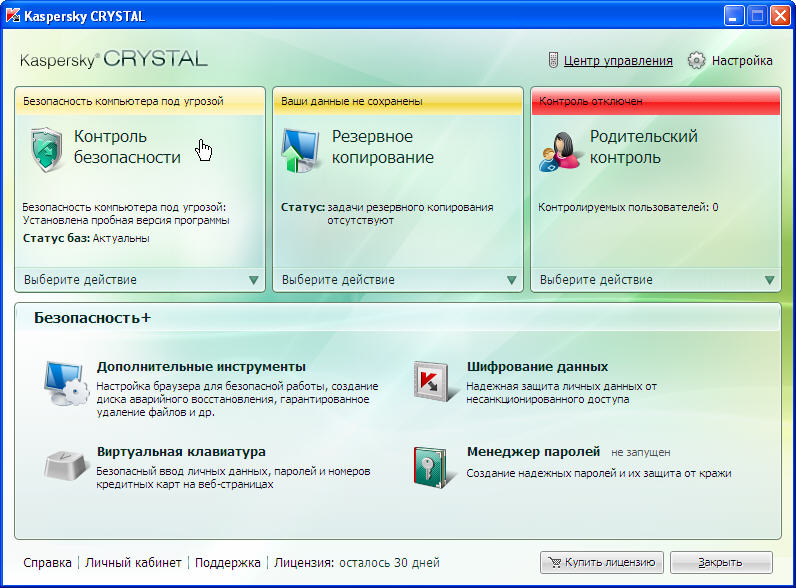

Nadajući se za antivirusni softver, možete neko vrijeme zaboraviti dekodera. U Kaspersky Labs, dr. Web, Avast! I drugi antivirusi još nisu pronašli odluku o liječenju zaraženih datoteka. Na ovaj trenutak Moguće je ukloniti virus uz pomoć antivirusa, ali algoritmi vraćaju sve "na krugovima" još nije.

Neki pokušavaju primijeniti rectordecryctory uslužni dekoderi, ali to neće pomoći: algoritam za dešifriranje novih virusa još nije sastavljen. Također je apsolutno nepoznato kako se virus ponaša ako se ne izbriše, nakon primjene takvih programa. Često se može pretvoriti u brisanje svih datoteka - u uređivanju onih koji ne žele platiti napadače, autori virusa.

U ovom trenutku najviše djelotvoran način Vratite izgubljene podatke je privlačnost onima. Dobavljač antivirusni programkoju koristite. Da biste to učinili, pošaljite pismo ili koristite obrazac za povratne informacije o web stranici proizvođača. U privitku, budite sigurni da dodate šifriranu datoteku i, ako postoji kopija izvornika. To će pomoći programerima u kompilaciji algoritma. Nažalost, za mnoge, virusni napad postaje potpuno iznenađenje, a kopije nisu da s vremena na vrijeme komplicira situaciju.

Rske metode za liječenje sustava Windows iz Encryptera. Nažalost, ponekad morate pribjeći potpuno oblikovanje tvrdog diska, što podrazumijeva potpunu promjenu OS-a. Mnogi ljudi će biti obnovljeni od strane sustava, ali to nije izlaz - čak i tu je "Rollback" će učiniti osloboditi od virusa, datoteke će i dalje ostati sjedenje.

U večernjim satima, 12. svibnja 2017., 74 zemlje pokrivalo je novi šifriranje virusa, koji je pogodio računalne mreže Ne samo i ne toliko privatnih korisnika, koliko tvrtki, od informacija o vitalnoj aktivnosti od kojih milijuni ljudi ovise. Rusija je bila najviše pogođena stranka iz akcije hakera.

Ono što vrijedi samo infekcija baze podataka Ministarstva unutarnjih poslova, ruskih željeznica, megafona i drugih glavnih organizacija. O novi virus-Encrypter 12-13, 2017 Pročitajte stranicu

Novi virus Encrypter svibanj 2017 - Što je bit virusa?

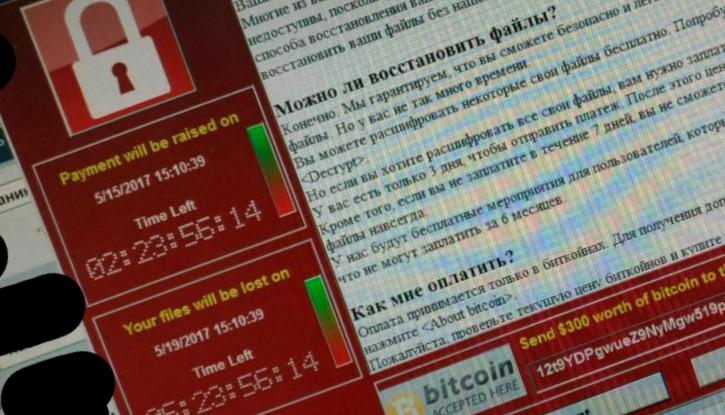

Virus-Encrypter, ulazak u računalo, šifrira datoteke pohranjene na njemu (dokumenti, fotografije, videozapisi itd.). Nakon toga, korisnik, pokušavajući otvoriti jednu ili drugu datoteku, umjesto dokumenta dobiva prozor u kojem je pozvan da prevede u Bitcoini okrugli iznos (od 300 do 600 dolara u Bitcoinima) na rashodi napadača. Kao odgovor, korisnički podaci će biti dešifrirani.

Ni u kojem slučaju nemojte ići na prevarante i ne plaćati im potrebnu količinu. Prvo, to nije činjenica da ćete dobiti ključ za dešifriranje, a drugo, vodeći programeri su sada angažirani u proučavanju ovog virusa. Čim se pronađe rješenje, objavit će se na mjestima vodećih antivirusnih tvrtki.

Novi Virus Encrypter svibanj 2017: Tko stoji iza stvaranja virusa?

Prvo, mreža ima informacije novi ruski hakeri su kriviti, Međutim, ova verzija se nije proširila čak i među zapadnim posebnim uslugama, budući da su to bila računala Rusije koja su dobila najveći udio infekcije kao rezultat cyber.

Bivši zaposlenik američke obavještajne agencije Edward Snowdennazvali su korijenje ovog problema u spyware razvoju Agencije za nacionalnu sigurnost (ANB)

"AB odluka o stvaranju alata za američki napad softver Sada prijeti živote pacijenata u bolnicama. Unatoč upozorenjima, NSA je razvila takve alate. Danas vidimo što to košta. "

Istina, vrijedi napomenuti da su programeri iz Velike Britanije u potpunosti slučajno uspjeli zaustaviti širenje virusa. Malvaretech programer i njegov kolega DARIRIJN HASS Otkriveno je da se novi službenik za šifriranje virusa odnosi na nerazumljivu adresu u mreži koja se sastoji od skupa nekoherentnih slova. Ovaj kombinirani programeri registrirani su kao naziv domene. I odmah je Kiberatka prestala.

Važno je napomenuti da ova mjera može biti privremena ako hakeri promijene adresu u virusu. Ali za programere, takva se pauza ispostavila kao usput.

Kako se zaštititi od virusa šifriranja i kako ne postati njegova žrtva?

Kako bi se zaštitili od novog šifriranja virusa (ili kako je već nazvana, virus čarobnjaka), morate pravovremeno ažurirati operativni sustav, koristiti sigurnosne kopije.

Zatvoreni operativni sustavi vrlo su važni za ažuriranje. Uostalom, oni su već izvedeni iz zaštite i najranjiviji sustavi za napad virusa.

Nemojte otkriti ulaganja u pisma od stranaca. Virus može prodrijeti u vaše računalo zajedno s otvorena datoteka, Stoga, uvijek filtrirajte slova, pa čak i ako ste namah došli u ulazak u iznutra slova, ni u kojem slučaju niste zainteresirani za privitak od nepoznatog pošiljatelja.

Da biste otkrili potencijalno zlonamjerne datoteke, trebali biste omogućiti opciju "Extensions datoteka" u postavke sustava Windows, Stručnjaci kažu da morate ostati daleko od tipa.exe, .scr. I.vbs.

U petak navečer, 12. svibnja, postalo je poznato o Wannarnom virusnom napadu na niz velikih vladinih agencija i privatnih tvrtki. Za najnovije podatke, podvrgnuto je više od 230 tisuća računala u više od 100 zemalja svijeta. I tako, koji je razlog za ovaj opasan virus?

Što je virus?

Prilikom prirode distribucije Wannaryja (to je Wana Decrypt0r 2.0) je crv, to jest, koristeći ranjivost u zaštiti prodire u računalo, čini njegov prljav slučaj, a zatim šalje vaše kopije na druga računala. Pronalaženje na računalu virus Šifrira važne datoteke i prikazuje obavijest koja izvješćuje da su datoteke šifrirane i da njihovo dešifriranje mora biti plaćeno od 300 do 600 dolara u Bitcoin Cryptocurcrency. Ovaj virus koristi ranjivost u operacijskom sustavu Windows poznat kao EternalBlue. Microsoft je zatvorio ovu ranjivost u ožujku, otpuštanjem MS17-010 zakrpa, ali kako je napad pokazao, nisu svi imali vremena instalirati ovo ažuriranje ili jednostavno to ne želite učiniti. Široko je govorio o ovoj ranjivosti nakon hakerske grupe ShadowProkeri izvorni kodovi Programi za nadzor američke agencije za nacionalnu sigurnost. Ovi programi koriste EternalBlue kako bi prodrijeli u američke građane i druge zemlje iza računala, nakon čega slijedi NSB.

Tko je stvorio virus i za koju svrhu?

Nažalost, nitko ne može dati točan odgovor na ovo pitanje. Postoje samo verzije i pretpostavke.

Verzija 1. Nekoliko sati nakon početka napada u zapadnim medijima, odmah su požurili da krive u svim mitskim "ruskim hakerima", pod kojim znače hakere koji rade za rusku vladu i ruske posebne usluge. Sada, kada je poznato da je većina kontaminiranih računala u Rusiji i od djelovanja virusa koji je pretrpio posebno Ministarstvo unutarnjih poslova, ruske željeznice, telekomunikatore i druge važne tvrtke i institucije za sve jasno da je ova verzija apsolutno neodrživ. Osim toga, vrlo postojanje tih "ruskih hakera" dok nitko nije uspio dokazati. Jedini ruski trag u ovom poslu je da je poruka dao virus na različitim jezicima, najčistavnije je sastavljen na ruskom. Tako je vjerojatnost da su autori virusa ruski-govorni ljudi vrlo visoki.

Verzija 2. Najočitija verzija je da su autori virusa obični cybercriminal koji žele zaraditi lagani novac. Koristili su izvore spyware alata NSA, koji se mogu naći na mreži i dodati u svoj šifter virus, a cilj je izabran velike tvrtke A institucije su samo zato što je iz takvih tvrtki da postoje vrlo važne informacije koje neće htjeti izgubiti, te će biti prisiljeni platiti uljeze.

Verzija 3. Prema ovoj verziji, autori virusa su također samo cybercriminals, ali uopće nisu bili zainteresirani za njih, koji mogu dobiti od žrtava, ali baze podataka koje otežavaju od infektivnih računala. Tada mogu mnogo prodati te informacije. Zato su mnoge državne strukture i proračunske institucije pale pod udarcem.

Verzija 4. Netko uz pomoć virusa jednostavno dokazuje situaciju i želi znati koliko su različiti važni računalni sustavikoliko brzo reagira administratori sustava i sigurnosne usluge tvrtki, koliko daleko virus može prodrijeti i što važna informacija Može oteti. Tko to može zanimati? Možda teroristi ili posebne usluge bilo koje države ili čak velikih međunarodnih korporacija?

Već nakon objavljivanja ovog članka, postalo je poznato da su Symantec antivirusni stručnjaci ispitali Wanacry Code pronašao sličnost s alatima za hakiranje, koji prije nego što se koristi hakeri iz skupine Lazarus. Ova hakerska grupa dobila je slavu nakon hakiranja u 2014. Sony slike. Mnogi stručnjaci povezuju ovu skupinu s vodstvom Sjeverne Koreje. Međutim, dokazati da je Lazarus kreatori wannanry još.

Što učiniti da ne pokupi virus?

Slučajevi infekcija od wannacryja Uglavnom je u mrežama velikih organizacija i institucija, ali s obzirom na kaotičnost širenja virusa, a blagi uredi i obični kućni korisnici mogu udariti udarac. Da biste se zaštitili:

- Ažurirajte operativni sustav:

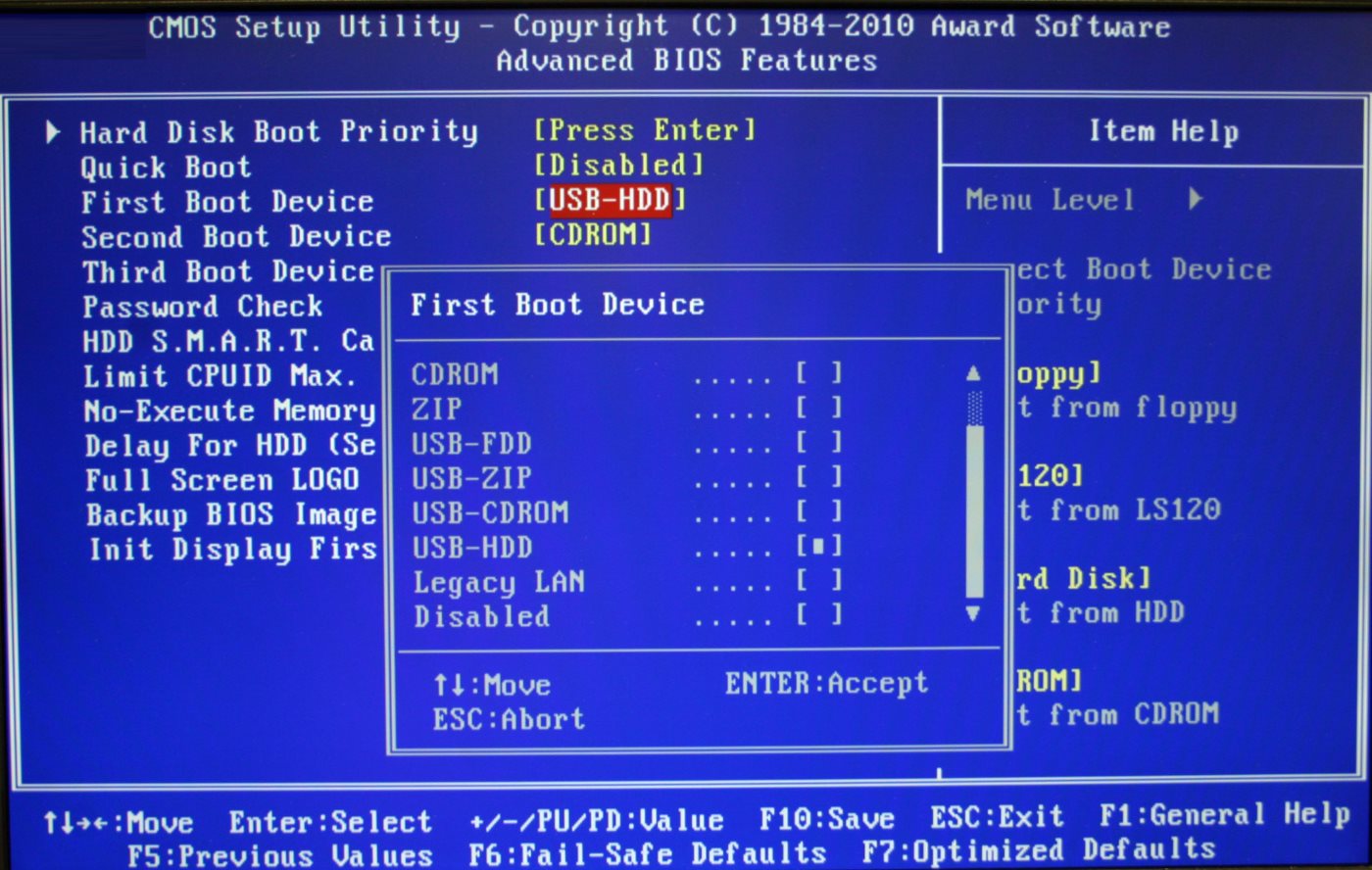

- Ako ste instalirali OS: Windows 7, Windows 8.1, Windows 10 jednostavno ažurirate sustav u normalnom načinu rada automatsko ažuriranje (Ako to nije moguće iz bilo kojeg razloga, uključite link i preuzmite zakrpu za svoju verziju OS ručno).

- Ako koristite više stara verzija (Na primjer: Windows XP) slijedite ovu vezu i preuzmite zakrpu za svoju verziju operativnog sustava.

- Svakako instalirajte najnoviju verziju antivirusa (možete i besplatno, na primjer: Avast besplatno) ili ako je već instaliran ažuriranje najnovija verzija I ne isključujte automatsko ažuriranje, jer proizvođači antivirusi također slijede situaciju i pokušavaju pravodobno odgovoriti na nove prijetnje.

- Promatrajte jednostavne mjere opreza:

- Nemojte preuzimati datoteke iz sumnjivih web-lokacija i web-lokacija koje ste prvi put.

- Nemojte otvarati veze i datoteke u e-poštu Ako ne znate pošiljatelja ili ako vam se poruka čini sumnjivim. Često takva pisma sadrže zastrašujuće informacije, kao što je ono što ste učinili nešto i sada čekate kaznu. Nemojte davati i ne žurite da kliknete gdje je pao, to je standardni psihološki prijem raznih prevaranta.

- Nemojte umetati druge ljude flash diskove u računalo i diskove, pa čak i više pronađenih negdje na ulici.

Što učiniti ako je vaše računalo zaraženo wannarstvom?

U mnogim aspektima od onoga što radite odmah nakon infekcije i koliko brzo ćete to učiniti, bit će ovisno o tome hoće li spremiti datoteke. Ne savjetujemo vam da platite napadače, nitko neće dati jamstva da će vaše datoteke stvarno dešifrirati i jednostavno ne potiču kibernetiminale. Ako se odlučite platiti i datoteke će se stvarno dešifrirati, još uvijek savjetujemo vam da očistite računalo od virusa dok se operativni sustav ne bude u potpunosti ponovno instaliran, jer se ne zna što će se nazad ("crni potezi") ostaviti virus nakon sebe. Vjerojatnost da se infekcija može ponavljati vrlo visokom.

Pažnja! U vrijeme ovog pisanja nije bilo načina za dešifriranje šifriranih wannarnih datoteka, ali sada postoji način da se ključ dešifrirati na 32-bitne verzije rada windows sustavi (pojedinosti na kraju članka). Značajka ove metode je da se računalo ne može isključiti i pokrenuti bilo kojim programima kako ne bi namamio ovaj ključ. Stoga je u nastavku nastala zastarjela i bit će relevantna samo ako hitno trebate vratiti normalan rad računala, a šifrirani podaci nisu potrebni.

I tako što trebate učiniti:

- Internet možete isključiti što je prije moguće i isključiti računalo. Virus ne može šifrirati sve datoteke odmah nego prije nego što odgovorite, više datoteka Će biti spremljena.

- Preuzmite računalo s Live CD / DVD / USB (ako ne znate što bolje kontaktirate svoj master ili servisni centar) i skenirajte sve diskove različite antivirusni programi (na primjer Dr.Web Cureit ili Kaspersky alat za uklanjanje virusa)

- Ako se virus otkrije i izbriše, kopirajte negdje one datoteke koje ostaju nešifrirane.

- Možete omogućiti računalo kao i obično. Ako sustav radi normalno i virus ne pokazuje ništa, instalirajte zakrpu za svoj verzija sustava WindowsZatvoriti ranjivost (ili potpuno ponovno instalirati operativni sustav). Ugradite svježi antivirus. Još jednom, skenirajte računala za viruse.

- Ako virus nije imao vremena za uklanjanje sjene kopije sustav datoteka Možete pokušati vratiti datoteke pomoću programa Shadowexplorer.

13. svibnja, u tisku se pojavila poruka da je britanski stručnjak u računalna sigurnost poznat u mreži kao

WanNacry dešifriranje0r šifrira sabilne korisnike. Lakše je izraziti - nakon što virus radi, nećete moći otvoriti svoje fotografije, dokumente itd.

Ako je vaše računalo zaraženo ovim virusom, vidjet ćete banner sa zahtjevom da plati određeni iznos kao otkupninu. Novac virus zahtijeva kriptokunciju, iznos je oko 600 dolara.

Važno je naglasiti da su samo računala s operacijskim sustavom Windows izloženi virusu.

Kako osigurati vaše računalo od napada wannary decrypt0r

1. s službene stranice microsoft. (Samo od službenika!) Preuzmite posebnu "zakrpu" za svoju verziju OS-a. Ugradite zakrpu (pokrenite i slijedite upute programa).

Budući da mnogi još uvijek koriste Windows XP na svijetu, unatoč činjenici da se njezina podrška više ne primjenjuje, tvrtka za razvojne programere objavila je zakrpu i za ovu verziju OS-a.

2. Ne zaboravite da bi sada trebalo biti posebno pažljivo blizu svih veza i ulaganja koji dolaze na vaše e-mail, Čak i ako vam je veza ili datoteka poslala nekoga dobro poznanstvo, ne preuzimajte ništa na računalo!

3. Barem privremeno ne pohađaju sumnjive stranice i, prema tome, preuzmite bilo koji sadržaj od njih.

4. Ako još niste uhvatili virus, ali se bojimo toga, napravite sigurnosnu kopiju važnih podataka na neovisnom mediju (USB flash pogon, vanjski tvrdi disk, CD ili DVD disk).

Zapamtite da uobičajena prisutnost antivirusa na računalu (čak i najpoznatija i najpovoljnija) neće spasiti vaše podatke iz ovog virusa šifriranja ako sami neće biti oprezni i pažljivi! Unatoč optimističnim porukama nekih medija, još uvijek postoji aktivna distribucija ovog virusa u svijetu.

12. svibnja, postalo je poznato o virusu šifriranja, koji se proteže na rekordnu brzinu: za neki vikend zarazio je više od 200 tisuća računala u 150 zemalja svijeta. Nakon toga, širenje virusa je zaustavljen, ali nakon dana pojavilo se još nekoliko verzija virusa i njegova se distribucija nastavlja. Stoga objavljujemo odgovore na neka pitanja koja će općenito reći o tome kakav virus dolazi iz i pomoći će vam da zaštitite vaše računalo.

Kuzmich Pavel Alekseevich, Direktor laboratorija za računalo obitelji na Sveučilištu u ITMO.Ima li virus zaraziti računala i druge pojedinačne korisnike?

Da, virus može zaraziti korisnička računala. Najvjerojatnije, zaposlenici onih organizacija u kojima je zabilježena infekcija, računala koriste računala za primanje pošte i surfanja na internetu i, bez da se osigura sigurnost primljenih slova i otvorenih mjesta, učitani zlonamjerni softver na njih. Ova metoda prijevare ne može se nazvati novim: problem takozvanih virusa šifriranja je relevantan za nekoliko godina, dok se cijena od 300 dolara može smatrati samo "humanim". Tako je jedna organizacija upućena u laboratoriju prije godinu i pol, koja je za dešifriranje samo jedne datoteke s klijentima s klijentima, napadači su tražili 700 dolara u istim bitcoinima.

Što učiniti je da ne dobijete pod virusom?

Prvo, pažljivo pogledajte gdje idete na internet. Drugo, pažljivo gledajte poštu i, prije otvaranja bilo kakvih datoteka u pismima, i dalje se pobrinite da to nije lažno pismo. Vrlo često virusi primjenjuju se na datoteke priložene na slova navodno od Rostelecom, gdje zaposlenik navodno šalje račun za plaćanje. Često su počeli dolaziti iste lažne pisma u ime SberBanka, kao i zabrane. Da ne bi postao žrtva uljeza, vrijedi pažljivo gledati na vezu u pismu, kao i ono što proširenje ima datoteku priloženu slovom. Pa, važno je barem ponekad napraviti sigurnosne kopije važnih dokumenata za pojedinačne izmjenjive medije.

Znači li to da su sve temeljene organizacije sada blokirane? Hoće li napadači moći iskoristiti svoje vlastite svrhe? Hoće li osobni podaci iz tih baza patiti?

Mislim da govorimo o blokiranju rada, naravno, ne vrijedi: najvjerojatnije, to je problem pojedinih poslova. Međutim, činjenica da zaposlenici različitih odjela koriste radna računala ne samo da rade na internetu, pomalo alarmi. Moguće je da se povjerljive informacije svojih klijenata mogu ugroziti u slučaju komercijalnih organizacija, kao i velikih količina osobnih podataka - u slučaju državnih odjela. Vrijedi se nadati da te informacije nisu tretirane na tim računalima.

Hoće li situacija na megafonu pretplatnika? Je li sada opasno koristiti mobilni internet?

Najvjerojatnije, ne, budući da su elementi infrastrukture mreže definitivno zaštićeni od ove vrste napada. Štoviše, s velikom vjerojatnošću, možemo to reći ovaj virus Dizajniran za ranjivosti u Microsoftovom operativnom sustavu, i mrežni hardver u nadmoćnoj većini kontrolira se ili vlastitim operativnim sustavom ili operativni sustavi Obitelj Linux.

Što se događa kada virus uđe u sustav? Kako shvatiti da je računalo zaraženo?

Najčešće infekcija i aktivna faza enkripcije virusa - manifestira se u obliku značajnog smanjenja performansi računala. To je posljedica činjenice da je šifriranje iznimno intenzivan proces. Također se može vidjeti kada se pojavljuju datoteke s nerazumljivim nastavkom, ali obično u ovoj fazi već je kasno za poduzimanje bilo kakvih radnji.

Mogu li vratiti blokirane podatke?

Često je nemoguće vratiti. Prethodno, ključ je bio ujedinjen na svim zaraženim, ali nakon što je virus uhvaćen i dešifriran, a tipični kodovi postali su nadaleko poznati (mogu se naći na forumima proizvođača antivirusnih softvera), napadači su se počeli šifrirati svaki put svaki put ključ. Usput, virusi se koriste složena šifrirana opcija: najčešće je to asimetrično šifriranje, a vrlo je teško hakirati takvu šifru, iznimno značajno vrijeme i resurse, što zapravo postaje nemoguće.

Koliko će trajati virus preko interneta?

Mislim da će to prije trenutka autori širiti. I to će se dogoditi dok distributeri ne uhvate agencije za provedbu zakona ili dok korisnici neće zaustaviti otvaranje slova s \u200b\u200bvirusima i neće se pozorno pozorno odnositi na svoje postupke na internetu.

Grigory Sablin, Virusni analitičar, stručnjak na terenu sigurnost informacija Sveučilište ITMO-a, dobitnik međunarodne zaštite informacije o računalu (Oprez: Vokabular programa!).

Zlonamjeri koriste ranjivost u SMB MS17_010 protokolu - zakrpa je već uključena microsoftovi poslužitelji, Oni koji nisu ažurirani mogu pasti pod distribucijom. Ali, možete reći, ovi korisnici su kriviti - koristili su gusarski softver ili ne ažurirani Windows. Pitam se kako će situacija biti vrlo zainteresirana za: Slična priča je bila s gregom MS08_67, a onda sam koristio kido crv, a onda, i mnogi su postali zaraženi. Ono što se sada može savjetovati: morate ili isključiti računalo ili ažurirati sustav Windows. Može se očekivati \u200b\u200bda će se mnoge antivirusne tvrtke natjecati za pravo objaviti uslužni program za dešifriranje. Ako to učine to učiniti, to će biti svijetli pr-moždani udar, kao i priliku da zaradite dobar novac. Nije činjenica da će biti moguće vratiti sve blokirane datoteke. Ovaj virus može prodrijeti bilo gdje zbog činjenice da mnogi računala još nisu ažurirani. Usput, ovo iskorištavanje je preuzeta iz arhive, koja je "spojena" iz Agencije za nacionalnu sigurnost (ANB) Sjedinjenih Država, to jest, to je primjer kako posebne usluge mogu djelovati u bilo kojoj hitnoj situaciji.

Prema press službi Sveučilišta u ITMO-u