Προστασία από τον ιό κρυπτογράφησης των Windows 7. Τι είναι κρυπτογράφημα

Νέος ιός Η Petya.a έχει γίνει μια εκκολαπτή θέση, ίσως, το κύριο γεγονός της προηγούμενης εβδομάδας. Η ιογενής επίθεση οδήγησε στη λοίμωξη εκατοντάδων χιλιάδων υπολογιστών όχι μόνο στη Ρωσία και τις χώρες της ΚΑΚ, αλλά και σε όλο τον κόσμο. Δεν υπάρχει συναίνεση που μπορεί να προκαλέσει (για παράδειγμα, δεν έχει σημασία Έκδοση των Windows) Και ποιος είναι στη ζώνη κινδύνου: μόνο ιδρύματα, τράπεζες, κρατικές δομές ή όλοι οι υπολογιστές που εκτελούν τα Windows, είναι απαραίτητο να προστατεύσουμε το σύστημά τους εκ των προτέρων. Πώς να προστατεύσετε τον εαυτό σας από τον ιό Encipher Petya;

Πρωτότυπο Ο ιός PETYA Για πρώτη φορά έδειξε δραστηριότητα το 2016. Ο προγραμματιστής χρησιμοποιεί ψευδώνιες του Janus Cybercrime Alias. Υπάρχει επίσης λογαριασμός Twitter - που χρησιμοποιούνται λογαριασμός @Janussecretary Μετά την πειρατεία ενός λογαριασμού εισβολέα, δημιουργώντας τον ιό Chimera. Ανάκληση, στη συνέχεια ανοιχτή πρόσβαση δημοσιεύθηκαν κλειδιά που σας επιτρέπουν να επιστρέψετε την αρχική κατάσταση Αρχεία που επηρεάζονται από τον κρυπτογράφημα.

Μετά την επιδημία του ιού Notpetya, η οποία ξεκίνησε τον Ιούνιο, οι συντάκτες της αρχικής εκτέλεσης έκαναν μια άλλη δήλωση. Έγινε γνωστό ότι ασχολούνταν στη μάθηση Notpetya και προσπαθούν επίσης να χρησιμοποιήσουν τα κλειδιά PETYA για να αποκρυπτογραφήσουν αρχεία. Ωστόσο, πολλοί ειδικοί προτάθηκαν αμέσως ότι δεν θα λειτουργούσε. Ο νέος ιός εργάζεται διαφορετικά - σκόπιμα κάνει σοβαρές αλλαγές στη δομή του δίσκου (συμπεριλαμβανομένης της κρυπτογράφησης της εγγραφής MFT) και επίσης διαγράφει πλήρως το κλειδί. Πιθανότατα, τα τραυματίες αρχεία είναι ήδη φυσικά αδύνατο να αποκρυπτογραφήσουν πλήρως.

Petya.a

Η εξάπλωση ενός νέου ιού συμβαίνει με τη βοήθεια μιας συμβατικής επίθεσης phishing (κάνοντας έναν κακόβουλο κώδικα με τη μορφή συνημμένων Διευθύνσεις ηλεκτρονικού ταχυδρομείου). Οποιαδήποτε ύποπτη επιστολή που περιέχει ένα συνημμένο είναι μια πιθανή πηγή απειλής.

Κατά κανόνα, οι επενδύσεις διανέμονται ως έγγραφα Microsoft Word.Αλλά μπορεί να υπάρχουν άλλα αρχεία. Δεν θα είναι περιττό εδώ, για άλλη μια φορά να σας υπενθυμίσω βασικά.

Μετά το άνοιγμα ενός αμφίβολου προσκόλλητου, εμφανίζεται μια λοίμωξη από υπολογιστή και ο ιός κρυπτογραφεί την κύρια εγγραφή εκκίνησης.

Ποιος είναι ο κίνδυνος του ιού PETYA.A;

Η αποκρυπτογράφηση του συστήματος σε αντάλλαγμα για την εξαγορά χρημάτων είναι μια αρκετά κοινή και συνηθισμένη μέθοδος για τις συμβατικές αποζημιώσεις στον κυβερνοχώρο. Ωστόσο, όπως και για τον ίδιο τον κακόβουλο κώδικα, σύμφωνα με τις έγκυρες πηγές, δεν θα είναι diletranic.

Αυτό δεν είναι μόνο ένας εκκολαπτόμενος από ιούς. Οι τεχνικοί όροι και ο εξοπλισμός για την Επιτροπή αυτού του Kiberatka εξαλείφει την έκδοση της συνήθους απάτης δικτύου. Σύμφωνα με έναν αριθμό αναλυτών, ο ιός έχει πολιτικές ρίζες.

Ωστόσο, ανησυχούμε περισσότερο για τις συνέπειές του. Νέος ιός PETYA κρυπτογραφεί Σκληρό δίσκο Και σβήνει το αρχείο εκκίνησης, το οποίο περιπλέκει εξαιρετικά την ανάκτηση πληροφοριών στην περίπτωση μόλυνσης του συστήματος. Πώς να υπερασπιστεί τον εαυτό του;

Πώς να προστατεύσετε τον εαυτό σας από τον ιό PETYA.A

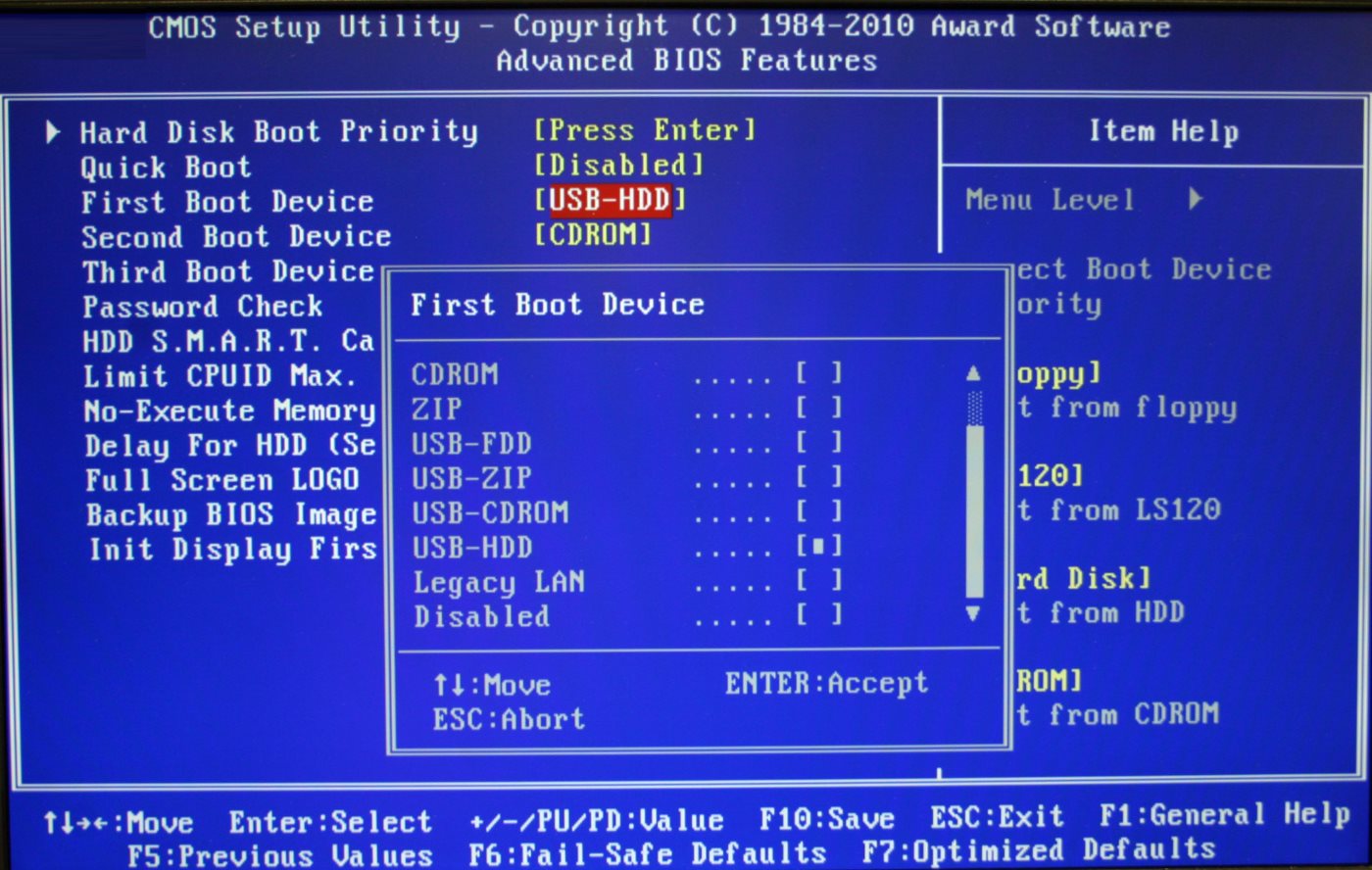

Μετά την ανάλυση του έργου του Encrypter, η Symantec δημοσίευσε έναν εύκολο τρόπο προστασίας. Η ουσία αυτής της μεθόδου είναι να δημιουργηθεί Δίσκος συστήματος Ένα ειδικό αρχείο που πρέπει να πείσει την Petya.a ότι μπήκε στο σύστημα που έχει ήδη μολυνθεί νωρίτερα.

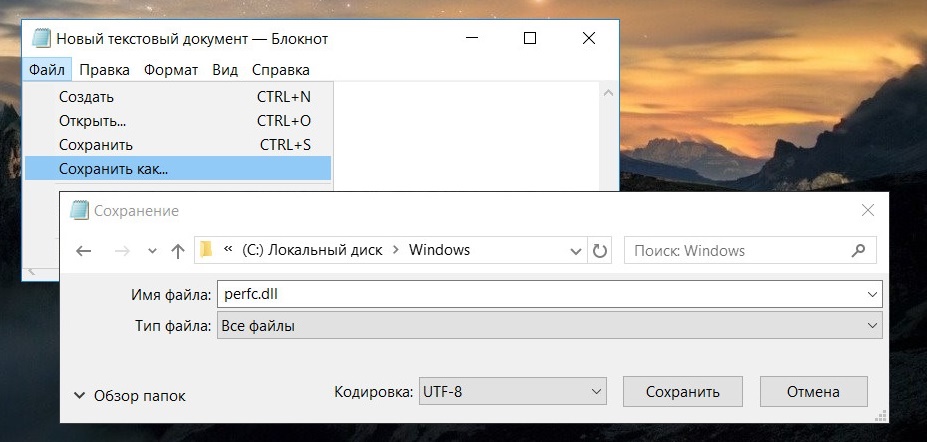

1. Ανοίξτε το συνηθισμένο σημειωματάριο παραθύρων

2. Επιλέξτε την καρτέλα Αρχείοκαι κάντε κλικ στο σημείο Αποθήκευση ως

4. Ρυθμίστε το όνομα αρχείου PERFC και ρυθμίστε την επέκταση .dll (Τύπος αρχείου - Αξία - Όλα τα αρχεία)

3. Μετακινήστε το σε C: \\ Windows.

5. Κάντε κλικ στο αρχείο με το δεξί κουμπί του ποντικιού και επιλέξτε το στοιχείο. Ιδιότητες. Ορίστε το χαρακτηριστικό - "Ανάγνωση μόνο".

Εύρεση Αυτό το αρχείοΟ ιός θα σταματήσει να λειτουργεί χωρίς συνέπειες για το σύστημα.

Οπωσδηποτε Αυτή τη μέθοδο Δεν μπορείτε να αποδοθείτε ως τελική λύση στο πρόβλημα, αλλά ως προληπτικό μέτρο που σας επιτρέπει να προστατεύετε τον εαυτό σας από τον ιό PETYA Encrypter σήμερα, συνιστάται για εκτέλεση σε όλα τα συστήματα που εκτελούν παράθυρα.

Πρόσφατα, οι λύσεις του Janus Cybercrime έδειξαν και πάλι δραστηριότητα. Στην πύλη mega.nz, δημοσιεύθηκε ένα αρχείο με ένα κύριο κλειδί, το οποίο μπορεί να χρησιμοποιηθεί για όλες τις εκδόσεις της PETYA: η πρώτη έκδοση του 2016, η δεύτερη τροποποίηση (ενσωματωμένη με την εκβιασμό του Mischa), καθώς και νέα έκδοσηπου είναι γνωστή ως Goldeneye. Ορισμένοι ειδικοί έχουν ήδη ελέγξει την αυθεντικότητα του κλειδιού και επιβεβαιώθηκε ότι μπορεί να χρησιμοποιηθεί για την πρόσβαση στο αρχείο.

Θα υπενθυμίσουμε, νωρίτερα, οι εμπειρογνώμονες κατάφεραν να παρακάμψουν την κρυπτογράφηση της πρώτης έκδοσης της PETYA, ωστόσο, η δημοσίευση του κύριου κλειδιού θα σας επιτρέψει να κάνετε αυτή τη διαδικασία θα αυξήσει πιο γρήγορα και θα αυξήσει την πιθανότητα επιτυχίας.

Είναι ήδη γνωστό ότι αυτό το κλειδί δεν θα βοηθήσει τα θύματα κακόβουλο λογισμικό Η Notpetya - ο ιός είναι σημαντικά διαφορετικός (οι ιοί δανείστηκαν μόνο μέρος του κώδικα).

Οι σύγχρονες τεχνολογίες επιτρέπουν στους χάκερ να βελτιώσουν συνεχώς τις μεθόδους απάτης σε σχέση με συνηθισμένοι χρήστες. Κατά κανόνα, για τους σκοπούς αυτούς, χρησιμοποιείται ιικό λογισμικό, διείσδυση του υπολογιστή. Οι κρυπτογράφουν ιούς είναι ιδιαίτερα επικίνδυνα. Η απειλή είναι ότι ο ιός εξαπλώνεται πολύ γρήγορα, κρυπτογράφηση αρχείων (ο χρήστης απλά δεν είναι σε θέση να ανοίξει ένα μόνο έγγραφο). Και αν είναι αρκετά απλό, τότε πολύ πιο δύσκολο να αποκρυπτογραφήσετε τα δεδομένα.

Τι να κάνετε εάν ο ιός κρυπτογραφήσει τα αρχεία στον υπολογιστή

Κάθε ένας, ακόμη και οι χρήστες που έχουν ένα ισχυρό λογισμικό προστασίας από ιούς είναι ασφαλισμένα επιτίθενται σε ένα κρυπτογράφημα. Οι κρυπτογράφοι αρχείων Troyans αντιπροσωπεύονται από διάφορους κώδικα, οι οποίοι μπορεί να μην είναι υπό το antivirus. Οι χάκερ διαχειρίζονται ακόμη και να επιτεθούν σε μια μεγάλη εταιρεία που δεν περίμενε την απαραίτητη προστασία των πληροφοριών τους. Έτσι, "Picing" στο Online Το Encrypter του προγράμματος, είναι απαραίτητο να ληφθούν ορισμένα μέτρα.

Τα κύρια σημεία της λοίμωξης - η αργή εργασία του υπολογιστή και η αλλαγή των ονομάτων των εγγράφων (μπορείτε να παρατηρήσετε στην επιφάνεια εργασίας).

- Επανεκκινήστε τον υπολογιστή για να διακόψετε την κρυπτογράφηση. Όταν ενεργοποιήσετε, μην επιβεβαιώσετε την έναρξη των άγνωστων προγραμμάτων.

- Εκτελέστε το antivirus εάν δεν έχει επιτεθεί ένα κρυπτογράφημα.

- Τα αντίγραφα θα συμβάλουν στην αποκατάσταση πληροφοριών σε ορισμένες περιπτώσεις. Για να τα βρείτε, ανοίξτε τις "ιδιότητες" του κρυπτογραφημένου εγγράφου. Αυτή η μέθοδος λειτουργεί με κρυπτογραφημένα δεδομένα επέκτασης θραυσμάτων, η οποία είναι πληροφορίες σχετικά με την πύλη.

- Κατεβάστε το βοηθητικό πρόγραμμα της τελευταίας έκδοσης για την καταπολέμηση των κρυπτογράφων των ιών. Το πιο αποτελεσματικό προσφορά Kaspersky Lab.

Κρυπούν ιούς το 2016: Παραδείγματα

Κατά την αντιμετώπιση οποιασδήποτε ιογενούς επίθεσης, είναι σημαντικό να κατανοήσουμε ότι ο κώδικας αλλάζει πολύ συχνά, συμπληρωμένο με τη νέα προστασία από τα αντιιικά. Φυσικά, τα προγράμματα προστασίας χρειάζονται κάποιο χρόνο καθώς ο προγραμματιστής δεν ενημερώνει τη βάση. Έχουμε επιλέξει τους πιο επικίνδυνους ιούς-κρυπτογράφους των τελευταίων χρόνων.

Ishtar ransomware

Ishtar - Κρυπτογράφηση Expecting Money από τον χρήστη. Ο ιός παρατηρήθηκε το φθινόπωρο του 2016, μολυσμένο με τεράστιο αριθμό χρηστών χρηστών από τη Ρωσία και ορισμένες άλλες χώρες. Εφαρμόζεται με τη βοήθεια της διανομής ηλεκτρονικού ταχυδρομείου, στην οποία έρχονται ένθετα έγγραφα (εγκαταστάτες, έγγραφα κ.λπ.). Το Ishtar που έχει μολυνθεί με Encrypperer λαμβάνεται στο όνομα της κονσόλας "Ishtar". Η διαδικασία δημιουργεί ένα έγγραφο δοκιμής στο οποίο αναφέρεται πού να αναζητήσετε τον κωδικό πρόσβασης. Οι επιτιθέμενοι απαιτούν από 3.000 έως 15.000 ρούβλια για αυτό.

Ο κίνδυνος του ιού του Ishtar είναι ότι σήμερα δεν υπάρχει αποκρυπτογράφος που θα βοηθούσε τους χρήστες. Οι εταιρείες που ασχολούνται με τη δημιουργία λογισμικού κατά του ιού, είναι απαραίτητο να αποκρυπτογραφήσει ολόκληρο τον κώδικα. Τώρα μπορείτε να απομονώσετε μόνο σημαντικές πληροφορίες (εάν έχουν ιδιαίτερη σημασία) σε ένα ξεχωριστό μέσο, \u200b\u200bπεριμένοντας την παραγωγή του βοηθητικού προγράμματος ικανό να αποκρυπτογραφήσει τα έγγραφα. Συνιστάται η επανεγκατάσταση του λειτουργικού συστήματος.

Neitrino.

Ο Encrypter Neitrino εμφανίστηκε στους δημόσιους χώρους το 2015. Σχετικά με την αρχή των επιθέσεων παρόμοιες με άλλους ιούς αυτής της κατηγορίας. Αλλάζει τα ονόματα των φακέλων και των αρχείων προσθέτοντας "neitrino" ή "νετρίνο". Δετροπές Ο ιός είναι με δυσκολία - δεν λαμβάνονται όλοι οι εκπρόσωποι των εταιρειών προστασίας από ιούς, αναφερόμενοι σε έναν πολύ πολύπλοκο κώδικα. Ορισμένοι χρήστες μπορούν να βοηθήσουν στην αποκατάσταση του αντιγράφου σκιάς. Για να το κάνετε αυτό, κάντε δεξί κλικ στο κρυπτογραφημένο έγγραφο, μεταβείτε στην επιλογή Ιδιότητες, την προηγούμενη καρτέλα Έκδοση, κάντε κλικ στην επιλογή Επαναφορά. Δεν θα είναι περιττό να χρησιμοποιηθεί το δωρεάν χρησιμότητα από το εργαστήριο Kaspersky.

Πορτοφόλι ή.

Ο ιός του πορτοφολιού εμφανίστηκε στο τέλος του 2016. Στη διαδικασία της λοίμωξης, αλλάζει το όνομα των δεδομένων στο "όνομα" ή παρόμοιο. Όπως και οι περισσότεροι ιούς κρυπτογράφησης, εισέρχονται στο σύστημα μέσω συνημμένων σε μηνύματα ηλεκτρονικού ταχυδρομείου που αποστέλλονται από εισβολείς. Δεδομένου ότι η απειλή εμφανίστηκε αρκετά πρόσφατα, τα προγράμματα προστασίας από ιούς δεν το παρατηρούν. Μετά την κρυπτογράφηση δημιουργεί ένα έγγραφο στο οποίο ο απατεώνας υποδεικνύει το ταχυδρομείο για να επικοινωνήσει. Επί του παρόντος, οι προγραμματιστές λογισμικού προστασίας από ιούς εργάζονται για την αποκρυπτογράφηση του κώδικα ιού κρυπτογράφησης [Προστατεύεται μέσω ηλεκτρονικού ταχυδρομείου] Οι χρήστες επίθεσης μπορούν να περιμένουν μόνο. Εάν τα δεδομένα είναι σημαντικά, συνιστάται να τους κρατήσετε Εξωτερική αποθήκευσηΚαθαρισμός του συστήματος.

Αίνιγμα.

Η κρυπτογράφηση ιού Enigma άρχισε να μολύνει τους υπολογιστές των ρωσικών χρηστών στα τέλη Απριλίου 2016. Χρησιμοποιείται το μοντέλο κρυπτογράφησης AES-RSA, το οποίο βρίσκεται στους πιο εκτεταμένους ιούς. Ο ιός εισέρχεται στον υπολογιστή με τη βοήθεια ενός σεναρίου που αρχίζει ο ίδιος ο χρήστης ανοίγοντας τα αρχεία από ένα ύποπτο μήνυμα ηλεκτρονικού ταχυδρομείου. Δεν υπάρχει ακόμα καθολικό εργαλείο για την καταπολέμηση της κρυπτογράφησης Enigma. Οι χρήστες που έχουν λάβει άδεια στο Antivirus μπορεί να ζητήσει βοήθεια στην επίσημη ιστοσελίδα του προγραμματιστή. Βρέθηκε επίσης ένα μικρό "Loophole" - Windows UAC. Εάν ο χρήστης κάνει κλικ στο "Όχι" στο παράθυρο, το οποίο εμφανίζεται στη διαδικασία μόλυνσης με τον ιό, θα είναι σε θέση να επαναφέρει στη συνέχεια τις πληροφορίες χρησιμοποιώντας αντίγραφα σκιών.

Granit.

Το νέο γρανίνο του ιού κρυπτογράφησης εμφανίστηκε το φθινόπωρο του 2016. Η λοίμωξη εμφανίζεται στο ακόλουθο σενάριο: Ο χρήστης ξεκινά ένα πρόγραμμα εγκατάστασης που μολύνει και κρυπτογραφεί όλα τα δεδομένα στον υπολογιστή, καθώς και συνδεδεμένες μονάδες δίσκου. Ο αγώνας με τον ιό είναι δύσκολη. Για να διαγράψετε, μπορείτε να χρησιμοποιήσετε ειδικά βοηθητικά προγράμματα από το Kaspersky, αλλά δεν κατάφερε να αποκρυπτογραφήσει τον κώδικα. Ίσως θα βοηθήσει την αποκατάσταση προηγούμενων εκδόσεων δεδομένων. Επιπλέον, ένας ειδικός που έχει πολλή εμπειρία μπορεί να αποκρυπτογραφήσει, αλλά η υπηρεσία είναι δαπανηρή.

Tyson.

Εμφανίστηκε πρόσφατα. Πρόκειται για επέκταση του ήδη γνωστού κρυπτογράφου No_More_Ransom, το οποίο μπορείτε να μάθετε για τον ιστότοπό μας. Εισέρχεται σε προσωπικούς υπολογιστές από το ηλεκτρονικό ταχυδρομείο. Ένας πολλοί εταιρικοί υπολογιστής έχει επιτεθεί. Ο ιός δημιουργείται Έγγραφο κειμένου Με την εντολή για το ξεκλείδωμα, προσφέροντας να πληρώσει "Ransom". Ο Tyson Encrypter εμφανίστηκε πρόσφατα, οπότε δεν υπάρχει ακόμα κλειδί για το ξεκλείδωμα. Ο μόνος τρόπος για να επαναφέρετε τις πληροφορίες είναι να επιστρέψετε ΠΡΟΗΓΟΥΜΕΝΕΣ ΕΚΔΟΣΕΙΣΕάν δεν διαγραφούν από τον ιό. Μπορείτε, φυσικά, να πάρετε μια ευκαιρία, να μεταφέρετε χρήματα στο σκορ που καθορίζονται από τους επιτιθέμενους, αλλά δεν υπάρχει καμία εγγύηση ότι θα λάβετε έναν κωδικό πρόσβασης.

Spora.

Στις αρχές του 2017, ορισμένοι χρήστες έγιναν θύμα του νέου κρυπτογράφου Spora. Σύμφωνα με την αρχή της λειτουργίας, δεν είναι πολύ διαφορετική από τους συναδέλφους του, αλλά διαθέτει πιο επαγγελματικές επιδόσεις: η εντολή για να πάρει έναν κωδικό πρόσβασης είναι καλύτερα να καταρτίζεται καλύτερα, ο ιστότοπος φαίνεται πιο όμορφος. Μια οθόνη κρυπτογράφησης ιού Spora στο C, χρησιμοποιεί ένα συνδυασμό RSA και AES για να κρυπτογραφήσει τα δεδομένα του θύματος. Η επίθεση ήταν συνήθως υπολογιστές στους οποίους χρησιμοποιείται ενεργά το λογιστικό πρόγραμμα 1C. Ο ιός, κρύβεται κάτω από το πρόσχημα ενός απλού λογαριασμού σε μορφή.pdf, αναγκάζει τους υπαλλήλους των εταιρειών να το εκτελέσουν. Η θεραπεία δεν έχει ακόμη βρεθεί.

1c.drop.1.

Αυτή η κρυπτογράφηση ιού είναι για 1C εμφανίστηκε το καλοκαίρι του 2016, παραβιάζοντας το έργο πολλών λογιστικών. Σχεδιασμένο ειδικά για υπολογιστές στους οποίους λογισμικό 1γ. Η εύρεση μέσω του αρχείου σε ένα μήνυμα ηλεκτρονικού ταχυδρομείου στον υπολογιστή, προσφέρει στον ιδιοκτήτη να ενημερώσει το πρόγραμμα. Ό, τι κι αν κάνει κλικ στον ιό, ο ιός θα ξεκινήσει την κρυπτογράφηση. Οι ειδικοί "Dr.Web" εργάζονται για τα εργαλεία αποκρυπτογράφησης, αλλά δεν έχουν ακόμη βρεθεί. Παρόμοια με αυτόν τον περίπλοκο κώδικα που μπορεί να είναι σε διάφορες τροποποιήσεις. Η προστασία από το 1C.drop.1 είναι μόνο η επαγρύπνηση των χρηστών και η τακτική αρχειοθέτηση σημαντικών εγγράφων.

da_vinci_code.

Νέο κρυπτογράφημα με ένα ασυνήθιστο όνομα. Ένας ιός εμφανίστηκε την άνοιξη του 2016. Οι προκατόχους χαρακτηρίζονται από βελτιωμένο κωδικό και ανθεκτική λειτουργία κρυπτογράφησης. Το DA_VINCI_CODE μολύνει τον υπολογιστή χάρη στην εκτελεστική εφαρμογή (επισυνάπτεται, κατά κανόνα, σε ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ) ότι ο χρήστης αρχίζει ανεξάρτητα. Da Vinci Code Encrypter (κωδικός Da Vinci) Αντιγράφει το σώμα στον κατάλογο συστήματος και το μητρώο, παρέχοντας αυτόματη εκκίνηση όταν το Windows είναι ενεργοποιημένο. Ένα μοναδικό αναγνωριστικό ανατίθεται στον υπολογιστή κάθε θύματος (βοηθάει να λάβει έναν κωδικό πρόσβασης). Είναι σχεδόν αδύνατο να αποκρυπτογραφήσετε τα δεδομένα. Μπορείτε να πληρώσετε χρήματα σε εισβολείς, αλλά κανείς δεν εγγυάται τον κωδικό πρόσβασης.

[Προστατεύεται μέσω ηλεκτρονικού ταχυδρομείου] / [Προστατεύεται μέσω ηλεκτρονικού ταχυδρομείου]

Δύο διευθύνσεις ηλεκτρονικού ταχυδρομείου, οι οποίες συχνά συνοδεύονταν από κρυπτογράφηση ιών το 2016. Είναι αυτοί που χρησιμεύουν να επικοινωνούν το θύμα με έναν εισβολέα. Οι διευθύνσεις στους πλέον διαφορετικούς τύπους ιών είναι συνημμένες: DA_VINCI_CODE, NO_MORE_RANSOM και ούτω καθεξής. Συνιστάται εξαιρετικά η επικοινωνία, καθώς και η μεταφορά χρημάτων στους απατεώνες. Οι χρήστες στις περισσότερες περιπτώσεις παραμένουν χωρίς κωδικούς πρόσβασης. Έτσι, δείχνοντας ότι οι κρυπτογραφίες των εισβολέων εργάζονται, φέρνοντας εισόδημα.

Σπάζοντας κακό.

Εμφανίστηκε στις αρχές του 2015, αλλά ενεργά εξαπλώθηκε μόνο σε ένα χρόνο. Η αρχή της μόλυνσης είναι πανομοιότυπη με άλλους κρυπτογράφους: Εγκατάσταση ενός αρχείου από ένα μήνυμα ηλεκτρονικού ταχυδρομείου, κρυπτογράφηση δεδομένων. Τα συνηθισμένα αντιιικά, κατά κανόνα, δεν παρατηρούν τον κακό κακό ιό. Ορισμένοι κώδικας δεν μπορούν να παρακάμψουν τα Windows UAC, οπότε ο χρήστης έχει την ευκαιρία να αποκαταστήσει τις προηγούμενες εκδόσεις εγγράφων. Ο αποκρυπτογράφος δεν έχει εισαγάγει ακόμη μια ενιαία εταιρεία που αναπτύσσει λογισμικό προστασίας από ιούς.

Xtbl

Πολύ κοινός κρυπτογράφημα, ο οποίος παρέδωσε προβλήματα σε πολλούς χρήστες. Εύρεση στον υπολογιστή, ο ιός σε λίγα λεπτά αλλάζει την επέκταση των αρχείων από το NTBL. Δημιουργείται ένα έγγραφο στο οποίο ο εισβολέας εξομαλύνει τα χρήματα. Μερικές ποικιλίες xTBL ιός Δεν είναι δυνατή η καταστροφή αρχείων για να επαναφέρετε το σύστημα, το οποίο σας επιτρέπει να επιστρέψετε σημαντικά έγγραφα. Ο ίδιος ο ιός μπορεί να αφαιρεθεί από πολλά προγράμματα, αλλά είναι πολύ δύσκολο να αποκρυπτογραφήσουν τα έγγραφα. Εάν είναι ο ιδιοκτήτης ενός αδειοδοτημένου αντιϊού, χρησιμοποιήστε τεχνική υποστήριξη με την τοποθέτηση δειγμάτων μολυσμένων δεδομένων.

Kukaracha.

Το Cacaracha Encrypter παρατηρήθηκε τον Δεκέμβριο του 2016. Ο ιός με ένα ενδιαφέρον όνομα δέρματος Προσαρμοσμένα αρχεία Χρησιμοποιώντας τον αλγόριθμο RSA-2048, το οποίο χαρακτηρίζεται από υψηλή αντίσταση. Ο Kaspersky Anti-Virus το χαρακτήρισε ως trojan-ransom.win32.saster.lb. Το Kukaracha μπορεί να αφαιρεθεί από τον υπολογιστή έτσι ώστε η λοίμωξη να μην υπόκειται σε άλλα έγγραφα. Ωστόσο, μολυσμένο σήμερα είναι σχεδόν αδύνατο να αποκρυπτογραφηθεί (ένας πολύ ισχυρός αλγόριθμος).

Πώς λειτουργεί ένας ιός Encrypter

Υπάρχει ένας τεράστιος αριθμός κρυπτογραφεί, αλλά όλοι εργάζονται σύμφωνα με μια παρόμοια αρχή.

- Να χτυπήσει Προσωπικός υπολογιστής. Κατά κανόνα, χάρη στο συνημμένο αρχείο σε ένα μήνυμα ηλεκτρονικού ταχυδρομείου. Η εγκατάσταση περιλαμβάνει τον ίδιο τον χρήστη ανοίγοντας το έγγραφο.

- Λοίμωξη αρχείων. Περιβάλλον όλα τα είδη τύπων αρχείων υποβάλλονται σε κρυπτογράφηση (ανάλογα με τον ιό). Δημιουργείται ένα έγγραφο κειμένου στο οποίο οι επαφές υποδεικνύονται για να επικοινωνούν με εισβολείς.

- Τα παντα. Ο χρήστης δεν μπορεί να αποκτήσει πρόσβαση σε κανένα έγγραφο.

Καταπολέμηση των λαϊκών εργαστηρίων

Οι ευρέως διαδεδομένοι κάτοχοι κρυπτογράφησης που αναγνωρίζονται ως οι πιο επικίνδυνες απειλές για τα δεδομένα χρήστη έχουν γίνει μια ώθηση για πολλά εργαστήρια προστασίας από ιούς. Κάθε δημοφιλής εταιρεία παρέχει στους χρήστες του προγράμματα για να βοηθήσουν στην καταπολέμηση κρυπτογραφήσεων. Επιπλέον, πολλοί από αυτούς βοηθούν να αποκρυπτογραφήσουν έγγραφα προστασίας εγγράφων.

Kaspersky και κρυπτογράφους ιούς

Ένα από τα πιο διάσημα εργαστήρια αντι-ιού της Ρωσίας και του κόσμου προσφέρει σήμερα τα πιο αποτελεσματικά μέσα για την καταπολέμηση των εκβιαστικών ιών. Το πρώτο εμπόδιο για τον ιό κρυπτογράφησης θα είναι η ασφάλεια του Kaspersky τελικού σημείου 10 με Πρόσφατες ενημερώσεις. Το Antivirus απλά δεν θα χάσει μια απειλή για τον υπολογιστή (αν και, οι νέες εκδόσεις ενδέχεται να μην σταματήσουν). Για να αποκρυπτογραφήσουν πληροφορίες, ο προγραμματιστής παρουσιάζει άμεσα διάφορες δωρεάν υπηρεσίες:, XoristDecryptor, Rakhnidecryptor και Ransomware Decryptor. Βοηθούν να βρουν έναν ιό και να παραλάβουν τον κωδικό πρόσβασης.

Δρ Ιστός και κρυπτογραφητές

Αυτό το εργαστήριο συνιστά τη χρήση του προγράμματος προστασίας από ιούς, Το κύριο χαρακτηριστικό που έχει αποκλειστεί αρχεία. Αποθήκευση με αντίγραφα εγγράφων, επιπλέον προστατευμένα από μη εξουσιοδοτημένη πρόσβαση των επιτιθέμενων. Ιδιοκτήτες του Προϊόντος με άδεια Δρ. Το Web είναι διαθέσιμο για κλήση βοήθειας για βοήθεια στο Τεχνική υποστήριξη. Οι αληθινοί, έμπειροι επαγγελματίες δεν μπορούν πάντα να αντέχουν αυτό το είδος απειλών.

Eset Nod 32 και κρυπτογραφητές

Ταυτόχρονα, η εταιρεία αυτή δεν παραμένει, παρέχοντας στους χρήστες της καλή προστασία από τη διείσδυση ιών σε έναν υπολογιστή. Επιπλέον, το εργαστήριο κυκλοφόρησε πρόσφατα ένα δωρεάν χρησιμότητα με σχετικές βάσεις δεδομένων - Eset Crysis Decryptor. Οι προγραμματιστές δηλώνουν ότι θα βοηθήσει στον αγώνα, ακόμη και με τους νεότερους κρυπτογράφους.

Ημερομηνία δημοσίευσης: 03/06/2016

ΣΕ Πρόσφατα Οι κρυπτογραφίες έχουν γίνει ο πιο "Pop" ιός. Ένας τέτοιος ιός κρυπτογραφεί όλα τα αρχεία σας και απαιτεί λύτρωση γι 'αυτούς. Ολόκληρη τη γοητεία του ιού στην απλότητα του. Καλό κρυπτογράφημα Δεν "πέφτει" με antivirus, και τα κρυπτογραφημένα αρχεία σχεδόν δεν μπορούν να αποκρυπτογραφηθούν. Αλλά, όπως κάθε ιός, μπορείτε να προστατεύσετε τον εαυτό σας από τη μόλυνση με τέτοια κακοποίηση.

Πώς λειτουργεί

Καταλαβαίνω ότι είναι βαρετό, αλλά χωρίς να γνωρίζουμε ότι η θεωρία δεν μπορεί να κάνει :)

Ο τυπικός ιός που κρυπτογραφεί τα δεδομένα σας σύμφωνα με το ακόλουθο σχήμα. Παίρνετε ένα αμφίβολο αρχείο από ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ. Παραβιάζοντας όλους τους νόμους της αυτοάμυνας πληροφοριών, ξεκινάτε αυτό το αρχείο. Ο ιός στέλνει ένα αίτημα στον διακομιστή εισβολέων. Η δημιουργία ενός μοναδικού κλειδιού δημιουργείται από το οποίο όλα τα αρχεία στον υπολογιστή σας κρυπτογραφούνται. Το κλειδί αποστέλλεται στον διακομιστή και αποθηκεύεται εκεί.

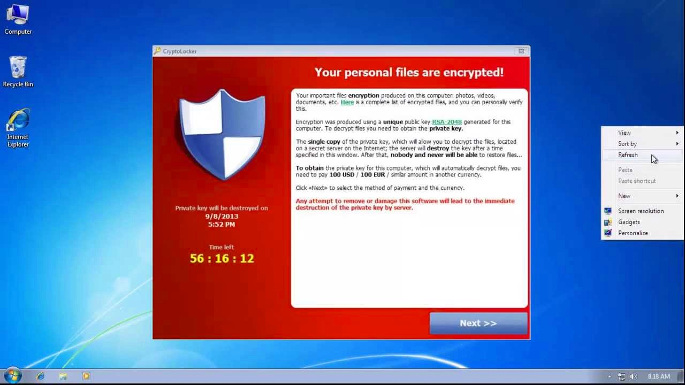

Ο ιός σας δείχνει το παράθυρο (ή αλλάζει την επιφάνεια εργασίας) με την προειδοποίηση και τη ζήτηση της λύτρωσης. Για την αποκωδικοποίηση αρχείων μαζί σας θα απαιτήσετε ένα συγκεκριμένο αριθμό bitcoins (cryptocurrency που χρησιμοποιείται στο Internet). Ταυτόχρονα, τα κρυπτογραφημένα αρχεία δεν μπορούν να ανοίξουν, να αποθηκεύσουν, να επεξεργαστείτε, επειδή είναι σφιχτά κρυπτογραφημένα με ανθεκτικό αλγόριθμο.

Την ίδια στιγμή υπάρχουν ορισμένες αποχρώσεις. Ορισμένοι κρυπτογράφοι γενικά ρίχνουν το κλειδί και ως εκ τούτου πληρώνουν το Ransom, εξακολουθείτε να μην αποκρυπτογραφήσετε τις φωτογραφίες, τα βίντεο και άλλα αρχεία σας.

Οι περισσότεροι κρυπτογραφητές αρχίζουν να εργάζονται αφού λάβουν μια απάντηση από το διακομιστή του εισβολέα. Επομένως, υπάρχει μια πενιχρή πιθανότητα να έχουμε χρόνο να κόψουμε το Διαδίκτυο, θα διακόψετε το έργο του ιού (αλλά δεν είναι ρεαλιστικό να το ενεργοποιήσετε).

Υπάρχουν επίσης καμπύλες κρυπτογράφησης που αποθηκεύουν το κλειδί στον υπολογιστή του θύματος ή χρησιμοποιούν ένα κλειδί για όλους. Για αποκρυπτογράφηση σε τέτοιες περιπτώσεις υπάρχουν Ειδικές επιχειρήσεις κοινής ωφέλειας και υπηρεσίες από εταιρείες προστασίας από ιούς.

Πώς να προστατεύσετε τον εαυτό σας από το Encrypter

1) Εγκαταστήστε το Antivirus

Εάν δεν έχετε εγκαταστήσει ακόμα το Antivirus, τότε πρέπει να το κάνετε. Ακόμη και Δωρεάν antivirus Το Avast ή το Avira θα σας προστατεύσει στο 80% των περιπτώσεων.

Οπως και πηγή Οι πιο δημοφιλείς κρυπτογράφοι είναι γνωστοί από καιρό για τα εργαστήρια προστασίας από ιούς και ως εκ τούτου μπορούν να τους υπολογίσουν και να μπλοκάρουν τη δουλειά τους.

2) χρήση Τελευταία έκδοση Περιηγητής

Οι ιοί συχνά χρησιμοποιούν ευπάθειες στο πρόγραμμα περιήγησης για να μολύνουν τον υπολογιστή σας. Επομένως, είναι σημαντικό να ενημερώσετε συνεχώς το πρόγραμμα περιήγησης, επειδή οι ενημερώσεις διορθώστε τα κρίσιμα και ευπάθειες 0 ημερών στα προγράμματα περιήγησης. Φυσικά, οι ενημερώσεις βγαίνουν μόνο για δημοφιλή προγράμματα περιήγησης. Επομένως, η χρήση ενός εξωτικού προγράμματος περιήγησης (τύπος ARORO ή ο Θεός απαγορεύει, ο TheWorld) σας εκθέτει στον ισχυρότερο κίνδυνο.

3) Μην τρέχετε ύποπτα αρχεία.

Στο 90% των περιπτώσεων, οι κρυπτογραφητές αποστέλλονται στα θύματα με τη μορφή ανεπιθύμητης αλληλογραφίας. Επομένως, μην ανοίγετε γράμματα από άγνωστες διευθύνσεις και με ύποπτο περιεχόμενο. Συνήθως κρυπτογραφητές περπάτησαν στο διαδίκτυο με τη μορφή ψευδο-pdf. Αυτά ..pdf.exe. Φυσικά, το Latter.exe σημαίνει εκτελέσιμο αρχείο. υπό την οποία ο ιός κρύβεται. Είναι απαραίτητο να το εκτελέσετε και μπορείτε να ξεχάσετε τις πολύτιμες φωτογραφίες από τις διακοπές και τα έγγραφα εργασίας.

4) Εταιρικός κίνδυνος

Εάν εργάζεστε Μεγάλη εταιρεία, τότε προσέξτε. Μπορείτε να γίνετε θύμα της επίθεσης που απευθύνεται. Σε τέτοιες περιπτώσεις, οι επιτιθέμενοι ανακαλύπτουν όλες τις σημαντικές πληροφορίες σχετικά με την εταιρεία, τους υπαλλήλους της. Ως αποτέλεσμα, οι επιτιθέμενοι θα κρατήσουν μια συγκεκαλυμμένη επίθεση. Για παράδειγμα, μπορείτε να πάρετε μια αναφορά για να συνεργαστείτε με το E-mail στο e-mail, το οποίο θα μοιάζει με μια συνηθισμένη αλληλογραφία, αλλά θα σας μολύνει με ένα κρυπτογράφημα.

Ως εκ τούτου, προσέξτε, ενημερώστε τακτικά το Antivirus και το πρόγραμμα περιήγησης. Και επίσης δεν ξεκινάτε τα αρχεία με αμφίβολη επέκταση.

5) Διατηρήστε σημαντικές πληροφορίες τακτικά (Backup)

Όλα τα σημαντικά αρχεία πρέπει να έχουν ένα αντίγραφο ασφαλείας. Θα σας προστατεύσει όχι μόνο από κρυπτογράφους, αλλά και από την απλούστερη ανωτέρα βία (η ηλεκτρική ενέργεια είναι απενεργοποιημένη, ένας φορητός υπολογιστής έσπασε). Κάνω αντίγραφα ασφαλείας Μπορείτε διαφορετικά. Μπορείτε να αποθηκεύσετε όλες τις σημαντικές πληροφορίες σχετικά με τη μονάδα flash USB. Μπορείτε να σώσετε τα πάντα στο "σύννεφο" ή σε μια δημοφιλή αποθήκη αρχείων (dropbox, κλπ.). Και μπορείτε να κάνετε αεριωθούμενα αρχεία και να τα στείλετε στον εαυτό σας μέσω ηλεκτρονικού ταχυδρομείου.

Τι να μην κάνει

1) Υπολογιστές επικοινωνίας

Μπορείτε να υποσχεθείτε να απαλλαγείτε από τον ιό και να επιστρέψετε την πρόσβαση στα αρχεία. Αλλά είναι απίθανο κάποιος να είναι σε θέση να το κάνει. Θα πρέπει να γίνει κατανοητό ότι οι αλγόριθμοι κρυπτογράφησης ήταν αρχικά εφευρέθηκαν έτσι ώστε κανείς δεν τους είχε αποκρυπτογραφήσει χωρίς κλειδί. Ως εκ τούτου, για να πάτε στη "βοήθεια υπολογιστή" δεν με νοιάζει τι να ρίξω χρήματα στον άνεμο.

2) Ελπίδα μόνο για το Antivirus

Οι άνδρες χρησιμοποιούν τα συστήματα που δαπανώνται. Επομένως, οι αντιιικές δεν αποκαλύπτουν πάντα τον κρυπτογράφημα ιού. Αυτό οφείλεται σε μεγάλο πράγμα, επειδή είναι καθαρά τεχνικά κρυπτογράφημα δεν είναι ιός, αφού δεν εκδίδει κίνδυνο, και επομένως, ο αναλυτής Antivirus δεν αποκαλύπτει το έργο ενός τέτοιου ιού.

3) Να είστε ένα αφελές λειτουργικό σύστημα με βάση το Linux

Μπορείτε συχνά να ακούσετε ότι δεν υπάρχουν ιούς κάτω από το Linux και αυτό το σύστημα είναι απολύτως ασφαλές και άτρωτο. Μόνο εδώ οι διανομές στο Linux δεν προστατεύονται από ιούς και απλά δεν σας επιτρέπουν να "πυροβολήσετε τον εαυτό σας με τα πόδια", δηλ. Μην δίνετε την πρόσβαση στο χρήστη σε μεταβαλλόμενα αρχεία συστήματος και ρυθμίσεις. Επομένως, οι κρυπτογραφιστές για το Linux μπορούν να ξεκινήσουν μόνο εάν ληφθεί η πρόσβαση στη ρίζα. Ελπίζω να μην χρειάζεται να πείτε στους χρήστες Linux ότι για να ξεκινήσουν αμφίβολες εφαρμογές από κάτω από τη ρίζα - απίστευτη βλακεία :)

συμπεράσματα

Όπως φαίνεται από τη σύγχρονη κρυπτογράφηση πανδημίας, όλες οι ίδιες παλιές καλές μέθοδοι αυτοάμυνας και ελέγχου αποθηκεύονται. Δεν απαιτείται ειδική γνώση, δεν χρειάζεται Ειδικά προγράμματα. Για Ασφαλής εργασία Έχετε μόνο antivirus, ένα ενημερωμένο πρόγραμμα περιήγησης και τα κεφάλια στους ώμους.

Τελευταίες συμβουλές για την ενότητα "Υπολογιστές & Internet":

Το Virus-Encrypter είναι ένα κακόβουλο λογισμικό που λαμβάνει δόλια στον υπολογιστή του χρήστη, επηρεάζει τα αρχεία Σκληρός δίσκος Και για την αποκωδικοποίηση δεδομένων απαιτεί αμοιβή χρημάτων. Τα κύρια αρχεία θύματος είναι αρχεία μορφής.mp3, .doc, .docx, .pdf, .jpg, .rar. άλλα.

Πώς να προστατεύσετε τον υπολογιστή σας από τους ιοί Encrypter; Σκεφτείτε να χρησιμοποιήσετε το παράδειγμα των Windows 7.

Ρύθμιση ασφαλείας PC από ιούς κρυπτογράφησης

Για να προστατεύσετε τον υπολογιστή από ιούς κρυπτογράφησης, πρέπει να ακολουθήσετε τις οδηγίες.

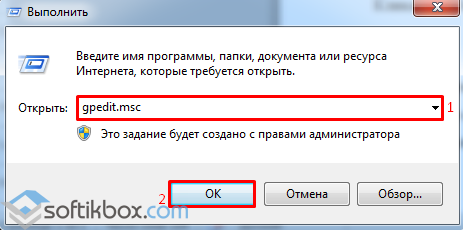

Κάντε κλικ στην επιλογή "Win + R" και εισάγετε "gpedit.msc".

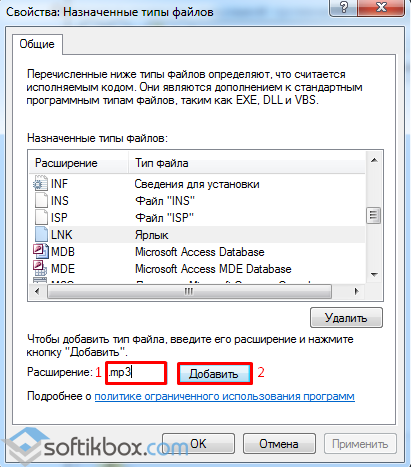

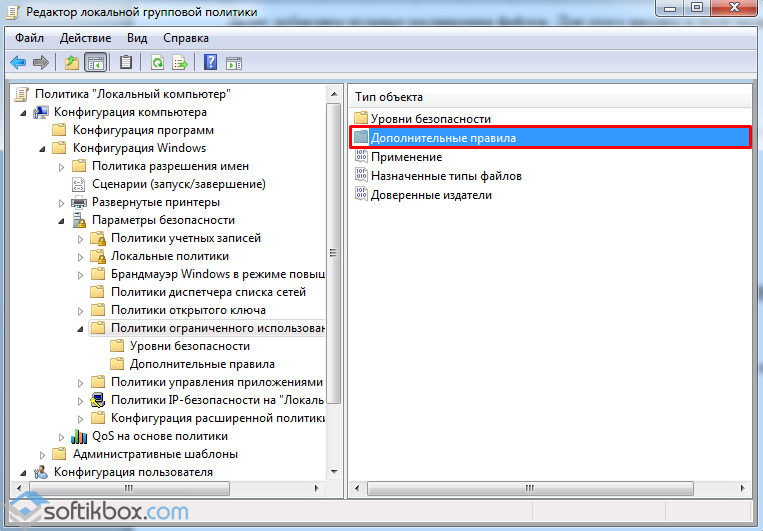

Ο συντάκτης της τοπικής πολιτικής ομάδας ανοίγει. Μεταβείτε στη διεύθυνση: "Διαμόρφωση υπολογιστών", "Διαμόρφωση των Windows", "Ρυθμίσεις ασφαλείας", "Πολιτική περιορισμένης χρήσης". Ανοίξτε το αρχείο "που εκχωρείται τύποι αρχείων".

![]()

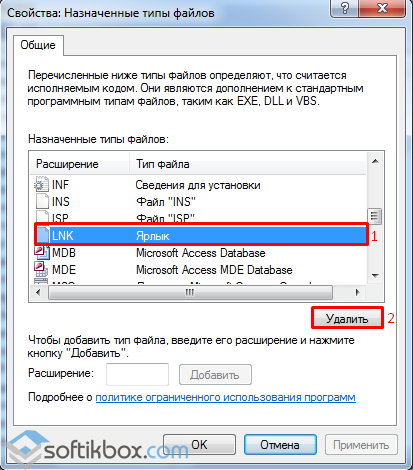

Αφαιρούμε την ετικέτα LNK.

Μετά την προσθήκη επεκτάσεων, μεταβείτε στον φάκελο "Περιορισμένη πολιτική χρήσης" και στη συνέχεια σε "πρόσθετους κανόνες".

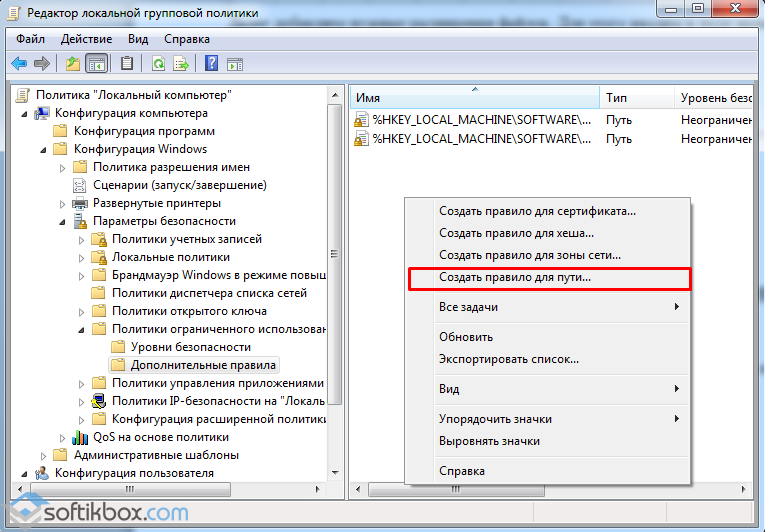

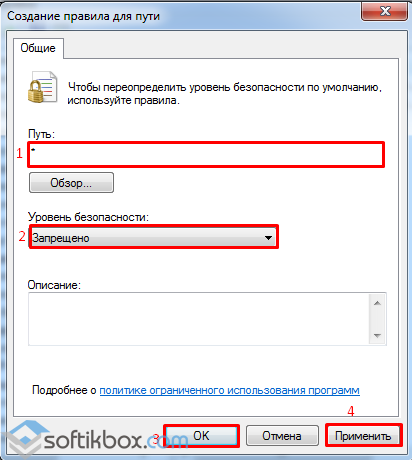

Στον φάκελο "Πρόσθετοι κανόνες", κάντε κλικ στο δεξί κλικ σε ένα κενό μέρος και επιλέξτε "Δημιουργία κανόνα για τη διαδρομή".

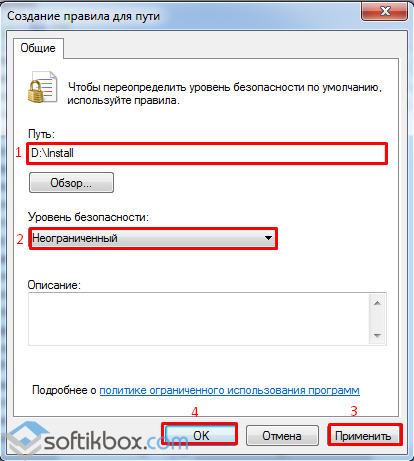

Στο δίσκο "D", δημιουργήστε το φάκελο "Εγκατάσταση". Στο παράθυρο διαλόγου "Δημιουργία κανόνα για τη διαδρομή", εισάγετε τη διεύθυνση του φακέλου "D: \\ Install". Βάζουμε ένα απεριόριστο επίπεδο ασφάλειας, κάντε κλικ στην επιλογή "Εφαρμογή" και "OK".

Τώρα δημιουργήστε έναν νέο κανόνα για το δρόμο. Μόνο αντί για το όνομα ονόματος * και το επίπεδο ασφάλειας συνταγογραφείται "απαγορευμένο". Κάντε κλικ στην επιλογή "Εφαρμογή" και "OK".

Επανεκκινήστε τον υπολογιστή.

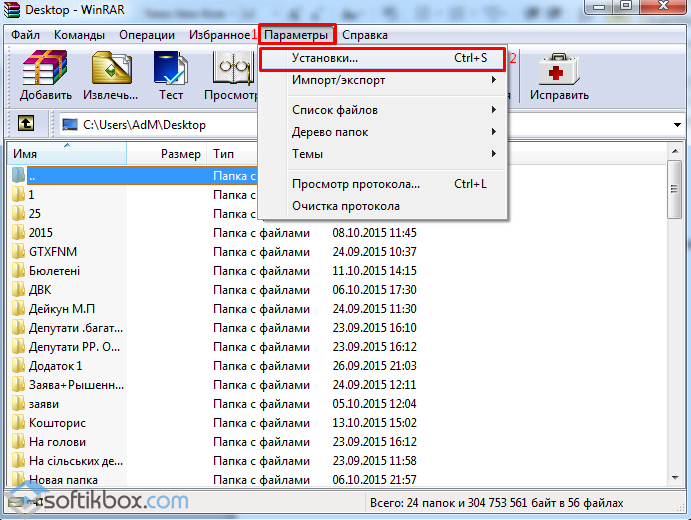

Τώρα τρέχουμε winrar όχι χαμηλότερο από την τρίτη έκδοση. Κάντε κλικ στην επιλογή "Παράμετροι" και "εγκατάσταση".

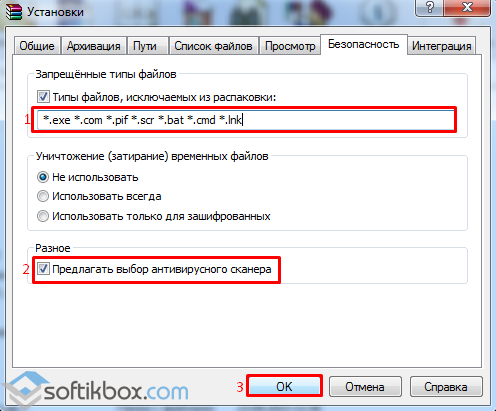

Μεταβείτε στην καρτέλα "Ασφάλεια". Βάζουμε ολόκληρη τη λίστα των επεκτάσεων μας και βάζουμε το σήμα "Προσφορά ενός ιού σαρωτή".

Επανεκκινήστε τον υπολογιστή. Τώρα ο υπολογιστής σας προστατεύεται πλήρως από ιούς κρυπτογράφησης.

Συνεχίζοντας την καταθλιπτική πομπή του στο δίκτυο, μολύνοντας τους υπολογιστές και κρυπτογράφηση σημαντικών δεδομένων. Πώς να προστατεύσετε τον εαυτό σας από το κρυπτογράφημα, προστατέψτε τα Windows από την εκβιασμό - είναι patches, τα patches απελευθερώνονται για να αποκρυπτογραφήσουν και να θεραπεύσουν τα αρχεία;

Νέος ιός-Encrypter 2017 Θέλετε να κλάψετε Συνεχίζει να μολύνει τον εταιρικό και ιδιωτικό υπολογιστή. W. Το Scherb από την ιογενή επίθεση έχει 1 δισεκατομμύριο δολάρια. Για 2 εβδομάδες, ο κρυπτογραφητής του ιού μολύνθηκε τουλάχιστον 300 χιλιάδες υπολογιστέςΠαρά τις προειδοποιήσεις και τα μέτρα ασφαλείας.

Έτος κρυπτογράφησης ιού 2017 που είναι - Κατά κανόνα, μπορείτε να "παραλάβετε", θα φαινόταν, στις πιο αβλαβείς ιστότοπους, όπως τραπεζικοί διακομιστές με πρόσβαση από τους χρήστες. Χτυπώντας το σκληρό δίσκο του θύματος, ο κρυπτογραφητής "εγκαθίσταται" μέσα φάκελο συστήματος Σύστημα32.. Από εκεί το πρόγραμμα απενεργοποιεί αμέσως το antivirus και πέφτει στο "autorun" Μετά από κάθε επανεκκίνηση, το πρόγραμμα κρυπτογράφησης Τρέχει στο μητρώο, Ξεκινώντας από τη μαύρη επιχείρησή σας. Ο Encrypter αρχίζει να κατεβάζει παρόμοια αντίγραφα προγραμμάτων όπως Ransom και Trojan. Επίσης συμβαίνει συχνά encrypter αυτο-εξάτμισης. Αυτή η διαδικασία μπορεί να μειωθεί και μπορεί να συμβεί εβδομάδες - μέχρις ότου το θύμα αφαιρεί μη δανεισμένο.

Ο Encrypter συχνά καλύπτεται υπό συνήθεις εικόνες, Αρχεία κειμένου , αλλά η ουσία είναι πάντα μόνη - Αυτά είναι εκτελέσιμα αρχεία με extension.exe, .drv, .xvd? ωρες ωρες - Βιβλιοθήκες.dll.. Πιο συχνά το αρχείο είναι αρκετά αβλαβές, για παράδειγμα " έγγραφο. Έγγρ", ή " picture.jpg.", Όπου η επέκταση γράφεται χειροκίνητα, και Ο αληθινός τύπος αρχείου είναι κρυμμένος.

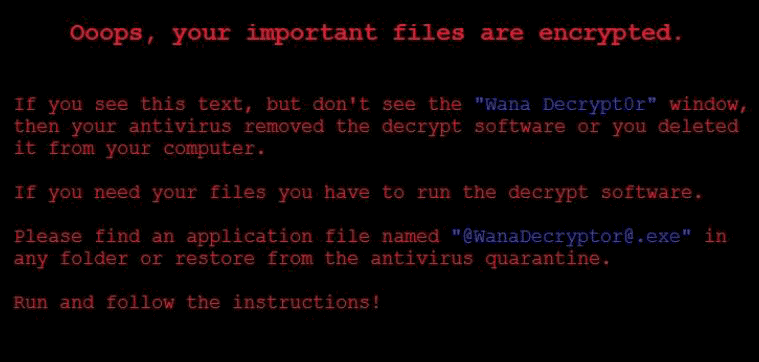

Μετά την ολοκλήρωση της κρυπτογράφησης, ο χρήστης βλέπει αντί για οικεία αρχεία ένα σύνολο "τυχαίων" χαρακτήρων στον τίτλο και το εσωτερικό και η επέκταση αλλάζει στο πιο άγνωστο - .No_more_ransom, .xdata. άλλα.

Virus-Encrypter 2017 Wanna Cry - Πώς να προστατεύσετε τον εαυτό σας. Θα ήθελα να σημειώσω αμέσως ότι η Wanna Cry είναι μάλλον μια συλλογική όρος όλων των ιών των κρυπτογραφήσεων και των εκβιαστικών, αφού πρόσφατα μολυσμένοι υπολογιστές πιο συχνά. Έτσι, θα είναι περίπου s Ρωτήστε από το Ransom Ware κρυπτογράφους, τα οποία είναι ένα υπέροχο σετ: breaking.dad, no_more_ransom, xdata, xtbl, wanna crue.

Πώς να προστατεύσετε τα Windows από το Encrypter. – Eternalblue μέσω του πρωτοκόλλου SMB Port.

Προστασία των Windows από Encrypter 2017 - Βασικοί κανόνες:

- Ενημέρωση των Windows, έγκαιρη μετάβαση στο εξουσιοδοτημένο OS (Σημείωση: Η έκδοση XP δεν ενημερώνεται)

- Ενημέρωση βάσεων δεδομένων προστασίας από ιούς και τείχη προστασίας από τη ζήτηση

- Περιορίστε τη φροντίδα κατά τη λήψη οποιωνδήποτε αρχείων (χαριτωμένες "γάτες" μπορούν να μετατραπούν σε απώλεια όλων των δεδομένων)

- αντιγράφων ασφαλείας Σημαντικές πληροφορίες σε έναν αντικαταστάσιμο φορέα.

Virus-Encrypter 2017: Πώς να θεραπεύσετε και να αποκρυπτογραφήσετε τα αρχεία.

Ελπίζοντας για λογισμικό προστασίας από ιούς, μπορείτε να ξεχάσετε τον αποκωδικοποιητή για λίγο. Σε εργαστήρια Kaspersky, Δρ Ιστός, avast! και άλλα αντιιικά ενώ Δεν υπάρχει λύση για τη θεραπεία των μολυσμένων αρχείων. Προς το παρόν, είναι δυνατό να αφαιρεθεί ο ιός με τη βοήθεια των ιών, αλλά οι αλγόριθμοι επιστρέφουν τα πάντα "σε κύκλους" ακόμα.

Μερικοί προσπαθούν να εφαρμόσουν το βοηθητικό πρόγραμμα ορθόδοξηςΑλλά δεν θα βοηθήσει: Ο αλγόριθμος για την αποκρυπτογράφηση νέων ιών δεν έχει ακόμη καταρτιστεί. Είναι επίσης απολύτως άγνωστο πώς συμπεριφέρεται ο ιός αν δεν διαγραφεί, μετά την εφαρμογή τέτοιων προγραμμάτων. Συχνά μπορεί να μετατραπεί σε διαγραφή όλων των αρχείων - στην έκδοση εκείνων που δεν θέλουν να πληρώσουν για τους επιτιθέμενους, τους συγγραφείς του ιού.

Προς το παρόν, ο πιο αποτελεσματικός τρόπος για να επιστρέψει τα χαμένα δεδομένα είναι μια έκκληση προς αυτούς. Υποστήριξη προμηθευτή Πρόγραμμα προστασίας από ιούςπου χρησιμοποιείτε. Για να το κάνετε αυτό, στείλτε μια επιστολή ή χρησιμοποιήστε τη φόρμα για ανατροφοδότηση στον ιστότοπο του κατασκευαστή. Στο συνημμένο, φροντίστε να προσθέσετε ένα κρυπτογραφημένο αρχείο και, εάν υπάρχει αντίγραφο του πρωτοτύπου. Αυτό θα βοηθήσει τους προγραμματιστές στην κατάρτιση του αλγορίθμου. Δυστυχώς, για πολλούς, η ιογενής επίθεση γίνεται μια πλήρη έκπληξη και τα αντίγραφα δεν είναι ότι μερικές φορές περιπλέκει την κατάσταση.

Καρδιολογικές μέθοδοι επεξεργασίας των Windows από Encrypter. Δυστυχώς, μερικές φορές πρέπει να καταφύγετε στην πλήρη μορφοποίηση του σκληρού δίσκου, η οποία συνεπάγεται την πλήρη αλλαγή του λειτουργικού συστήματος. Πολλοί άνθρωποι θα αποκατασταθούν από το σύστημα, αλλά αυτό δεν είναι μια έξοδος - ακόμη και υπάρχει μια "επαναφορά", θα ξεφορτωθεί ο ιός, τα αρχεία θα παραμείνουν ακόμα διασταυρούμενα.