الحماية ضد فيروس ويندوز 7 تشفير. ما هو تشينج

فيروس جديد أصبحت Petya.a ما تبذلونيا، ربما الحدث الرئيسي للأسبوع الماضي. أدى الهجوم الفيروسي إلى إصابة مئات الآلاف من أجهزة الكمبيوتر ليس فقط في روسيا ودول رابطة الدول المستقلة، ولكن أيضا في جميع أنحاء العالم. لا يوجد توافق في الآراء يمكن أن يسبب (على سبيل المثال، غير ذات صلة نسخة ويندوز) ومن هو في منطقة الخطر: فقط المؤسسات أو البنوك وهياكل الدولة أو جميع أجهزة الكمبيوتر التي تعمل بنظام Windows، من الضروري حماية نظامها مسبقا. كيف تحمي نفسك من فيروس Petya Encipher؟

إبداعي فيروس بيتيا لأول مرة أظهر النشاط في عام 2016. يستخدم المطور اسم مستعار Janus Cybercrime Solutions. هناك أيضا حساب تويتر - المهاجمين المستخدمة حساب @ janussecretary بعد القرصنة حساب المهاجم، وخلق فيروس Chimera. أذكر، ثم في الوصول المفتوح تم نشر المفاتيح التي تسمح لك بالعودة إلى الحالة الأولية الملفات المتأثرة بإنشاء التشين.

بعد وباء فيروس نوتسيتا، الذي بدأ في يونيو / حزيران، قام مؤلفو البذور الأصلية ببيان آخر. أصبح من المعروف أنهم كانوا يشاركون في تعلم NotPetya، كما يحاول استخدام مفاتيح Petya لفك تشفير الملفات. ومع ذلك، اقترح العديد من المتخصصين على الفور أنه لن يعمل. يعمل الفيروس الجديد على خلاف ذلك - إنه يتغير عمدا تغييرات خطيرة في بنية القرص (بما في ذلك تشفير تسجيل MFT)، وأيضا حذف المفتاح بالكامل. على الأرجح، الملفات المصابة مستحيلة جسديا بالفعل فك التشفير بالكامل.

Petya.a طريقة انتشار الفيروس

حدوث انتشار فيروس جديد بمساعدة هجوم تصيد تقليدي (مما يجعل قانونا ضارا في شكل مرفقات عناوين البريد الإلكتروني). أي خطاب مشبوه يحتوي على مرفق هو مصدر محتمل للتهديد.

كقاعدة عامة، يتم توزيع الاستثمارات كوثائق مايكروسوفت وورد.ولكن قد يكون هناك ملفات أخرى. لن يكون غير ضروري هنا، مرة أخرى أذكرك الأساسي.

بعد فتح مرفق مشكوك فيه، تحدث عدوى الكمبيوتر، والفيروس تشفير سجل التمهيد الرئيسي.

ما هو خطر Petya.a virus؟

فك تشفير النظام مقابل استرداد الأموال هو طريقة شائعة وعصرية إلى حد ما للسيطات السيبرانية التقليدية. ومع ذلك، كما هو الحال بالنسبة للرمز الضار نفسه، وفقا لمصادر موثوقة، لن يكون dilettanic.

هذا ليس مجرد فيروسات من الفيروسات. الظروف التقنية والمعدات اللازمة لرسء Kiberatka تزيل نسخة احتيال الشبكة المعتادة. وفقا لعدد من المحللين، فإن الفيروس له جذور سياسية.

ومع ذلك، نحن أكثر قلقا بشأن عواقبه. الفيروسات البترية الجديدة تشفير hDD ويحو سجل التمهيد، الذي يعقد للغاية استرداد المعلومات في حالة إصابة النظام. كيف تدافع عن نفسه؟

كيف تحمي نفسك من فيروس Petya.a

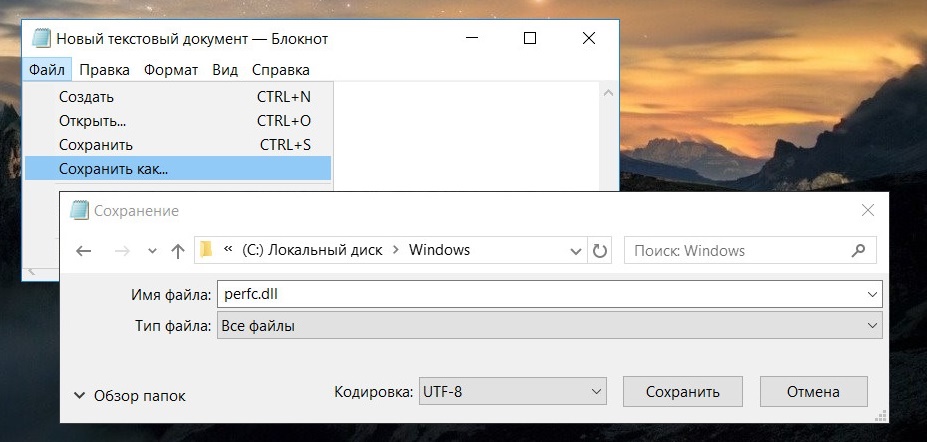

بعد تحليل عمل التشفير، نشر سيمانتيك طريقة سهلة للحماية. جوهر هذه الطريقة هو إنشاء نظام النظام ملف خاص يجب أن يقنع Petya.a أنه دخل في النظام المصاب بالفعل في وقت سابق.

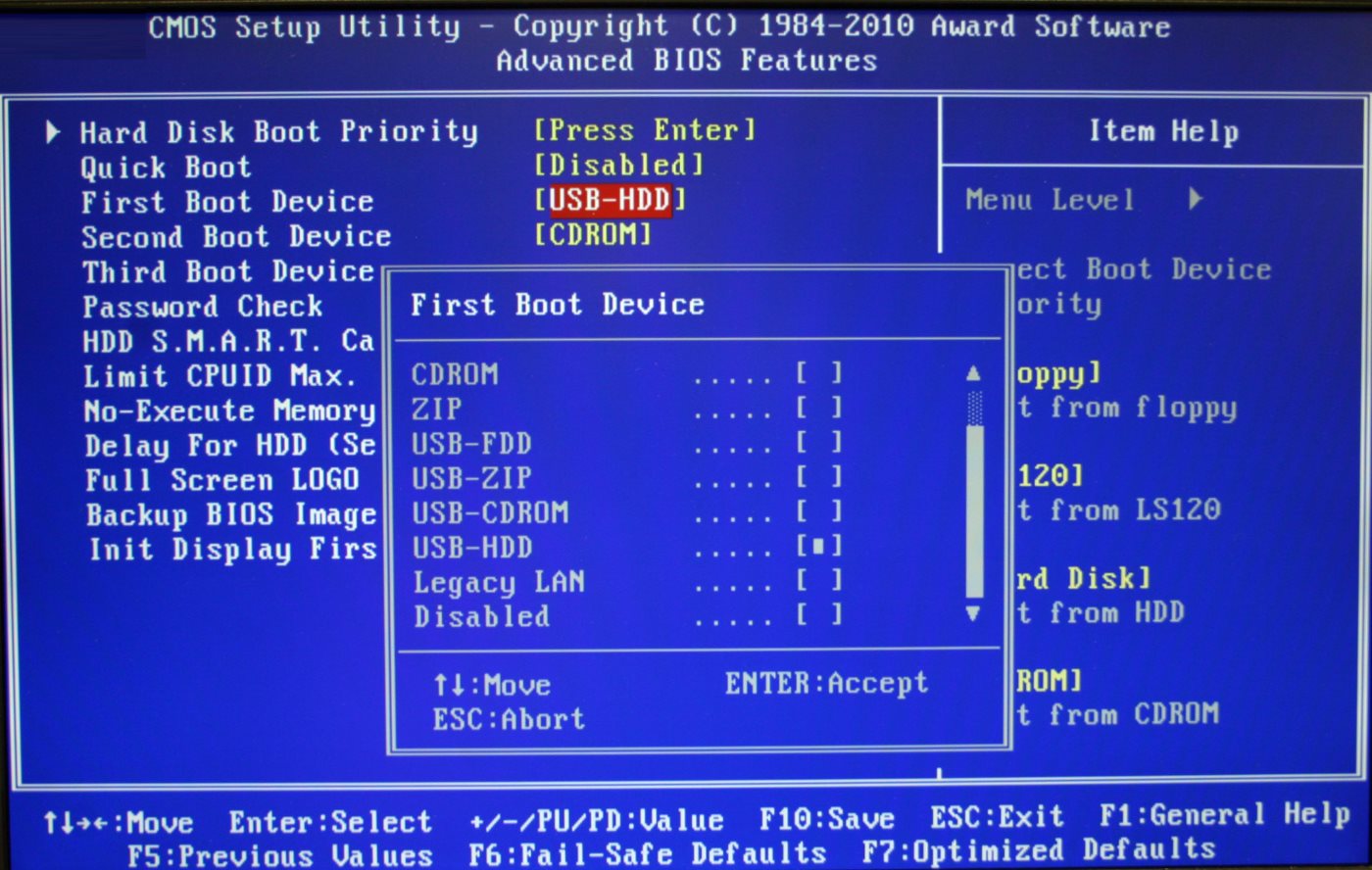

1. افتح النوافذ المعتادة

2. حدد علامة التبويب ملفوانقر على النقطة حفظ باسم

4. قم بتعيين اسم الملف Perfc وتعيين التمديد .dll. (نوع الملف - القيمة - جميع الملفات)

3. نقلها إلى C: \\ Windows.

5. انقر فوق الملف باستخدام زر الماوس الأيمن وحدد العنصر. الخصائصوبعد اضبط السمة - "قراءة فقط".

العثور على هذا الملفسوف يتوقف الفيروس عن العمل دون عواقب النظام.

بالتااكيد هذه الطريقة لا يمكنك أن تنسب كحل نهائي للمشكلة، ولكن كإجراء احترازي يسمح لك بحماية نفسك من فيروس Petya Encrypter اليوم، الموصى به للتنفيذ على جميع الأنظمة التي تعمل بنظام Windows.

في الآونة الأخيرة، أظهرت حلول Janus Cybercrime مرة أخرى النشاط. في بوابة Mega.nz، تم نشر أرشيف مع مفتاح رئيسي، والذي يمكن استخدامه لجميع إصدارات Petya: الإصدار الأول من عام 2016، التعديل الثاني (متكامل مع ابتزاز ميسشا)، وكذلك نسخة جديدةوالتي تعرف باسم goldeneye. لقد فحص عدد من المتخصصين بالفعل بصحة المفتاح وأكدت أنه يمكن استخدامه للوصول إلى الأرشيف.

سنذكر، في وقت سابق، تمكن الخبراء من تجاوز تشفير الإصدار الأول من Petya، ومع ذلك، فإن نشر المفتاح الرئيسي سيسمح لك بإجراء هذه العملية بسرعة أكبر وزيادة احتمال نجاح النجاح.

من المعروف بالفعل أن هذا المفتاح لن يساعد الضحايا البرامج الضارة Notpetya - الفيروس مختلف بشكل كبير (الفيروسات المقترضة فقط جزء من التعليمات البرمجية).

التقنيات الحديثة تسمح للمتسللين بتحسين أساليب الاحتيال باستمرار المستخدمين العاديينوبعد كقاعدة عامة، لهذه الأغراض، يتم استخدام البرنامج الفيروسي، اختراق الكمبيوتر. تشفير الفيروسات خطيرة بشكل خاص. التهديد هو أن الفيروس ينتشر بسرعة كبيرة، وتشفر الملفات (المستخدم ببساطة غير قادر على فتح مستند واحد). وإذا كان الأمر بسيطا جدا، فمن الصعب فك تشفير البيانات.

ما يجب القيام به إذا قام الفيروس بتشفير الملفات الموجودة على الكمبيوتر

كل منها، حتى المستخدمين الذين لديهم برنامج مكافحة فيروسات قوي مؤمن عليهم بمهاجمة تشينج. يتم تمثيل تشفير ملف Troyans بمختلف التعليمات البرمجية، والتي قد لا تكون تحت مكافحة الفيروسات. تمكن المتسللون حتى مهاجمة شركة كبيرة لم تعتني بالحماية اللازمة لمعلوماتهم. لذلك، "Picing" في Online Encrypter Program، فمن الضروري اتخاذ عدد من التدابير.

العلامات الرئيسية للعدوى - العمل البطيء للكمبيوتر وتغيير أسماء المستندات (يمكنك ملاحظة على سطح المكتب).

- أعد تشغيل الكمبيوتر إلى مقاطعة التشفير. عند تشغيل، لا تؤكد إطلاق البرامج غير المعروفة.

- قم بتشغيل مكافحة الفيروسات إذا لم يتم مهاجمته على تشينج.

- ستساعد النسخ في استعادة المعلومات في بعض الحالات. للعثور عليها، افتح "خصائص" المستند المشفهر. تعمل هذه الطريقة مع بيانات توسيع Vault المشفرة، وهي معلومات عن البوابة.

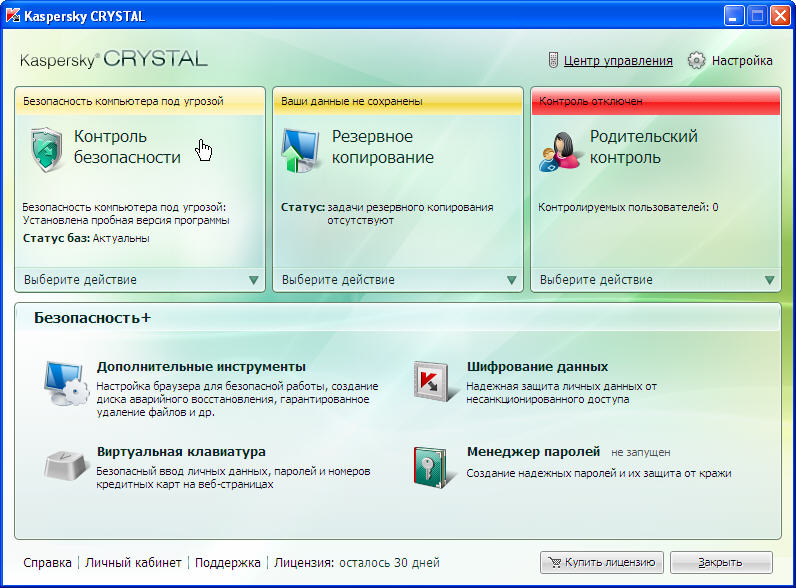

- قم بتنزيل الأداة المساعدة من أحدث إصدار لمكافحة Encrypters الفيروسات. الأكثر فعالية عروض Kaspersky Lab.

فيروسات التشفير في عام 2016: أمثلة

عند التعامل مع أي هجوم فيروسي، من المهم أن نفهم أن الكود يتغير في كثير من الأحيان، وتستكمل بالحماية الجديدة ضد مكافحة الفيروسات. بالطبع، تحتاج برامج الحماية إلى بعض الوقت حيث لا يقوم المطور بتحديث القاعدة. لقد اخترنا أخطر تشييد الفيروسات في الأوقات الأخيرة.

ishtar ransomware.

Ishtar - Encryptionman ابتزاز الأموال من المستخدم. شوهد الفيروس في خريف عام 2016، مصاب بعدد كبير من مستخدمي المستخدمين من روسيا وعدد من البلدان الأخرى. ينطبق بمساعدة توزيع البريد الإلكتروني، حيث تأتي المستندات المتداخلة (المثبتات والمستندات وغيرها). يتم الحصول على Ashtar المصابة بالخنف باسم وحدة التحكم "IShtar". تقوم العملية بإنشاء مستند اختبار يتم فيه الإشارة إلى مكان البحث عن كلمة المرور. يتطلب المهاجمون من 3000 إلى 15000 روبل لذلك.

إن خطر فيروس Ishtar هو أنه لا يوجد اليوم decryptor الذي سيساعد المستخدمين. الشركات المشاركة في إنشاء برامج مكافحة الفيروسات، من الضروري فك شفرة الكود بأكملها. الآن يمكنك فقط عزل المعلومات الهامة (إذا كانت ذات أهمية خاصة) على وسيلة منفصلة، \u200b\u200bفي انتظار إخراج المرافق القادرة على فك تكفير المستندات. يوصى بإعادة تثبيت نظام التشغيل.

نيترينو.

ظهر Enitrino Encrypter على المساحات العامة في عام 2015. بناء على مبدأ الهجمات مماثلة للفيروسات الأخرى لهذه الفئة. يغير أسماء المجلدات والملفات عن طريق إضافة "النيترينو" أو "النيوترينو". Dearcractions يفرض الفيروس بصعوبة - لم يتم اتخاذ جميع ممثلي شركات مكافحة الفيروسات لهذا، في إشارة إلى رمز معقد للغاية. يمكن لبعض المستخدمين المساعدة في استعادة نسخة الظل. للقيام بذلك، انقر بزر الماوس الأيمن فوق المستند المشفر، انتقل إلى الخصائص، علامة التبويب الإصدار السابق، انقر فوق استعادة. لن يكون غير ضروري لاستخدام الأداة المساعدة المجانية من مختبر Kaspersky.

محفظة أو.

ظهر فيروس المحفظة في نهاية عام 2016. في عملية الإصابة، يغير اسم البيانات إلى "الاسم ..الت" أو ما شابه ذلك. مثل معظم فيروسات التشفير، يدخل النظام من خلال المرفقات في رسائل البريد الإلكتروني التي يتم إرسالها من قبل المتسللين. منذ ظهور التهديد مؤخرا، لا تلاحظ برامج مكافحة الفيروسات ذلك. بعد إنشاء تشفير مستند يشير فيه التجمع إلى البريد للتواصل. حاليا، يعمل مطورو البرمجيات المضادة للفيروسات على فك تشفير رمز فيروس التشين [البريد الإلكتروني المحمي] يمكن لمستخدمي الهجوم الانتظار فقط. إذا كانت البيانات مهمة، فمن المستحسن الاحتفاظ بها تخزين خارجيتنظيف النظام.

لغز.

بدأ تشفير فيروس Enigma في إصابة أجهزة الكمبيوتر للمستخدمين الروس في نهاية أبريل 2016. يتم استخدام نموذج تشفير AES-RSA، والذي تم العثور عليه في الفيروسات الأكثر قابلية للابتزاز. يدخل الفيروس الكمبيوتر بمساعدة برنامج نصي أن المستخدم نفسه يبدأ بفتح الملفات من بريد إلكتروني مشبوه. لا يوجد أي أداة عالمية لمكافحة تشفير Enigma. يمكن للمستخدمين المرخصين لمكافحة الفيروسات طلب المساعدة في الموقع الرسمي للمطور. وجدت أيضا "ثغرة" صغيرة - ويندوز UAC. إذا نقر المستخدم "لا" في النافذة، والذي يظهر في عملية الإصابة بالفيروس، فسيكون قادرا على استعادة المعلومات فيما بعد باستخدام نسخ الظل.

جرانيت.

ظهر الجرانيت من الفيروسات الجديد في خريف عام 2016. تحدث العدوى على البرنامج النصي التالي: يبدأ المستخدم برنامج مثبت يصيب وتشفير جميع البيانات الموجودة على جهاز الكمبيوتر، وكذلك محركات الأقراص المتصلة. القتال مع الفيروس صعب. لحذف، يمكنك استخدام أدوات مساعدة خاصة من Kaspersky، لكنها لم تتمكن من فك شفرة التعليمات البرمجية. ربما سيساعد استعادة إصدارات البيانات السابقة. بالإضافة إلى ذلك، فإن المتخصص الذي لديه الكثير من الخبرة يمكن فك شفرة، ولكن الخدمة مكلفة.

تايسون.

لقد شوهد مؤخرا. إنه امتداد ل Encrypter المعروف بالفعل No_More_Ransom، والتي يمكنك تعلمها عن موقعنا. يدخل أجهزة الكمبيوتر الشخصية من البريد الإلكتروني. الكثير من أجهزة الكمبيوتر الشخصية للهجوم. يتم إنشاء الفيروس وثيقة النص مع تعليمات إلغاء القفل، تقدم لدفع "فدية". ظهر Encrypter Tyson مؤخرا، لذلك لا يوجد أي مفتاح لإلغاء القفل حتى الآن. الطريقة الوحيدة لاستعادة المعلومات هي العودة الإصدارات السابقةإذا لم يتم حذفها من قبل الفيروس. يمكنك، بطبيعة الحال، احصل على فرصة، ونقل الأموال إلى النتيجة المحددة من قبل المهاجمين، ولكن لا يوجد أي ضمان ستتلقى كلمة مرور.

سبورا.

في أوائل عام 2017، أصبح عدد من المستخدمين ضحية لتشييك Spora الجديد. وفقا لمبدأ التشغيل، فإنه لا يختلف كثيرا عن زملائه، لكنه يفتخر بأداء أكثر مهنية: التعليمات حول الحصول على كلمة مرور أفضل، يبدو موقع الويب أكثر جمالا. يستخدم شاشة تشفير الفيروسات Spora في C، مزيجا من RSA و AES لتشفير بيانات الضحية. كان الهجوم عادة ما يكون أجهزة الكمبيوتر التي يستخدمها البرنامج المحاسبي 1C بنشاط. الفيروس، المختبئ تحت ستار حساب بسيط في format.pdf، يجبر موظفي الشركات على تشغيله. لم يتم العثور على العلاج بعد.

1c.drop.1.

ظهور تشفير الفيروسات لهذا 1C في صيف عام 2016، حيث انتهاك عمل العديد من المحاسبة. تم تصميمه خصيصا لأجهزة الكمبيوتر التي البرمجيات 1C. يقدم من خلال الملف في رسالة بريد إلكتروني إلى الكمبيوتر الشخصي، يقدم المالك لتحديث البرنامج. أيا كان المستخدم النقر فوق الفيروس، فسيبدأ الفيروس التشفير. يعمل خبراء "Dr.Web" على أدوات فك التشفير، لكن لم يتم العثور عليه بعد. على غرار هذا الرمز المعقد الذي يمكن أن يكون في العديد من التعديلات. الحماية من 1C.Drop.1 ليست سوى يقظة المستخدمين وأرشفة منتظمة للمستندات المهمة.

شيفرة دافنشي.

encrypter جديد مع اسم غير عادي. ظهر فيروس في ربيع عام 2016. تتميز السلفونات بوضع التعليمات البرمجية المحسنة وموضع التشفير المقاوم. يصيب DA_VINCI_CODE الكمبيوتر بفضل التطبيق التنفيذي (المرفق، كقاعدة عامة البريد الإلكتروني) أن المستخدم يبدأ بشكل مستقل. يقوم برنامج Encrypter Da Vinci Code (CON VINCI) بنسخ الجسم إلى دليل النظام والسجل، مما يوفر البدء التلقائي عند تشغيل Windows. يتم تعيين معرف فريد للكمبيوتر لكل ضحية (يساعد على الحصول على كلمة مرور). يكاد يكون من المستحيل فك البيانات. يمكنك دفع المال للمتسللين، ولكن لا أحد يضمن كلمة المرور.

[البريد الإلكتروني المحمي] / [البريد الإلكتروني المحمي]

عناوين بريد إلكترونيتين، والتي كانت مصحوبة في كثير من الأحيان بفيروسات تشفير في عام 2016. من هم الذين يعملون في توصيل الضحية بمهاجما. يتم إرفاق العناوين إلى الأنواع المختلفة من الفيروسات: da_vinci_code، no_more_ransom وهلم جرا. يوصى بشدة بالتواصل، وكذلك تحويل الأموال إلى المحتالين. يبقى المستخدمون في معظم الحالات دون كلمات مرور. وهكذا، إظهار أن تشييد عمل المتسللين، وجلب الدخل.

سيئة للغاية.

ظهرت في أوائل عام 2015، ولكن انتشر بنشاط فقط في السنة. مبدأ العدوى مطابق لمشكرات أخرى: تثبيت ملف من بريد إلكتروني، تشفير البيانات. مكافحة الفيروسات العادية، كقاعدة عامة، لا تلاحظ كسر الفيروس السيئ. لا يمكن لبعض الرمز تجاوز Windows UAC، لذلك لدى المستخدم الفرصة لاستعادة الإصدارات السابقة من المستندات. لم يقدم Decryptor بعد شركة واحدة تقوم بتطوير برنامج مكافحة الفيروسات.

extbl.

تشفير شائع جدا، الذي قدم مشكلة في العديد من المستخدمين. العثور على جهاز الكمبيوتر الشخصي، يغير الفيروس في غضون دقائق تمديد الملفات بواسطة NTBL. يتم إنشاء مستند الذي يمتزج فيه المهاجم المال. بعض الأصناف فيروس extbl. لا يمكن تدمير الملفات لاستعادة النظام، والذي يسمح لك بإعادة الوثائق المهمة. يمكن إزالة الفيروس نفسه من خلال العديد من البرامج، ولكن من الصعب للغاية فك الوثائق. إذا كان صاحب مكافحة الفيروسات المرخصة، فاستخدم الدعم الفني من خلال إرفاق عينات من البيانات المصابة.

Kukaracha.

شوهد Cacaracha Encrypter في ديسمبر 2016. الفيروس ذو اسم مثير للاهتمام يخفي ملفات مخصصة باستخدام خوارزمية RSA-2048، التي تتميز بمقاومة عالية. Kaspersky Anti-Virus حددته باسم Trojan-ransom.win32.scatter.lb. يمكن إزالة Kukaracha من الكمبيوتر بحيث لا تخضع العدوى للمستندات الأخرى. ومع ذلك، فإن المصابين اليوم يكاد يكون من المستحيل فك شفرة (خوارزمية قوية للغاية).

كيف يعمل برنامج Virus Encrypter

هناك عدد كبير من التشييك، لكنهم جميعا يعملون وفقا لمبدأ مماثل.

- ضرب كمبيوتر شخصيوبعد كقاعدة عامة، بفضل الملف المرفق إلى بريد إلكتروني. يتضمن التثبيت المستخدم نفسه عن طريق فتح المستند.

- إصابة الملف. تعرض جميع أنواع أنواع الملفات للتشفير (اعتمادا على الفيروس). يتم إنشاء مستند نصي يتم الإشارة إليه الاتصال بالتواصل مع المتسللين.

- كل شىء. لا يمكن للمستخدم الوصول إلى أي مستند.

القتال وسائل المختبرات الشعبية

أصبح حاملي التشفير الواسع الذين تم الاعتراف بهم باعتبارهم أخطر تهديدات بيانات المستخدم زخما للعديد من مختبرات مكافحة الفيروسات. توفر كل شركة شعبية لمستخدميها مع برامج للمساعدة في محاربة المشن. بالإضافة إلى ذلك، يساعد الكثير منهم في توثيق وثائق حماية المستندات.

فيروسات Kaspersky و Encrybers

واحدة من أشهر مختبرات مكافحة الفيروسات في روسيا والعالم تقدم اليوم أكثر الوسائل فعالية لمكافحة الفيروسات القابلة للمشي. سيكون الحاجز الأول لفيروس التشفير أمان Kaspersky Endpoint 10 مع التحديثات الأخيرةوبعد لن يفوت مكافحة الفيروسات ببساطة تهديدا للكمبيوتر (على الرغم من أن الإصدارات الجديدة قد لا تتوقف). لفك تشفير المعلومات، يقدم المطور مباشرة العديد من المرافق المجانية:، XoristDecryptor، Rakhnidecryptor و Dugryptor Decryptor. أنها تساعد في العثور على فيروس وتلتقط كلمة المرور.

دكتور. الويب والتشفير

توصي هذا المختبر باستخدام برنامج مكافحة الفيروسات، الميزة الأساسية التي تم حجز الملفات. تخزين مع نسخ من المستندات، بالإضافة إلى ذلك، محمية من وصول المهاجمين غير المصرح به. مالكي المنتج المرخص للدكتور الويب متاح للمساعدة في استدعاء المساعدة في دعم فنيوبعد صحيح، لا يمكن للمهنيين ذوي الخبرة تحمل دائما هذا النوع من التهديدات.

ESET NOW 32 و Encrypters

في الوقت نفسه، لم تظل هذه الشركة، وتزويد مستخدميها بحماية جيدة ضد اختراق الفيروسات إلى جهاز كمبيوتر. بالإضافة إلى ذلك، أصدر المختبر مؤخرا أداة مجانية مع قواعد البيانات ذات الصلة - ESET Crysis Decryptor. يعلن المطورون أنه سيساعد في الكفاح، حتى مع أحدث تشييك.

تاريخ النشر: 03/06/2016

في مؤخرا أصبحت المشينات أكثر الفيروس "البوب". مثل هذا الفيروس يقوم بتشفير جميع ملفاتك ويتطلب استردادا لهم. سحر كامل للفيروس في بساطته. encrypter جيدة لا "يسقط" مع مكافحة الفيروسات، ويمكن فك تشفير الملفات المشفرة تقريبا. ولكن، مثل أي فيروس، يمكنك حماية نفسك من العدوى مع مثل هذه الضرب.

كيف يعمل

أنا أفهم أنه ممل، ولكن دون معرفة النظرية لا يمكن أن تفعل :)

الفيروس القياسي تشفير بياناتك تعمل وفقا للمخطط التالي. تحصل على ملف مشكوك فيه البريد الإلكترونيوبعد انتهاك جميع قوانين المعلومات الذاتية للمعلومات، يمكنك إطلاق هذا الملف. يرسل الفيروس طلب إلى الخادم المتسلل. يتم إنشاء جيل مفتاح فريد من خلاله جميع الملفات الموجودة على جهاز الكمبيوتر الخاص بك مشفرة. يتم إرسال المفتاح إلى الخادم وتخزينه هناك.

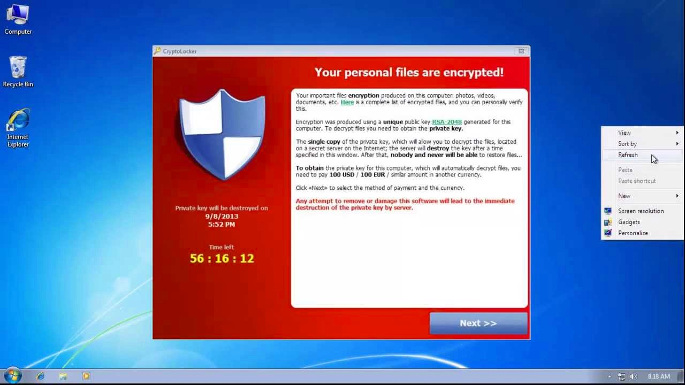

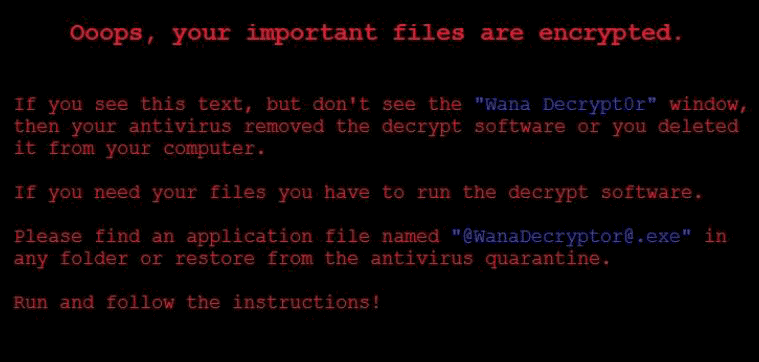

يظهر لك الفيروس النافذة (أو يغير سطح المكتب) مع تحذير واسترداد الفداء. بالنسبة لملفات فك التشفير، ستتطلب عدد معين من Bitcoins (Cryptocurrency المستخدمة على الإنترنت). في الوقت نفسه، لا يمكن فتح الملفات المشفرة وحفظها وتعديلها لأنها تشفير بإحكام مع خوارزمية مقاومة.

في الوقت نفسه، هناك بعض الفروق الدقيقة. يرم بعض التشفير بشكل عام المفتاح، وبالتالي دفع الفدية، لا تزال غير فك تشفير صورك ومقاطع الفيديو والملفات الأخرى.

تبدأ معظم التشفير في العمل بعد تلقي إجابة من خادم المهاجم. لذلك، هناك فرصة ضئيلة أن لدينا وقت لخفض الإنترنت، وسوف تقاطع أعمال الفيروس (ولكن من غير الواقعي تحويلها إلى ممارسة).

هناك أيضا منحنيات التشفير التي تخزن المفتاح على كمبيوتر الضحية، أو استخدام مفتاح واحد للجميع. للحصول على فك التشفير في مثل هذه الحالات موجودة المرافق الخاصة والخدمات من شركات مكافحة الفيروسات.

كيفية حماية نفسك من تشين

1) تثبيت مكافحة الفيروسات

إذا لم تكن قد قمت بعد بتثبيت مكافحة الفيروسات، فيجب عليك القيام بذلك. حتى في مكافحة الفيروسات المجانية أفاست أو أفيرا ستحميك في 80٪ من الحالات.

مثل مصدر منذ فترة طويلة المشفرين الأكثر شعبية مختبرات مكافحة الفيروسات، وبالتالي يمكنهم حسابها وحظر عملهم.

2) استخدام الإصدار الأخير متصفح

غالبا ما تستخدم الفيروسات نقاط الضعف في المتصفح لإصابة جهاز الكمبيوتر الخاص بك. لذلك، من المهم تحديث المتصفح باستمرار، لأن التحديثات تصحح نقاط الضعف الحرجة و 0 أيام في المتصفحات. بشكل طبيعي، تخرج التحديثات فقط للمتصفحات الشائعة. وبالتالي، فإن استخدام متصفح غريبة (نوع أرورا أو، لا سمح الله، TheWorld) يعرض لك أقوى مخاطر.

3) لا تقم بتشغيل ملفات مشبوهة.

في 90٪ من الحالات، يتم إرسال التشفر إلى الضحايا في شكل البريد الإلكتروني عبر البريد الإلكتروني. لذلك، لا تفتح أحرفا من عناوين غير مألوفة ومع محتوى مشبوه. عادة ما سار التشفرون عبر الإنترنت في شكل PSEDO-PDF. هؤلاء .. pdf.exe. بشكل طبيعي، يعني الأخير ملف تنفيذي. بموجبها يخفي الفيروس. من الضروري تشغيله، ويمكنك أن تنسى الصور الثمينة من مستندات الإجازة والعمل.

4) مخاطر الشركات

إذا كنت تعمل في شركة كبيرة، ثم كن حذرا. يمكنك أن تصبح ضحية لهجوم تهدف. في مثل هذه الحالات، يكتشف المهاجمون جميع المعلومات المهمة عن الشركة، موظفيها. ونتيجة لذلك، سيعقد المهاجمون هجوما متنكر. على سبيل المثال، يمكنك الحصول على تقرير عن العمل مع البريد الإلكتروني للشركات (مقدما اخترق)، والذي سيبدو وكأنه مراسلات عادية، ولكن سوف يصيبك بتشينج.

لذلك، كن حذرا وتحديث مكافحة الفيروسات والمتصفح بانتظام. كما لا تبدأ الملفات مع توسع مشكوك فيها.

5) الحفاظ على معلومات مهمة بانتظام (النسخ الاحتياطي)

يجب أن تحتوي جميع الملفات المهمة على نسخة احتياطية. ستحميك ليس فقط من التشفير، ولكن أيضا من أبسط قوة القاهرة (تم إيقاف الكهرباء، وكسر كمبيوتر محمول). يفعل النسخ الاحتياطي يمكنك بشكل مختلف. يمكنك حفظ جميع المعلومات المهمة على محرك أقراص فلاش USB. يمكنك حفظ كل شيء في "السحابة" أو في تخزين ملفات شهير (Dropbox، إلخ). ويمكنك صنع أرشيف جاسي وأرسلها إلى نفسك عبر البريد الإلكتروني.

ما الذي عليك عدم فعله

1) اتصل بجهاز الكمبيوتر

يمكنك أن تعد بالتخلص من الفيروس وإرجاع الوصول إلى الملفات. ولكن من غير المرجح أن يكون شخص ما قادر عليه. يجب أن يكون مفهوما أن خوارزميات التشفير قد اخترعت في الأصل بحيث لا أحد قد فكفهم دون مفتاح. لذلك، للذهاب إلى "مساعدة الكمبيوتر" لا يهمني ما أرم المال في مهب الريح.

2) نأمل فقط من أجل مكافحة الفيروسات

لا يحصى مخططات المستنفدة. لذلك، لا تكشف الفيروسات دائما عن الفيروسات. هذا يرجع إلى شيء كبير لأنه من الناحية الفنية بحتة ليس فيروسا، لأنه لا يصدر خطرا، وبالتالي فإن محلل مكافحة الفيروسات لا يكشف عن عمل مثل هذا الفيروس.

3) كن ساذجا على أساس Linux

غالبا ما تسمع أنه لا توجد فيروسات تحت Linux وهذا النظام آمن للغاية وغير قابل للإعجاب. فقط هنا توزيعات على Linux ليست محمية من الفيروسات، وعدم السماح لك ببساطة ب "تطلق النار على نفسك سيرا على الأقدام"، I.E. لا تعطي المستخدم الوصول إلى تغيير ملفات النظام والإعدادات. لذلك، يمكن فقط بدء تشغيل "تشييد Linux" إذا تم استلام الوصول إلى الجذر. آمل أن لا تحتاج إلى إخبار المستخدمين Linux بإطلاق تطبيقات مشكوك فيها من الغباء المذهل :)

الاستنتاجات

كما يظهر من تشفير الوباء الحديث، يتم حفظ جميع الأساليب الجيدة القديمة للدفاع عن النفس والسيطرة على الذات. المعرفة الخاصة ليست ضرورية، لا تحتاج برامج خاصةوبعد ل عمل آمن لديك فقط مكافحة الفيروسات ومتصفح محدث ورؤوس على الكتفين.

أحدث نصائح للقسم "أجهزة الكمبيوتر والإنترنت":

Virus-Encripter هو برامج ضارة يتم بخصوصها في كمبيوتر المستخدم، يؤثر على الملفات القرص الصلب وبالنسبة للبيانات فك التشفير تتطلب مكافأة النقود. ملفات الضحايا الرئيسية هي ملفات التنسيق. mp3، .doc، .docx، .pdf، .jpg، .rar. آخر.

كيفية حماية جهاز الكمبيوتر الخاص بك من فيروسات تشينوبتر؟ النظر في استخدام مثال Windows 7.

إعداد أمان الكمبيوتر الشخصي من فيروسات Encrybers

لحماية الكمبيوتر من فيروسات التشفير، يجب عليك اتباع التعليمات.

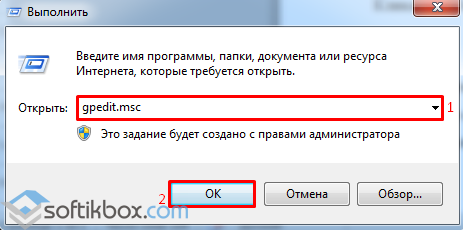

انقر فوق "WIN + R" وأدخل "gpedit.msc".

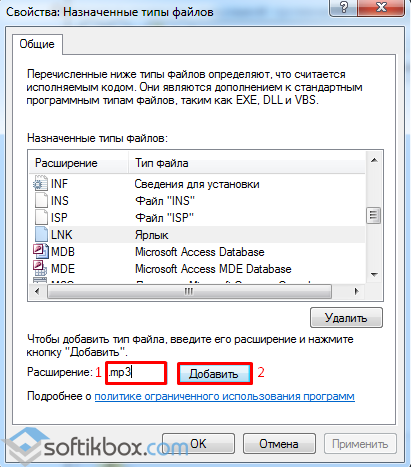

يفتح محرر سياسة المجموعة المحلية. انتقل إلى العنوان: "تكوين الكمبيوتر"، "تكوين Windows"، "إعدادات الأمان"، "نهج الاستخدام المحدود". افتح ملف "أنواع الملفات المعينة".

![]()

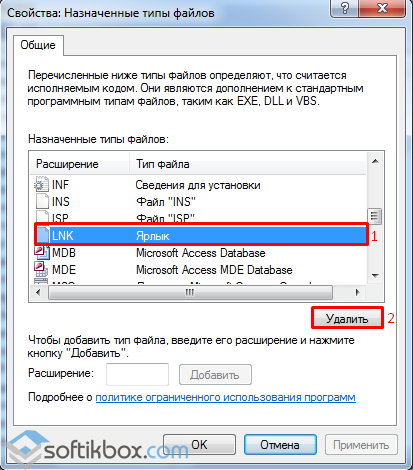

نحن نزيل تسمية LNK.

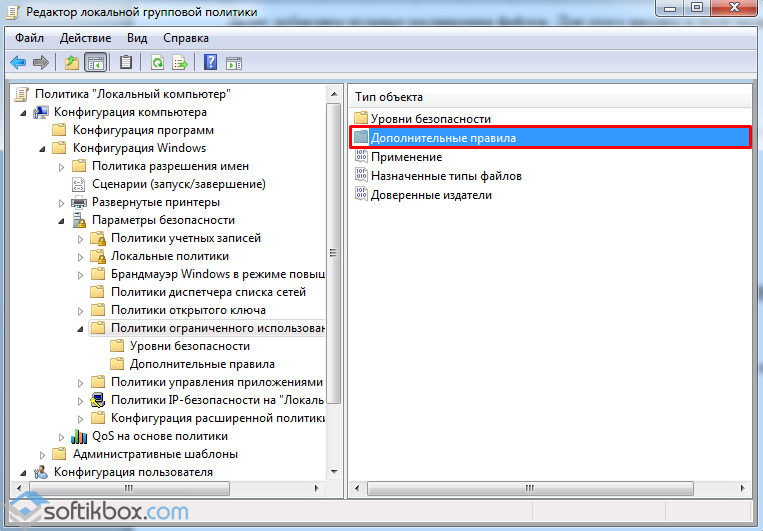

بعد إضافة ملحقات، انتقل إلى مجلد "نهج الاستخدام المحدود" ثم في "قواعد إضافية".

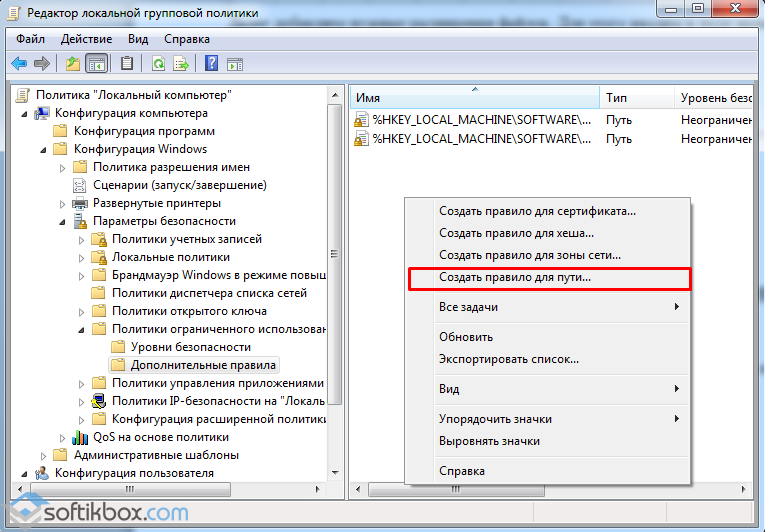

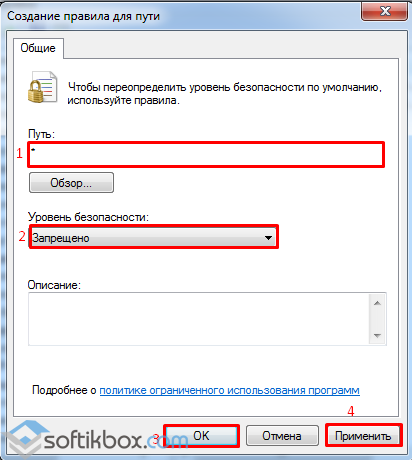

في مجلد "قواعد إضافية"، انقر بزر الماوس الأيمن فوق مكان فارغ واختر "إنشاء قاعدة للمسار".

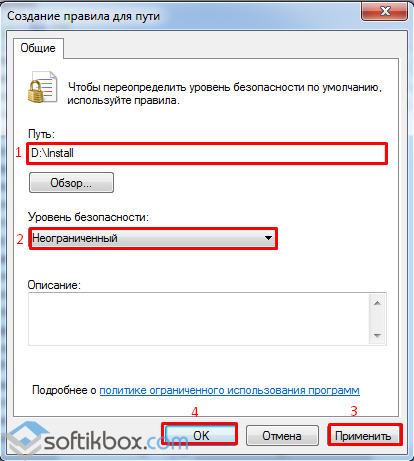

على القرص "D"، قم بإنشاء مجلد "تثبيت". في مربع الحوار "إنشاء قاعدة المسار"، أدخل عنوان المجلد "D: \\ Install". نضع مستوى غير محدود من الأمان، انقر فوق "تطبيق" و "موافق".

الآن مرة أخرى إنشاء قاعدة جديدة للطريقة. فقط بدلا من تعيين الاسم * وتمص على مستوى الأمان "ممنوع". انقر فوق "تطبيق" و "موافق".

أعد تشغيل الكمبيوتر.

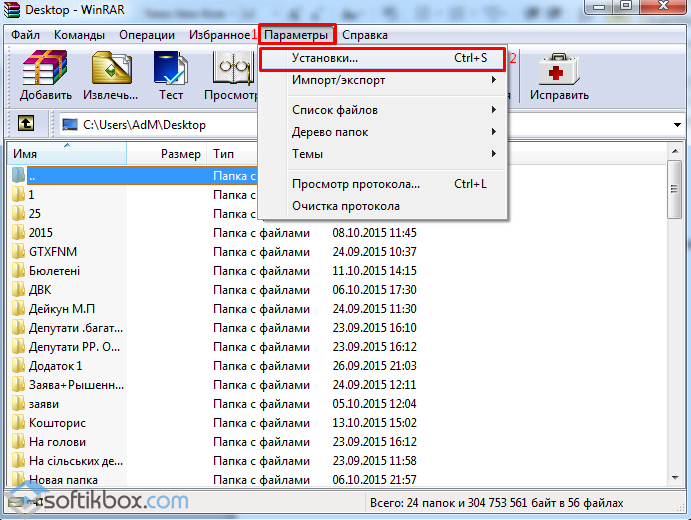

الآن نركض WinRAR ليس أقل من الإصدار الثالث. انقر فوق "المعلمات" و "التثبيت".

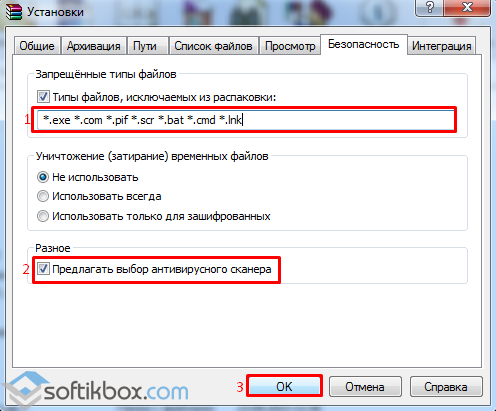

انتقل إلى علامة التبويب "الأمان". نحن نضع قائمة كاملة من ملحقاتنا ووضع علامة "عرض ماسح ضيئي لمكافحة الفيروسات".

أعد تشغيل الكمبيوتر. الآن جهاز الكمبيوتر الخاص بك محمي بالكامل من فيروسات تشينجتر.

مواصلة موكبها الاكتئاب على الشبكة، وتصفص أجهزة الكمبيوتر وتشفير البيانات الهامة. كيفية حماية نفسك من التشفير، وحماية النوافذ من الابتزاز - هي بقع، يتم إصدار التصحيحات لملفات فك شفرة وعلاجها؟

فيروس جديد encrypter 2017 تريد البكاء يستمر في إصابة الكمبيوتر والكمبيوتر الخاص للشركات. د شيرب من الهجوم الفيروسي لديه 1 مليار دولاروبعد لمدة 2 أسابيع، المصاب في تشين فيروس 300 ألف جهاز كمبيوترعلى الرغم من التحذيرات والإجراءات الأمنية.

فيروس تشفير السنة 2017 وهذا هو - كقاعدة عامة، يمكنك "التقاط"، وسوف تبدو، على المواقع الأكثر ضارة، مثل الخوادم المصرفية مع وصول المستخدم. ضرب القرص الصلب للضحية، وتشييد "يستقر" في مجلد النظام System32.وبعد من هناك البرنامج يطفئ على الفور من مكافحة الفيروسات و يقع في "autorun" بعد كل إعادة تشغيل، برنامج التشفير يعمل في التسجيل، بدء عملك الأسود. يبدأ Encrypter في تحميل نسخ مماثلة من البرامج مثل الفدية أو طروادةوبعد كما يحدث في كثير من الأحيان تشينب التبخر الذاتيوبعد قد يتم تقصير هذه العملية، وقد تحدث أسابيع - حتى يزيل الضحية غير نادرا.

في كثير من الأحيان ملثمين تحت الصور العادية، الملفات النصية ، ولكن جوهر هو دائما وحده - هذه الملفات القابلة للتنفيذ مع Extension.exe، .drv، .xvd؛ بعض الأحيان - libraries.dll.وبعد في معظم الأحيان يكون الملف غير ضار تماما، على سبيل المثال " وثيقة. وثيقة"، أو " picture.jpg."، حيث يتم كتابة التمديد يدويا، و النوع الحقيقي من الملف مخفي.

بعد الانتهاء من التشفير، يرى المستخدم بدلا من الملفات المألوفة مجموعة من الأحرف "العشوائية" في العنوان والداخل، وتغييرات التوسع في الأكثر مجهولة - .no_more_ransom، .xdata. آخر.

فيروس تشينرابتر 2017 تريد أن تبكي - كيفية حماية نفسكوبعد أود أن ألاحظ على الفور أن تريد البكاء مدة جماعية لجميع الفيروسات من التشييك والمطاولين، لأن أجهزة الكمبيوتر المصابة مؤخرا في أغلب الأحيان. لذلك، سيكون حوالي S اسأل من تشييك وير الفدية، والتي هي مجموعة رائعة: breaking.dad، no_more_ransom، xdata، extbl، أريد أن أبكي.

كيفية حماية ويندوز من encrypter. – eternalblue عبر بروتوكول ميناء SMB.

حماية النوافذ من Encrypter 2017 - القواعد الأساسية:

- تحديث Windows، الانتقال في الوقت المناسب إلى نظام التشغيل المرخص (ملاحظة: لا يتم تحديث إصدار XP)

- تحديث قواعد بيانات مكافحة الفيروسات وجدران الحماية عند الطلب

- الحد من الرعاية عند تنزيل أي ملفات (القطط "لطيف" يمكن أن تتحول إلى فقدان جميع البيانات)

- دعم معلومات مهمة على حاملة قابلة للاستبدال.

Virus-Encrypter 2017: كيفية علاج و فك تشفير الملفات.

على أمل الحصول على برنامج مكافحة الفيروسات، يمكنك أن تنسى وحدة فك الترميز لفترة من الوقتوبعد في المختبرات كاسبيرسكي، الدكتور الويب، أفاست! وغيرها من الفيروسات لا يوجد حل لعلاج الملفات المصابةوبعد في الوقت الحالي، من الممكن إزالة الفيروس بمساعدة مكافحة الفيروسات، لكن الخوارزميات تعيد كل شيء "في دوائر" بعد.

البعض يحاول تطبيق الأداة المساعدة Recistordecryptorلكنه لن يساعد: خوارزمية لفيروسات فك التشفير لم يتم تجميعها بعدوبعد كما أنه غير معروف تماما كيف يتصرف الفيروس إذا لم يتم حذفه، بعد تطبيق هذه البرامج. في كثير من الأحيان يمكن أن تتحول إلى محو جميع الملفات - في مجال هؤلاء الذين لا يريدون دفع ثمن المهاجمين، مؤلفي الفيروس.

في الوقت الحالي، فإن الطريقة الأكثر كفاءة للعودة البيانات المفقودة هي نداء لأولئك. مزود الدعم برنامج مضاد للفيروساتالتي تستخدمها. للقيام بذلك، أرسل حرفا، أو استخدم النموذج للحصول على تعليقات على موقع الشركة المصنعة. في المرفق، تأكد من إضافة ملف مشفرة، وإذا كانت هناك نسخة من الأصل. هذا سوف يساعد المبرمجين في تجميع الخوارزمية. لسوء الحظ، بالنسبة للكثيرين، يصبح الهجوم الفيروسي مفاجأة كاملة، والنسخ ليست في بعض الأحيان تعقد الوضع.

طرق صريحة علاج Windows من Encrypterوبعد لسوء الحظ، في بعض الأحيان يجب عليك اللجوء إلى التنسيق الكامل لمحرك الأقراص الثابتة، والذي يستلزم التغيير الكامل لنظام التشغيل. سيتم استعادة العديد من الأشخاص من قبل النظام، لكن هذا ليس إخراج - حتى هناك "التراجع" سوف يتخلص من الفيروس، فسيظل الملفات لا تزال تبقى متقاطعة.