Protection contre le virus de la cryptage Windows 7. Qu'est-ce que le crypter

Nouveau virus Petya.a est devenu extorsionniste, peut-être, le principal événement de la semaine dernière. L'attaque virale a conduit à l'infection de centaines de milliers d'ordinateurs non seulement en Russie et dans les pays de la CEI, mais également dans le monde entier. Il n'y a pas de consensus qui pourrait causer (par exemple, pas pertinent version Windows) Et qui est dans la zone de danger: Seules les institutions, les banques, les structures d'État ou tous les ordinateurs exécutant Windows, il est nécessaire de protéger leur système à l'avance. Comment vous protéger du virus de petya chiffre?

Original virus de Petya Pour la première fois, a montré une activité en 2016. Le développeur utilise des solutions Janus Cybercrime Solutions. Il y a aussi un compte Twitter - les attaquants utilisés compte @Janussecrétary après avoir piraté un compte d'attaquant, créant le virus de Chimera. Rappeler, puis dans accès ouvert ont été publiés des clés qui vous permettent de revenir à l'état initial Fichiers affectés par le crypter.

Après l'épidémie du virus de NotTetiCa, qui a débuté en juin, les auteurs de l'extorsionniste d'origine ont fait une autre déclaration. Il est devenu connu qu'ils étaient engagés dans l'apprentissage de NotTetiCa, et tente également d'utiliser Petya Keys pour déchiffrer des fichiers. Cependant, de nombreux spécialistes ont immédiatement suggéré que cela ne fonctionnerait pas. Le nouveau virus fonctionne autrement - il apporte délibérément de graves modifications à la structure du disque (y compris le cryptage de l'enregistrement MFT), et supprime également complètement la clé. Très probablement, les fichiers blessés sont déjà physiquement impossibles à décrypter complètement.

PETYA.A Méthode de propagation du virus

La propagation d'un nouveau virus se produit avec l'aide d'une attaque de phishing conventionnelle (faisant un code malveillant sous la forme de pièces jointes sur adresses mail). Toute lettre suspecte contenant une pièce jointe est une source potentielle de menace.

En règle générale, les investissements sont distribués en tant que documents Microsoft Word.Mais il peut y avoir d'autres fichiers. Il ne sera pas superflu ici, ce qui vous rappelle encore une fois de base.

Après avoir ouvert une pièce jointe douteuse, une infection par ordinateur se produit et le virus crypte l'enregistrement de démarrage principal.

Quel est le danger de Petya.A Virus?

DÉCIPHERING Le système en échange de la rédemption d'argent est une méthode assez courante et ordinaire pour les cyber-coudes classiques. Cependant, comme pour le code malveillant lui-même, selon des sources faisant autorité, il ne sera pas dilettanique.

Ce n'est pas simplement un extorsionniste viral. Conditions techniques et équipements de la Commission de cette Kiberatka élimine la version de la fraude de réseau habituelle. Selon un certain nombre d'analystes, le virus a des racines politiques.

Cependant, nous sommes plus préoccupés par ses conséquences. New Petya Virus cryptes disque dur Et efface l'enregistrement de démarrage, qui complique extrêmement la récupération des informations dans le cas d'une infection système. Comment se défendre?

Comment se protéger du virus Petya.A

Après avoir analysé le travail du crypter, Symantec a publié un moyen facile de protéger. L'essence de cette méthode est de créer sur disque système Un dossier spécial qui devrait convaincre Peya.a qu'il est entré dans le système déjà infecté plus tôt.

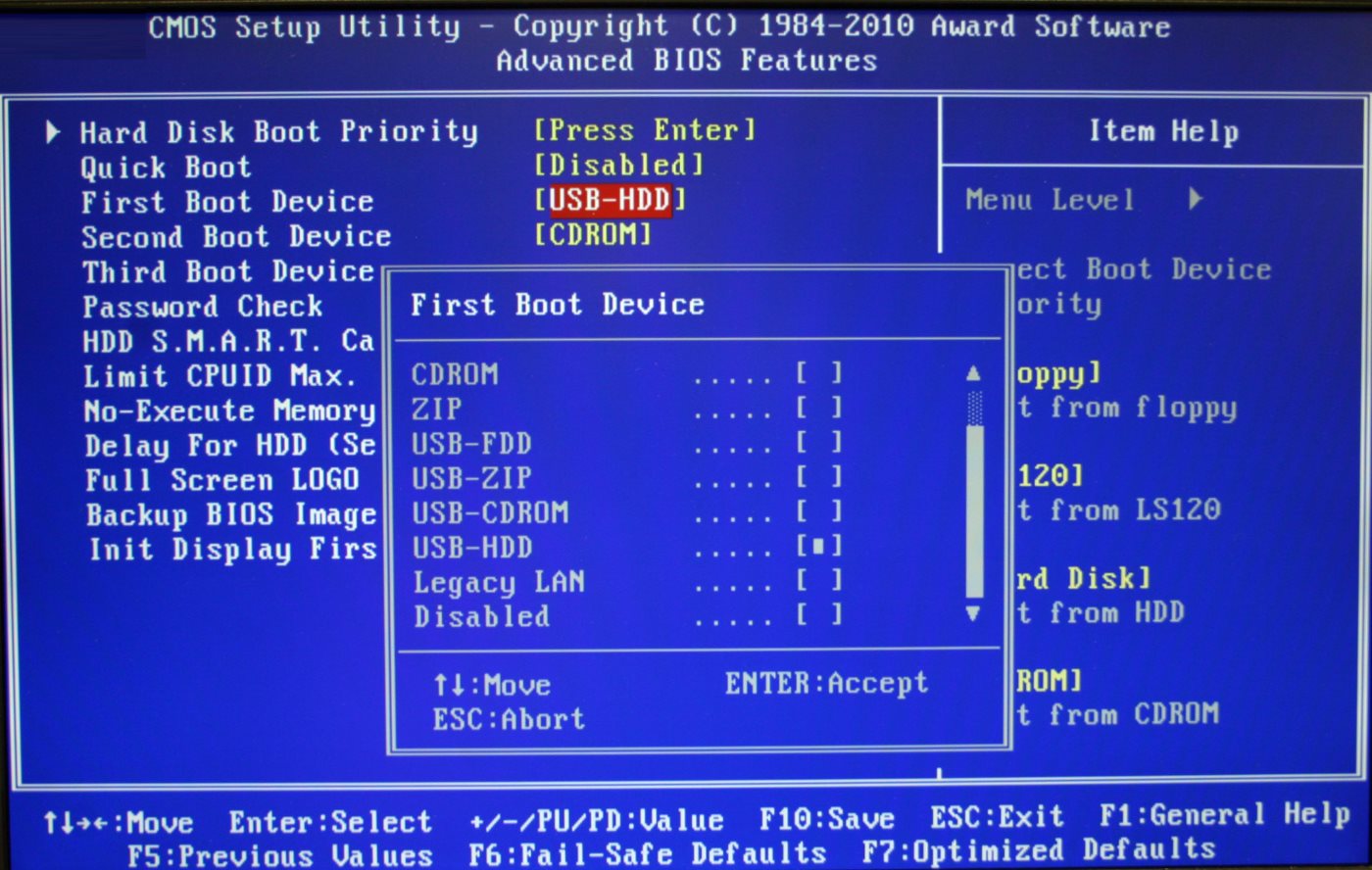

1. Ouvrez le Bloc-notes Windows habituel

2. Sélectionnez l'onglet Déposeret cliquez sur le point Enregistrer sous

4. Définissez le nom du fichier PERFC et définissez l'extension. .dll (Type de fichier - Valeur - Tous les fichiers)

3. Déplacez-le en C: \\ Windows.

5. Cliquez sur le fichier avec le bouton droit de la souris et sélectionnez l'élément. Propriétés. Définissez l'attribut - "Lecture seule".

Découverte ce fichierLe virus cessera de travailler sans conséquences pour le système.

Absolument cette méthode Vous ne pouvez pas être attribué en tant que solution finale au problème, mais comme mesure de précaution qui vous permet de vous protéger du virus du crypter Petya aujourd'hui, recommandé pour l'exécution sur tous les systèmes exécutant Windows.

Récemment, Janus Cybercrime Solutions a à nouveau montré une activité. Sur le portail méga.nz, une archive avec une clé principale a été publiée, qui peut être utilisée pour toutes les versions de Petya: la première version de 2016, la deuxième modification (intégrée à l'extorsion de MISCHA), ainsi que nouvelle versionqui est connu comme Goldeneye. Un certain nombre de spécialistes ont déjà vérifié l'authenticité de la clé et confirmée qu'il peut être utilisé pour accéder à l'archive.

Nous rappellerons plus tôt les experts réussis à contourner le cryptage de la première version de Petya, toutefois, la publication de la clé principale vous permettra de faire ce processus plus rapidement et d'accroître la probabilité de succès.

Il est déjà connu que cette clé n'auraidera pas les victimes de malware NOTPETYA - Le virus est significativement différent (les virus n'ont emprunté qu'une partie du code).

Les technologies modernes permettent aux pirates informatiques d'améliorer constamment les méthodes de fraude par rapport à utilisateurs ordinaires. En règle générale, à ces fins, le logiciel viral est utilisé, pénétrant dans l'ordinateur. Les virus cryptage sont particulièrement dangereux. La menace est que le virus se propage très rapidement, crypter des fichiers (l'utilisateur n'est tout simplement pas en mesure d'ouvrir un seul document). Et si c'est assez simple, alors beaucoup plus difficile de déchiffrer les données.

Que faire si le virus crypté les fichiers sur l'ordinateur

Chacun, même les utilisateurs ayant un puissant logiciel antivirus sont assurés en attaquant un crypter. Les cryptage des fichiers Troyans sont représentés par divers Code, qui peuvent ne pas être sous l'antivirus. Les pirates parviennent même à attaquer une grande entreprise qui ne s'occupait pas de la protection nécessaire de leurs informations. Ainsi, "Picing" dans En ligne, le programme Crypter, il est nécessaire de prendre un certain nombre de mesures.

Les principaux signes d'infection - le travail lent de l'ordinateur et la modification des noms des documents (vous pouvez remarquer sur le bureau).

- Redémarrez l'ordinateur pour interrompre le cryptage. Lorsque vous allumez, ne confirmez pas le lancement de programmes inconnus.

- Exécutez l'antivirus s'il n'a pas été attaqué un crypter.

- Des copies aideront à restaurer des informations dans certains cas. Pour les trouver, ouvrez les «propriétés» du document crypté. Cette méthode fonctionne avec les données d'expansion des voûtes cryptées, qui sont des informations sur le portail.

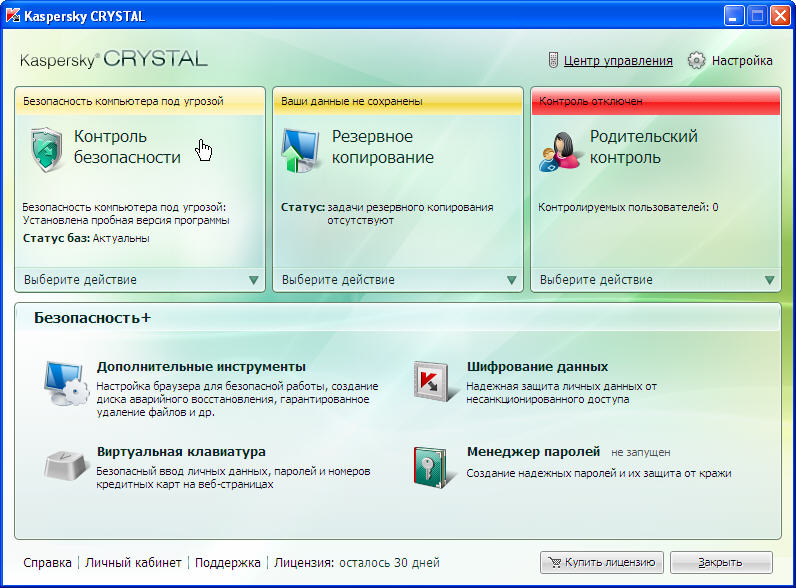

- Téléchargez l'utilitaire de la dernière version pour lutter contre les virus-encrypters. L'offre la plus efficace de Kaspersky Lab.

Virus de cryptés en 2016: exemples

Lorsqu'il s'agit de toute attaque virale, il est important de comprendre que le code change très souvent, complété par la nouvelle protection contre les antivirus. Bien entendu, les programmes de protection ont besoin d'un certain temps car le développeur ne met pas à jour la base. Nous avons sélectionné les virus les plus dangereux-chiffres de temps récents.

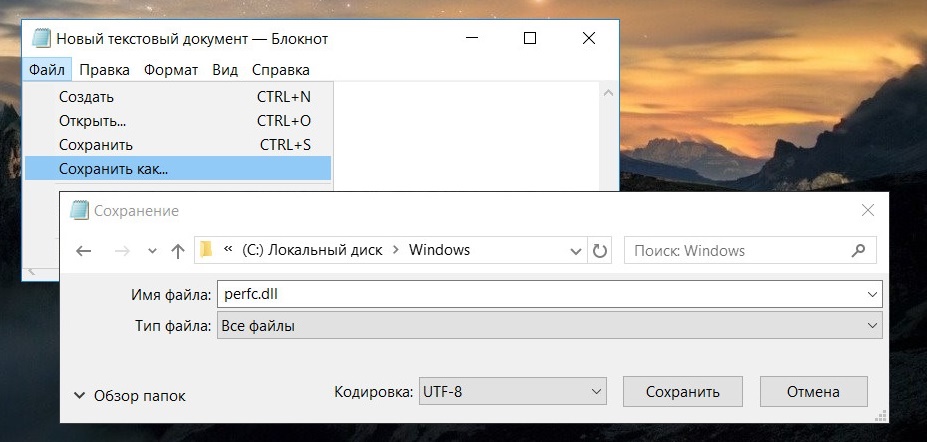

Ishtar ransomware

Ishtar - cryppéral extorquant de l'argent de l'utilisateur. Le virus a été vu à l'automne 2016, infecté par un grand nombre d'utilisateurs d'utilisateurs de la Russie et d'un certain nombre d'autres pays. Il s'applique à l'aide de la distribution par courrier électronique, dans laquelle les documents imbriqués se déroulent (installateurs, documents, etc.). ISHTAR infecté par le cryppérer est obtenu au nom de la console "ISHTAR". Le processus crée un document de test dans lequel il est indiqué où chercher le mot de passe. Les attaquants ont besoin de 3 000 à 15 000 roubles pour cela.

Le danger du virus ISHTAR est qu'aujourd'hui, il n'y a pas de déchiffreur qui aiderait les utilisateurs. Sociétés engagées dans la création de logiciels antivirus, il est nécessaire de déchiffrer le code complet. Maintenant, vous ne pouvez isoler que des informations importantes (s'ils revêtent une importance particulière) à un support séparé, en attente de la production de l'utilitaire capable de déchiffrer les documents. Il est recommandé de réinstaller le système d'exploitation.

Néitrino.

Le crypter Nitrino est apparu sur les espaces publics en 2015. Sur le principe d'attaques similaires à d'autres virus de cette catégorie. Modifie les noms des dossiers et des fichiers en ajoutant "néitrino" ou "neutrino". Décapages Le virus est confronté à la difficulté - tous les représentants des entreprises antivirus ne sont pas pris pour cela, faisant référence à un code très complexe. Certains utilisateurs peuvent aider à restaurer la copie de l'ombre. Pour ce faire, cliquez avec le bouton droit sur le document crypté, accédez aux propriétés, à l'onglet Version précédente, cliquez sur Restaurer. Il ne sera pas superflu d'utiliser l'utilité libre du laboratoire de Kaspersky.

Portefeuille ou .wallet.

Le virus du portefeuille est apparu à la fin de 2016. Dans le processus d'infection, modifie le nom des données sur le "nom" ou similaire. Comme la plupart des virus de crypter, entre dans le système par des pièces jointes dans des emails envoyés par des intrus. Depuis que la menace est apparue tout récemment, les programmes antivirus ne le remarquent pas. Une fois que le cryptage crée un document dans lequel le fraudeur indique le courrier à communiquer. Actuellement, les développeurs de logiciels anti-virus travaillent sur la déchiffrement du code du virus du crypter. [Email protégé] Les utilisateurs d'attaque ne peuvent qu'attendre. Si les données sont importantes, il est recommandé de les garder sur stockage externeNettoyer le système.

Énigme.

Enigma virus Le cryptage a commencé à infecter des ordinateurs d'utilisateurs russes à la fin d'avril 2016. Le modèle de cryptage AES-RSA est utilisé, qui se trouve dans la plupart des virus les plus extorbables. Le virus pénètre dans l'ordinateur à l'aide d'un script qui commence par l'utilisateur en ouvrant les fichiers d'un email suspect. Il n'y a toujours pas d'outil universel pour lutter contre le cryptage Enigma. Les utilisateurs autorisés à Antivirus peuvent demander de l'aide sur le site officiel du développeur. Aussi trouvé une petite "échappatoire" - Windows UAC. Si l'utilisateur clique sur "NO" dans la fenêtre, qui apparaît dans le processus d'infection avec le virus, il sera en mesure de restaurer ultérieurement des informations à l'aide de copies shadales.

Granit.

Le nouveau virus-crypter Granit est apparu à l'automne 2016. L'infection se produit sur le script suivant: l'utilisateur démarre un programme d'installation qui infecte et chiffre toutes les données sur le PC, ainsi que des lecteurs connectés. Se battre avec le virus est difficile. Pour supprimer, vous pouvez utiliser des utilitaires spéciaux de Kaspersky, mais il n'a pas été en mesure de déchiffrer le code. Cela aidera peut-être à la restauration des versions de données précédentes. En outre, un spécialiste qui a beaucoup d'expérience peut déchiffrer, mais le service coûte cher.

Tyson.

Il a été récemment vu. Il s'agit d'une extension du crypter déjà connu NO_MORE_RANSOM, que vous pouvez apprendre sur notre site. Entre les ordinateurs personnels de courrier électronique. Beaucoup de PC corporatifs ont été attaqués. Le virus est créé document texte Avec l'instruction de déverrouillage, offre de payer "Ransom". Tyson Crypter est apparu récemment, il n'y a donc aucune clé pour déverrouiller encore. Le seul moyen de restaurer les informations est de revenir versions précédentesS'ils ne sont pas supprimés par le virus. Bien sûr, vous pouvez avoir une chance, transférer de l'argent au score spécifié par les attaquants, mais rien ne garantit que vous recevrez un mot de passe.

Spora.

Au début de 2017, un certain nombre d'utilisateurs sont devenus une victime du nouveau crypter Spora. Selon le principe de fonctionnement, il n'est pas très différent de son collègue, mais il offre plus de performances professionnelles: les instructions sur l'obtention d'un mot de passe sont mieux compilées, le site Web semble plus beau. Un écran de cryptage virus SPORA en C, utilise une combinaison de RSA et d'AES pour chiffrer les données de la victime. L'attaque était généralement des ordinateurs sur lesquels le programme comptable 1C est activement utilisé. Le virus, caché sous la prévision d'un récit simple dans le format.pdf, oblige les employés d'entreprises à le gérer. Le traitement n'a pas encore été trouvé.

1C.Drop.1

Ce cryptage de virus est destiné à 1C est apparu à l'été 2016, enfreignant les travaux de nombreuses comptables. Conçu était spécifiquement pour les ordinateurs sur lesquels logiciel 1c. Trouver via le fichier dans un courrier électronique au PC, offre au propriétaire de mettre à jour le programme. Quel que soit l'utilisateur cliqué sur le virus, le virus commencera au cryptage. Les experts "Dr.Web" travaillent sur les outils de déchiffrement, mais n'ont pas encore été trouvés. Semblable à ce code complexe qui peut être dans plusieurs modifications. Protéger de 1C.Drop.1 n'est que la vigilance des utilisateurs et l'archivage régulier de documents importants.

lE CODE DE DE VINCI.

Nouveau crypter avec un nom inhabituel. Un virus est apparu au printemps 2016. Les prédécesseurs sont caractérisés par un code amélioré de code et de cryptage résistant. Da_vinci_code infecte l'ordinateur grâce à l'application exécutive (ci-joint, en règle générale, à e-mail) que l'utilisateur commence indépendamment. Code Da Vinci Code Crypter (Da Vinci Code) copie le corps dans le répertoire système et le registre, fournissant un démarrage automatique lorsque Windows est activé. Un identifiant unique est attribué à l'ordinateur de chaque victime (aide à obtenir un mot de passe). Il est presque impossible de déchiffrer les données. Vous pouvez payer de l'argent aux intrus, mais personne ne garantit le mot de passe.

[Email protégé] / [Email protégé]

Deux adresses électroniques, qui étaient souvent accompagnées de virus cryptage en 2016. Ce sont eux qui servent à communiquer la victime avec un attaquant. Les adresses aux types de virus les plus différents sont joints: da_vinci_code, no_more_ransom, etc. Il est extrêmement recommandé de communiquer, ainsi que de transférer de l'argent aux fraudeurs. Les utilisateurs sont dans la plupart des cas sans mots de passe. Ainsi, montrant que les cryptres des intrus travaillent, apportant un revenu.

Breaking Bad.

Il est apparu au début de 2015, mais ne s'est activement diffusé que dans un an. Le principe d'infection est identique à d'autres encrypes: installation d'un fichier à partir d'un courrier électronique, de cryptage de données. Les antivirus ordinaires, en règle générale, ne remarquent pas le mauvais virus. Certains code ne peuvent pas contourner Windows UAC, l'utilisateur a donc la possibilité de restaurer les versions précédentes des documents. Le Decryptor n'a pas encore introduit une société unique en développement de logiciels antivirus.

Xtbl

Encryption très courant, qui a donné des problèmes à de nombreux utilisateurs. Trouver sur le PC, le virus dans une affaire de minutes change l'extension des fichiers par NTBL. Un document est créé dans lequel l'attaquant extorde de l'argent. Quelques variétés xTBL Virus Impossible de détruire des fichiers pour restaurer le système, ce qui vous permet de retourner des documents importants. Le virus lui-même peut être supprimé par de nombreux programmes, mais il est très difficile de déchiffrer les documents. S'il s'agit du propriétaire d'un antivirus sous licence, utilisez le support technique en fixant des échantillons de données infectées.

Kukaracha.

Cacaracha Crypter a été vu en décembre 2016. Le virus avec un nom intéressant se cache fichiers personnalisés En utilisant l'algorithme RSA-2048, caractérisé par une résistance élevée. Kaspersky Anti-Virus le désignait comme trojan-ransom.win32.Scatter.lb. Kukaracha peut être retiré de l'ordinateur pour que l'infection ne soit pas soumise à d'autres documents. Cependant, infecté aujourd'hui est presque impossible à déchiffrer (un algorithme très puissant).

Comment fonctionne un crypter virus?

Il y a un grand nombre de cryptes, mais ils travaillent tous selon un principe similaire.

- Frappe ordinateur personnel. En règle générale, grâce au fichier joint à un courrier électronique. L'installation inclut l'utilisateur lui-même en ouvrant le document.

- Infection de fichier. Enviquement, tous les types de types de fichiers sont soumis à un cryptage (selon le virus). Un document texte est créé dans lequel les contacts sont indiqués pour communiquer avec des intrus.

- Tout. L'utilisateur ne peut avoir accès à aucun document.

Combattre des moyens de laboratoires populaires

Les détenteurs de cryptage généralisés reconnus comme les menaces les plus dangereuses des données des utilisateurs sont devenues une impulsion pour de nombreux laboratoires antivirus. Chaque entreprise populaire fournit à ses utilisateurs des programmes pour aider à combattre les crypters. De plus, beaucoup d'entre eux aident à déchiffrer des documents de protection des documents.

Virus de Kaspersky et Crymes

L'un des laboratoires anti-virus les plus célèbres de la Russie et du monde offre aujourd'hui les moyens les plus efficaces pour lutter contre les virus extorquables. La première barrière pour le virus de cryptage sera Kaspersky Endpoint Security 10 avec mises à jour récentes. L'antivirus ne manquera tout simplement pas une menace pour l'ordinateur (cependant, de nouvelles versions ne peuvent pas arrêter). Pour déchiffrer des informations, le développeur présente directement plusieurs utilitaires libres :, XoristDecryptor, Rakhnidecryptor et Ransomware Decryptor. Ils aident à trouver un virus et à prendre le mot de passe.

Dr. Web et chiffrement

Ce laboratoire recommande d'utiliser leur programme antivirus, la principale caractéristique qui a été réservé des fichiers. Stockage avec des copies de documents, en outre, protégés de l'accès non autorisé d'attaquants. Propriétaires du produit sous licence Dr. Web est disponible pour obtenir de l'aide pour aider à l'aide soutien technique. True, les professionnels expérimentés ne peuvent pas toujours supporter ce type de menaces.

ESET Hood 32 et crypters

Dans le même temps, cette entreprise ne restait pas restée, fournissant à ses utilisateurs une bonne protection contre la pénétration de virus à un ordinateur. De plus, le laboratoire a récemment publié un utilitaire gratuit avec des bases de données pertinentes - ESET CrysisCryptor. Les développeurs déclarent que cela aidera à la lutte, même avec les nouveaux crypters.

Date de publication: 03/06/2016

DANS dernièrement Les chiffreurs sont devenus le virus le plus "pop". Un tel virus crypte tous vos fichiers et nécessite une rédemption pour eux. Tout le charme du virus dans sa simplicité. Bon crypter Il ne "tombe pas" avec des antivirus et les fichiers cryptés ne peuvent presque pas être déchiffrés. Mais, comme n'importe quel virus, vous pouvez vous protéger de l'infection par une telle mégieuse.

Comment fonctionne-t-il

Je comprends que c'est ennuyeux, mais sans savoir que la théorie ne peut pas faire :)

Le virus standard cryptage de vos données fonctionne conformément au schéma suivant. Vous obtenez un fichier douteux par e-mail. Violation de toutes les lois de l'autodéfense de l'information, vous lancez ce fichier. Le virus envoie une demande au serveur intrudé. La génération d'une clé unique est générée par lequel tous les fichiers de votre ordinateur sont cryptés. La clé est envoyée au serveur et stockée là-bas.

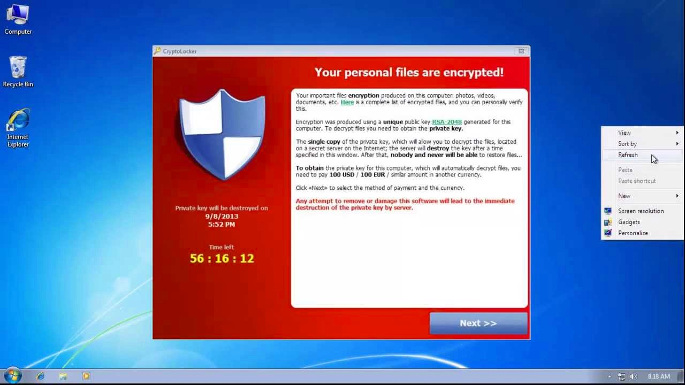

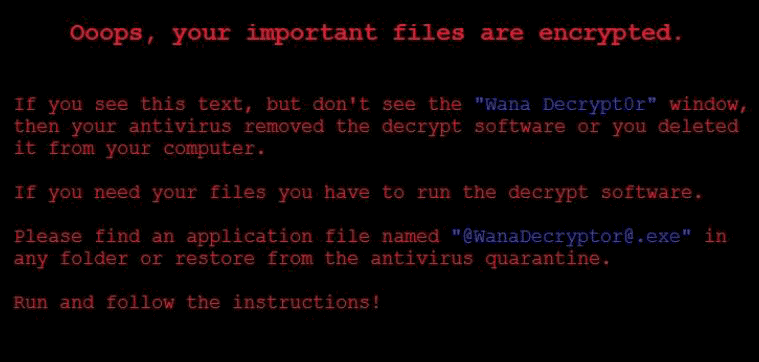

Le virus vous montre la fenêtre (ou change le bureau) avec l'avertissement et la demande de la rédemption. Pour décoder des fichiers avec vous aurez besoin d'un certain nombre de bitcoins (Cryptocurrence utilisée sur Internet). Dans le même temps, les fichiers cryptés ne peuvent pas être ouverts, sauvegarder, modifier, car ils sont cryptés serrés avec un algorithme résistant.

En même temps, il y a des nuances. Certains crypters jettent généralement la clé et payant donc la rançon, vous ne déchiffrez toujours pas vos photos, vidéos et autres fichiers.

La plupart des crypters commencent à travailler après avoir reçu une réponse du serveur de l'attaquant. Par conséquent, il y a une maigre chanson que nous ayons le temps de réduire Internet, vous interrompez le travail du virus (mais il est irréaliste de la transformer en pratique).

Il existe également des courbes de crypter qui stockent la clé de l'ordinateur de la victime ou utilisent une clé pour tout le monde. Pour le déchiffrement dans de tels cas existent utilitaires spéciaux et services des entreprises antivirus.

Comment vous protéger du crypter

1) installer antivirus

Si vous n'avez pas encore installé l'antivirus, vous devez le faire. Même antivirus gratuit Avast ou Avira vous protégera dans 80% des cas.

Comme la source Les crypts les plus populaires ont longtemps été connus pour les laboratoires antivirus et peuvent donc les calculer et bloquer leur travail.

2) utiliser dernière version Le navigateur

Les virus utilisent souvent des vulnérabilités dans le navigateur pour infecter votre ordinateur. Par conséquent, il est important de mettre à jour constamment le navigateur, car les mises à jour corrigent les vulnérabilités critiques et de 0 jour dans les navigateurs. Naturellement, les mises à jour ne sortent que pour les navigateurs populaires. Et par conséquent, l'utilisation d'un navigateur exotique (type d'ARORA ou de Dieu interdit, theworld) vous expose au risque le plus fort.

3) N'exécutez pas de fichiers suspects.

Dans 90% des cas, les chiffreurs sont envoyés aux victimes sous forme de spam par courrier électronique. Par conséquent, n'ouvrez pas de lettres d'adresses inconnues et de contenu suspect. Habituellement, les crypters marchaient sur Internet sous forme de pseudo-PDF. Ceux..pdf.exe. Naturellement, le dernier.exe signifie fichier exécutable. sous lequel le virus se cache. Il est nécessaire de l'exécuter et vous pouvez oublier les précieuses photos de documents de vacances et de travail.

4) Risque d'entreprise

Si vous travaillez dans grande entreprise, alors soyez prudent. Vous pouvez devenir une victime d'une attaque visée. Dans de tels cas, les attaquants découvrent toutes les informations importantes sur la société, ses employés. En conséquence, les attaquants tiendront une attaque déguisée. Par exemple, vous pouvez obtenir un rapport sur le travail avec l'e-mail Corporate (à l'avance piraté), qui ressemblera à une correspondance ordinaire, mais vous infectera avec un crypter.

Par conséquent, soyez prudent, mettez régulièrement à jour l'antivirus et le navigateur. Et ne démarrez pas non plus les fichiers avec une expansion douteuse.

5) Gardez régulièrement des informations importantes (sauvegarde)

Tous les fichiers importants doivent avoir une sauvegarde. Il vous protégera non seulement des chiffreurs, mais aussi de la force la plus simple majeure (électricité éteinte, un ordinateur portable enfoncé). Fais sauvegardes Vous pouvez différemment. Vous pouvez enregistrer toutes les informations importantes sur le lecteur flash USB. Vous pouvez tout sauver dans le "nuage" ou sur un stockage de fichiers populaire (Dropbox, etc.). Et vous pouvez faire des archives gasées et les envoyer par courrier électronique.

Ce qu'il ne faut pas faire

1) Contacter des informateurs

Vous pouvez promettre de vous débarrasser du virus et de retourner l'accès aux fichiers. Mais il est peu probable que quelqu'un soit capable. Il faut comprendre que les algorithmes de cryptage ont été inventés à l'origine de sorte que personne ne les ait déchiré sans clé. Par conséquent, aller à "Aide informatique", je me fiche de jeter de l'argent dans le vent.

2) espérons que pour antivirus

Les malfaiteurs utilisent des schémas épuisés. Par conséquent, les antivirus ne révèlent pas toujours le virus-crypter. Cela est dû à une grande chose parce qu'il est purement techniquement en crypter, ce n'est pas un virus, car il ne délivrait pas de danger, et par conséquent, Antivirus Analyzer ne révèle pas le travail d'un tel virus.

3) Soyez un système d'exploitation naïf basé sur Linux

Vous pouvez souvent entendre qu'il n'y a pas de virus sous Linux et ce système est absolument sûr et invulnérable. Seules les distributions ici sur Linux ne sont pas protégées des virus et ne vous permettent tout simplement pas de "te tirer au pied", c'est-à-dire Ne donnez pas à l'utilisateur l'accès à la modification des fichiers et des paramètres système. Par conséquent, les chiffreurs de Linux ne peuvent être démarrés que si l'accès root est reçu. J'espère que vous n'avez pas besoin de dire aux utilisateurs Linux que de lancer des applications douteuses de sous racine - incroyable stupidité :)

conclusions

Comme le montre le cryptage pandémique moderne, toutes les mêmes bonnes méthodes d'autodéfense et de contrôle sont sauvées. Les connaissances spéciales ne sont pas nécessaires, n'ont pas besoin de programmes spéciaux. Pour travail sûr Vous n'avez qu'un antivirus, un navigateur mis à jour et des têtes sur les épaules.

Derniers conseils pour la section "Ordinateurs et Internet":

Virus-Crypters est un logiciel malveillant qui devient frauduleusement dans le PC de l'utilisateur, affecte les fichiers disque dur Et pour le décodage des données nécessite une rémunération de l'argent. Les principaux fichiers victimes sont des fichiers de format.mp3, .doc, .docx, .pdf, .jpg, .rar. autre.

Comment protéger votre PC des virus de crypter? Pensez à utiliser l'exemple de Windows 7.

Configuration de la sécurité PC des virus de cryptés

Pour protéger le PC des virus de cryptage, vous devez suivre les instructions.

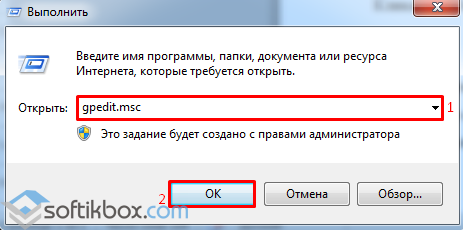

Cliquez sur "Win + R" et entrez "gpedit.msc".

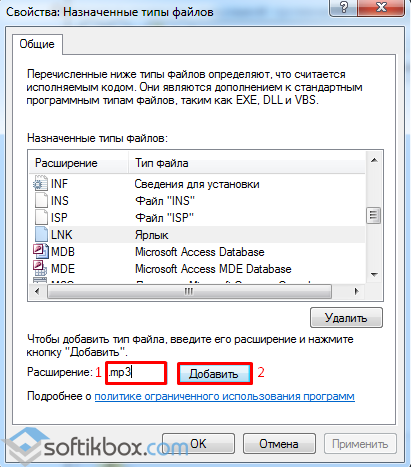

L'éditeur de stratégies de groupe local s'ouvre. Allez à l'adresse: "Configuration de l'ordinateur", "Configuration de Windows", "Paramètres de sécurité", "Politique d'utilisation limitée". Ouvrez le fichier "Types de fichiers assignés".

![]()

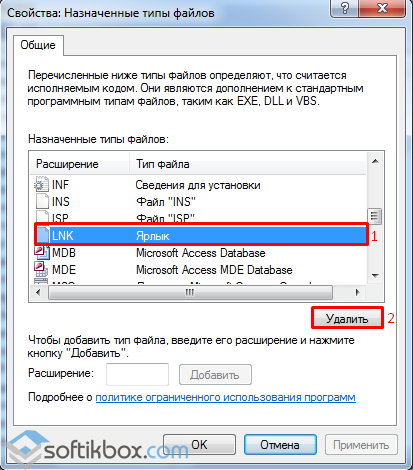

Nous supprimons l'étiquette LNK.

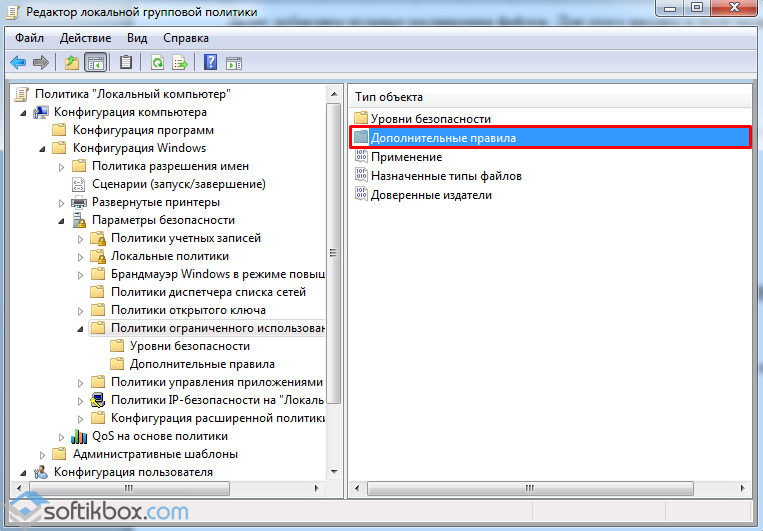

Après avoir ajouté des extensions, accédez au dossier "Politique d'utilisation limitée", puis dans "Règles supplémentaires".

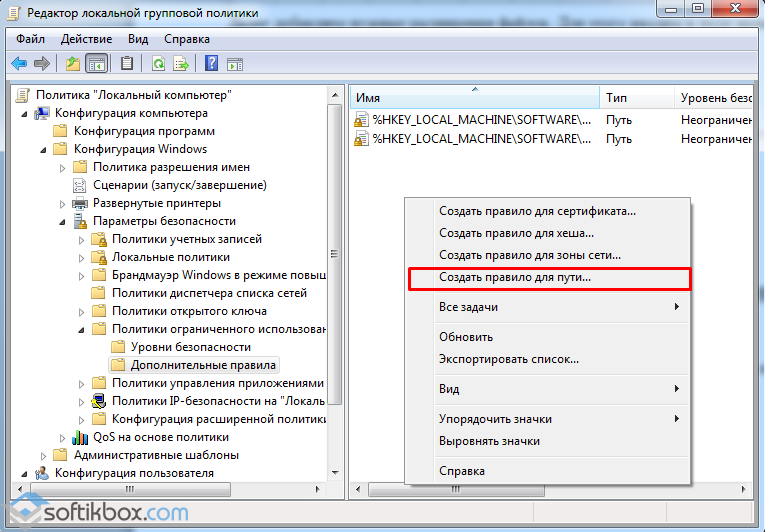

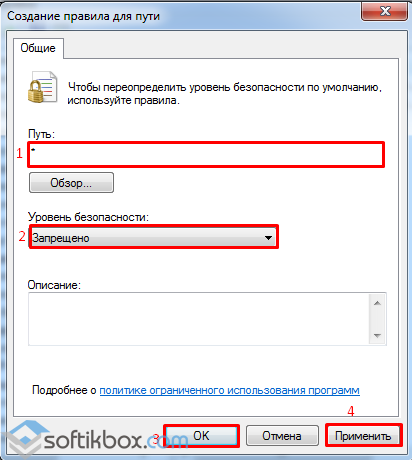

Dans le dossier "Règles supplémentaires", cliquez sur le bouton droit de la souris sur un endroit vide et choisissez "Créer une règle pour le chemin".

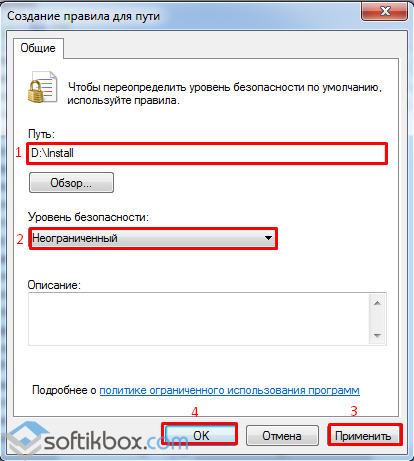

Sur le disque "D", créez le dossier "Installer". Dans la boîte de dialogue "Créer une règle pour le chemin", entrez l'adresse du dossier "D: \\ installer". Nous mettons un niveau de sécurité illimité, cliquez sur "Appliquer" et "OK".

Maintenant, créez à nouveau une nouvelle règle pour la manière. Seulement au lieu du nom de nom * et le niveau de sécurité est prescrit "interdit". Cliquez sur "Appliquer" et "OK".

Redémarrez PC.

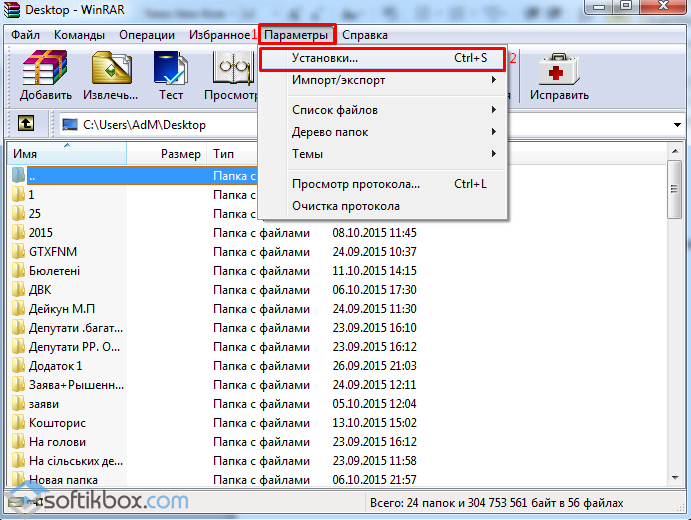

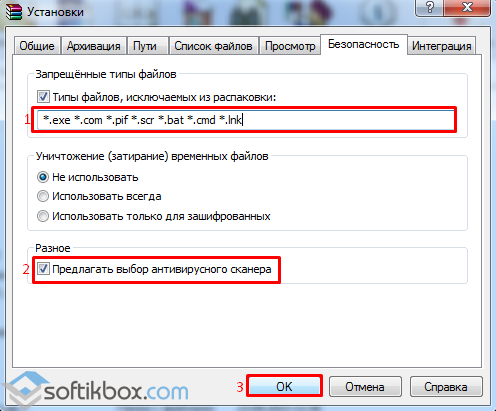

Maintenant, nous exécutons WinRar pas inférieur à la troisième version. Cliquez sur "Paramètres" et "Installation".

Allez à l'onglet "Sécurité". Nous mettons toute la liste de nos extensions et mettons la marque "Offrir un scanner anti-virus".

Redémarrez PC. Maintenant, votre ordinateur est entièrement protégé des virus de crypter.

Continuez sa procession déprimante sur le réseau, infectant des ordinateurs et crypter des données importantes. Comment vous protéger du crypter, protéger les fenêtres de l'extorqueur - sont des correctifs, des correctifs sont libérés pour déchiffrer et cuiller des fichiers?

Nouveau virus-crypter 2017 veux pleurer Continue d'infecter les entreprises et PC privés. W. scherb d'une attaque virale a 1 milliard de dollars. Pendant 2 semaines, le crypter virus infecté au moins 300 mille ordinateursMalgré les avertissements et les mesures de sécurité.

Année de cryptage Virus 2017 qui est - En règle générale, vous pouvez "ramasser", il semblerait, sur les sites les plus inoffensifs, tels que les serveurs bancaires avec accès utilisateur. Frapper le disque dur de la victime, le crypter "règle" dans dossier système System32.. De là, le programme éteint immédiatement l'antivirus et tombe dans "Autorun" Après chaque redémarrage, le programme de cryptage fonctionne dans le registre, Démarrez votre entreprise noire. Le crypter commence à télécharger des copies similaires de programmes tels que Ransom et Trojan. Arrive aussi souvent crypter auto-évaporation. Ce processus peut être raccourci et peut survenir des semaines - jusqu'à ce que la victime puisse enlève non longe.

Crypter souvent masqué sous des images ordinaires, fichiers texte , mais l'essence est toujours seule - ce sont un fichier exécutable avec extension.exe, .drv, .xvd; parfois - bibliothèques.dll.. Le plus souvent, le fichier est assez inoffensif, par exemple " document. Doc", ou alors " image.jpg.", Où l'extension est écrite manuellement, et le vrai type de fichier est caché.

Après avoir terminé le cryptage, l'utilisateur voit au lieu de fichiers familiers un ensemble de caractères "aléatoires" dans le titre et à l'intérieur, et l'expansion change au plus inconnu - .No_more_ransom, .xdata. autre.

Virus-Crypter 2017 Voulez-vous pleurer - Comment vous protéger. Je voudrais noter immédiatement que Wanna Cry est plutôt un terme collectif de tous les virus des cryptes et des extorsions, étant donné que des ordinateurs infectés par dernièrement. Donc, ce sera à propos de s demandez à Ransom Ware Crypters, qui sont un excellent ensemble: briser.dad, no_more_ransom, xdata, xtbl, wanna pleurer.

Comment protéger les fenêtres du crypter. – EternalBlue via Port SMB Protocole.

Protection Windows de Crypter 2017 - Règles de base:

- mise à jour Windows, transition rapide vers OS sous licence (Remarque: la version XP n'est pas mise à jour)

- mise à jour des bases de données antivirus et des pare-feu sur demande

- limiter les soins Lorsque vous téléchargez des fichiers ("chats" mignons peut transformer en perte de toutes les données)

- sauvegarde une information important sur un support remplaçable.

Virus-Crypter 2017: Comment guérir et décrypter les fichiers.

En espérant que le logiciel anti-virus, vous pouvez oublier le décodeur pendant un moment.. Dans les laboratoires Kaspersky, Dr. Web, Avast! et d'autres antivirus tout en aucune solution pour le traitement des fichiers infectés. Pour le moment, il est possible de retirer le virus à l'aide de l'antivirus, mais les algorithmes retournent tout ce qui est "en cercles".

Certains essaient d'appliquer l'utilitaire de RecordecryptorMais cela ne vous aidera pas: algorithme de déchiffrement de nouveaux virus n'a pas encore été compilé. Il est également absolument inconnu de la manière dont le virus se comporte s'il n'est pas supprimé, après avoir appliqué de tels programmes. Souvent, il peut se transformer en effacement de tous les fichiers - dans l'édification de ceux qui ne veulent pas payer pour les attaquants, les auteurs du virus.

Pour le moment, le moyen le plus efficace de retourner les données perdues est un appel à ceux-ci. Fournisseur de soutien programme antivirusque vous utilisez. Pour ce faire, envoyez une lettre ou utilisez le formulaire pour obtenir des commentaires sur le site Web du fabricant. Dans la pièce jointe, assurez-vous d'ajouter un fichier crypté et, s'il y a une copie de l'original. Cela aidera les programmeurs à la compilation de l'algorithme. Malheureusement, pour beaucoup, l'attaque virale devient une surprise complète et les copies ne sont pas parfois compliquées la situation.

Méthodes cardiales du traitement Windows à partir de crypter. Malheureusement, parfois, vous devez recourir au formatage complet du disque dur, ce qui implique le changement complet du système d'exploitation. Beaucoup de gens seront restaurés par le système, mais il ne s'agit pas d'une sortie - même s'il existe un "retourne" se débarrasser du virus, les fichiers resteront toujours croisés.